快捷键

User options -> Misc -> Hotkeys

| 开启 / 关闭 拦截 | Ctrl + t |

|---|---|

| 发送拦截的数据包 | Ctrl + f |

| 删除光标所在行 | Ctrl + d |

| 发送到 Repeater | Ctrl + r |

| 跳转到 Repeater | Ctrl + Shift + r |

| 发送到 Intruder | Ctrl + i |

| 跳转到 Intruder | Ctrl + Shift + i |

| URL编码 + 加上 Shift 键反向解码 | Ctrl + [Shift] + u |

| HTML编码 + 加上 Shift 键反向解码 | Ctrl + [Shift] + h |

| base64编码 + 加上 Shift 键反向解码 | Ctrl + [Shift] + b |

新建项目

https://www.2h0ng.wiki/index.php/2021/03/07/%e8%b0%88%e4%b8%80%e8%b0%88%e5%a6%82%e4%bd%95%e9%ab%98%e6%95%88%e7%9a%84%e4%bd%bf%e7%94%a8burpsuite/

钟师傅写的文章非常不错,直接借用一下了。

谈一谈如何高效的使用BurpSuite - 2h0ng’s Blog.pdf

Burpsutie 插件

- https://github.com/yuyan-sec/Doraemon 一款挖 SRC 与 渗透测试 辅助的插件

- https://github.com/Mr-xn/BurpSuite-collections 一个收集Burpsuite插件的仓库

- https://github.com/TheKingOfDuck/burpFakeIP 伪造IP插件

- https://github.com/gh0stkey/HaE 请求高亮标记与信息提取的辅助型插件

- https://github.com/zilong3033/fastjsonScan fastjson 插件

- https://github.com/c0ny1/sqlmap4burp-plus-plus 联合 sqlmap 的插件

- https://github.com/bit4woo/u2c unicode 中文

- https://github.com/whwlsfb/Log4j2Scan log4j2 插件

- https://github.com/winezer0/burp-wildcard-plus 修改Burp工具栏的插件

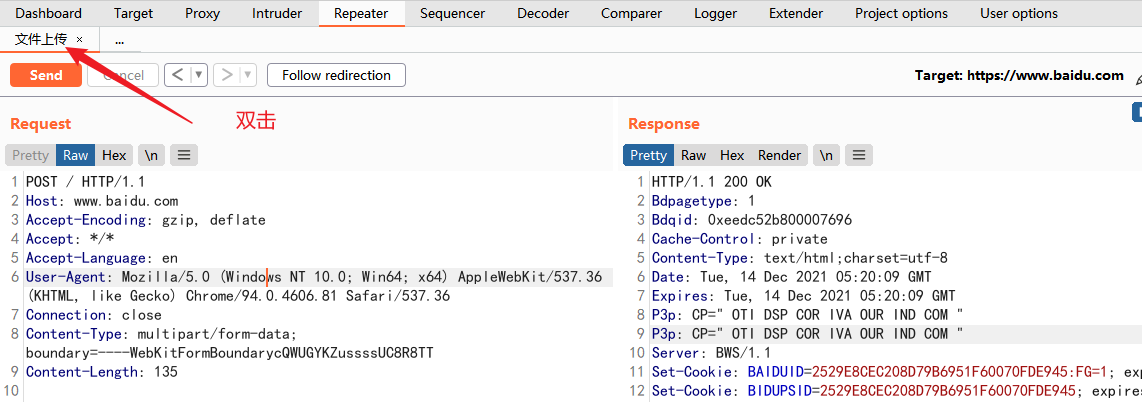

Repeater

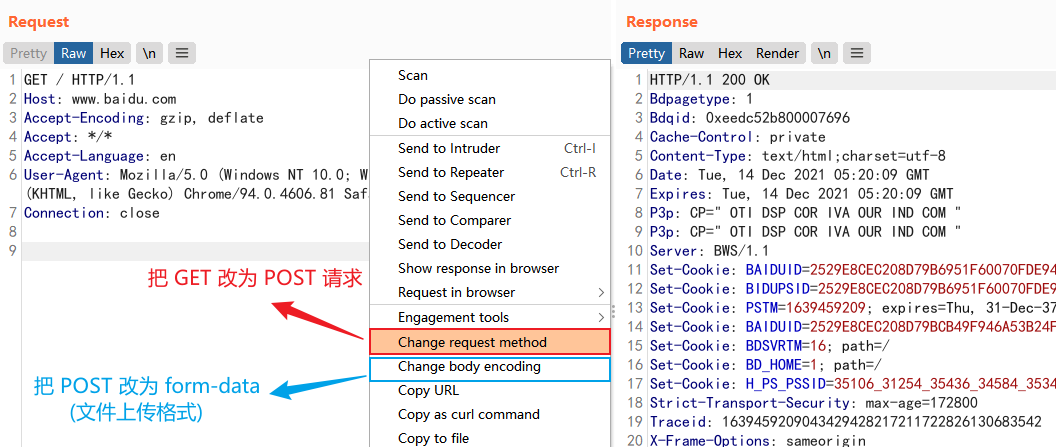

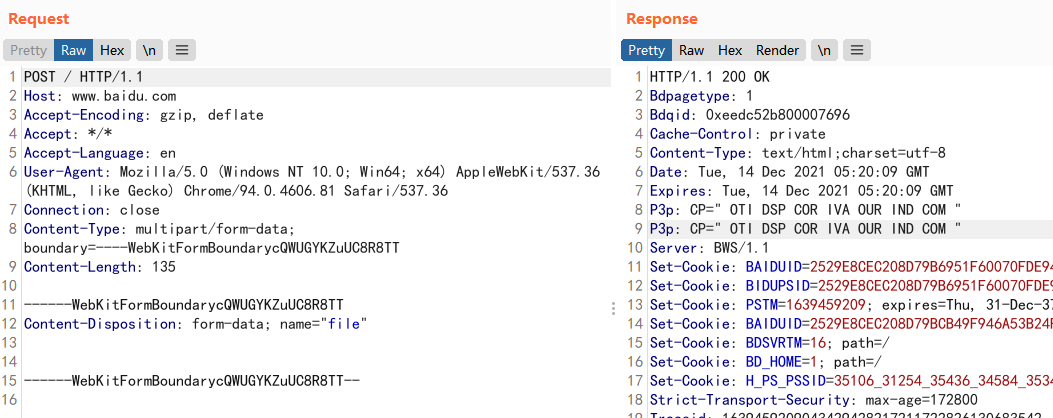

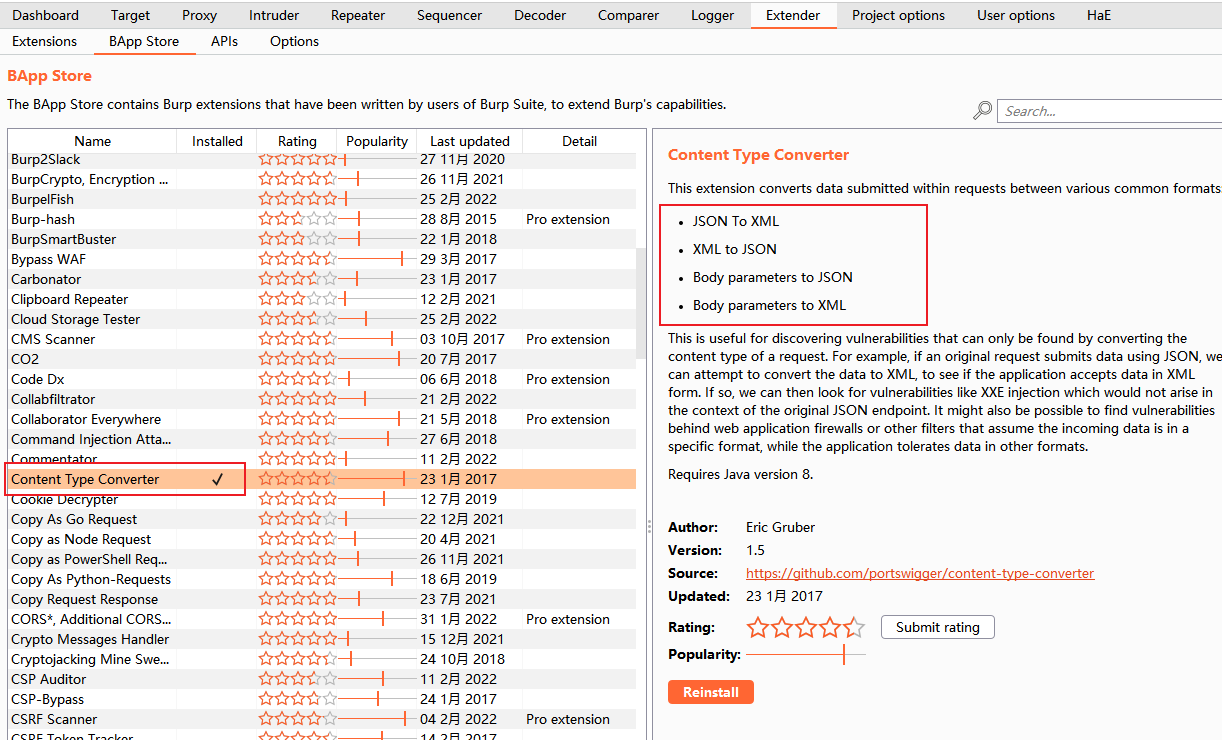

改变请求

把 get 改成 post 请求,post 改成 form-data

官方商店插件:Content Type Converter

把post请求改为 json格式 或者 xml 格式

修改标签名

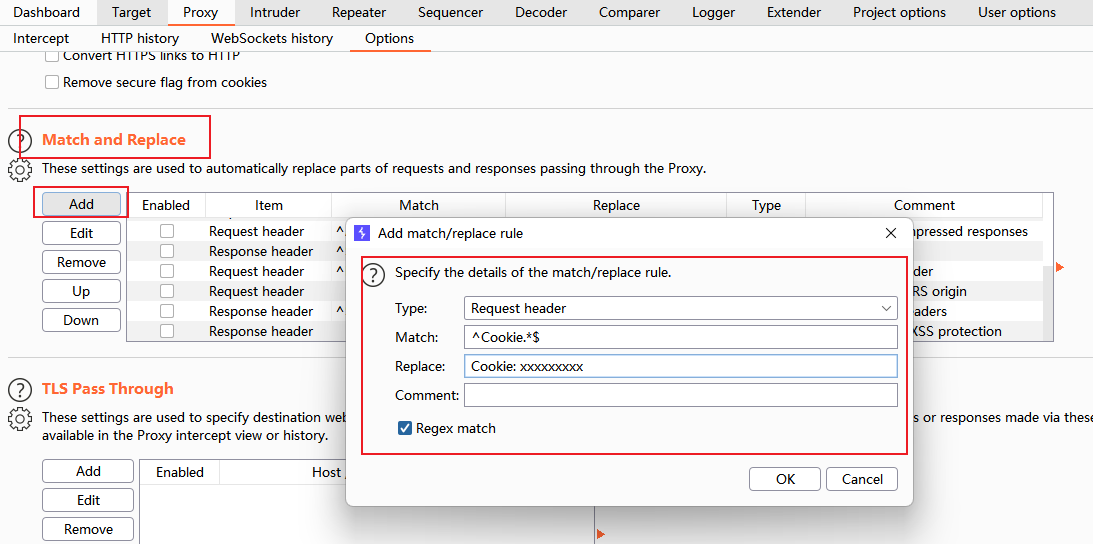

Proxy

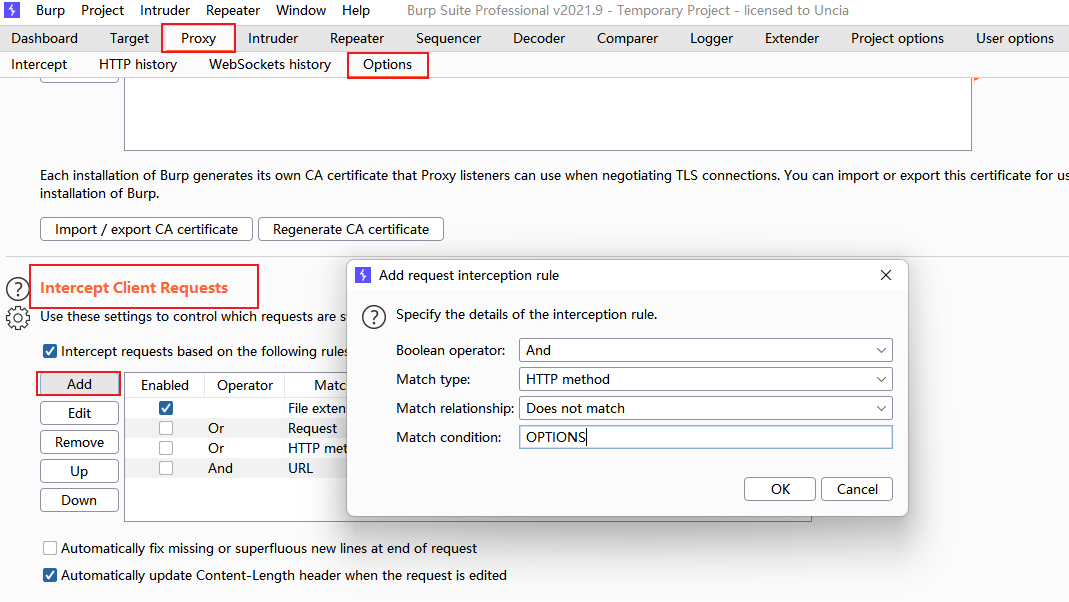

不拦截 OPTIONS 请求

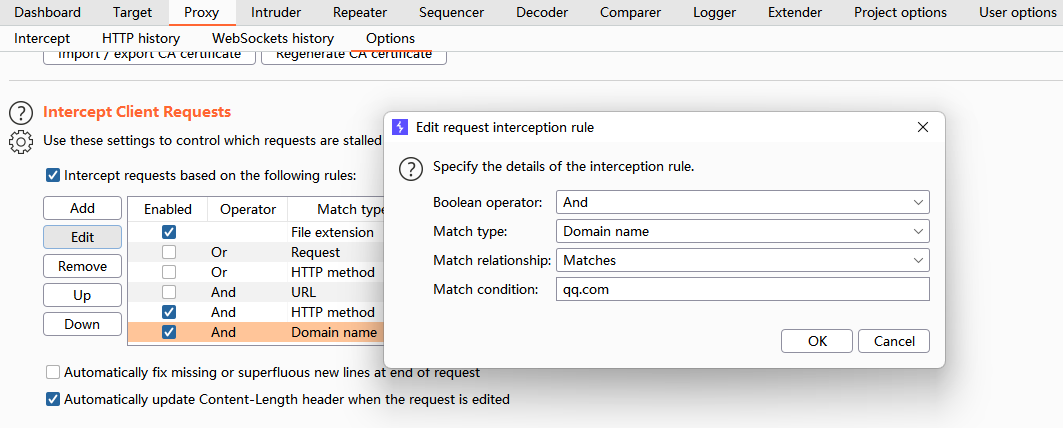

拦截指定的URL

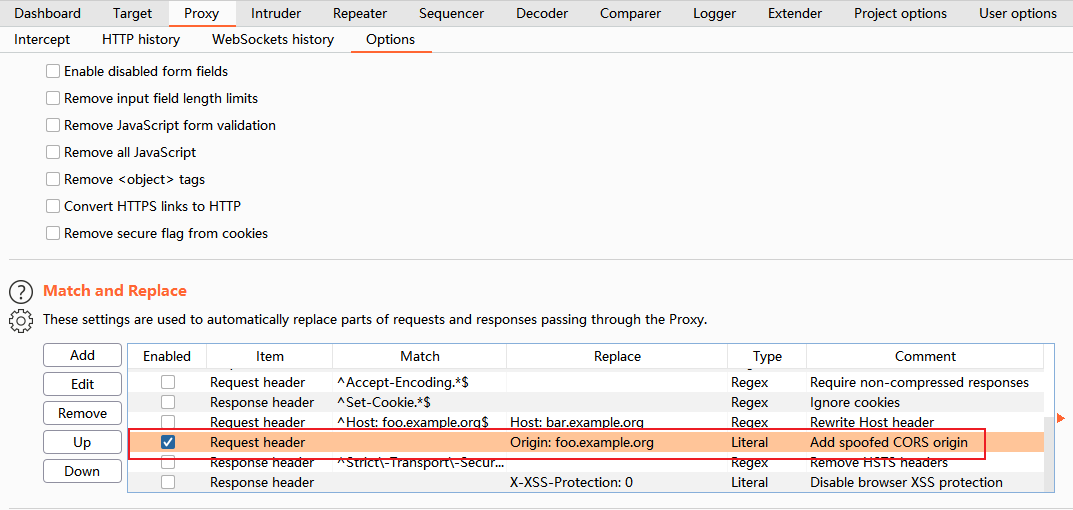

匹配和自动替换 Cookie

挖掘Cors跨域食用

[

](https://www.pa55w0rd.online/burp/)

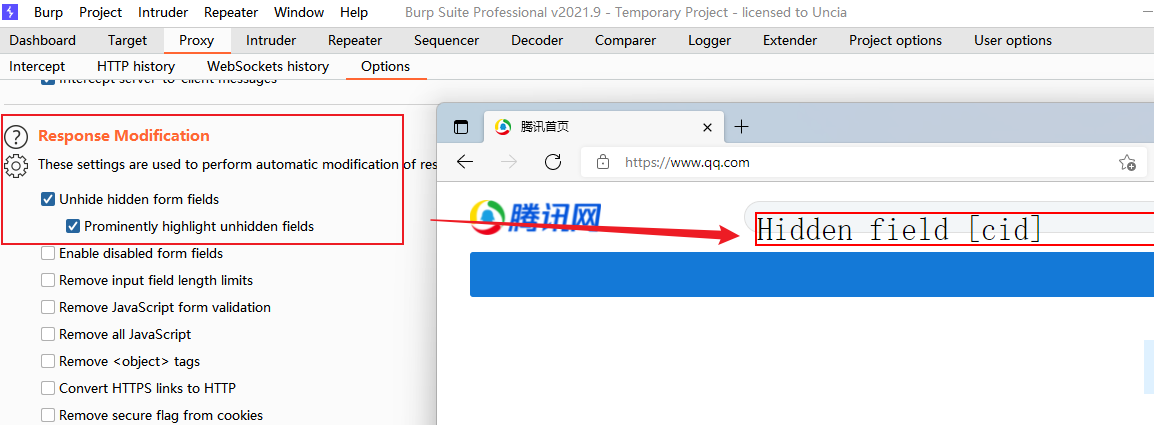

自动显示客户端隐藏的表单

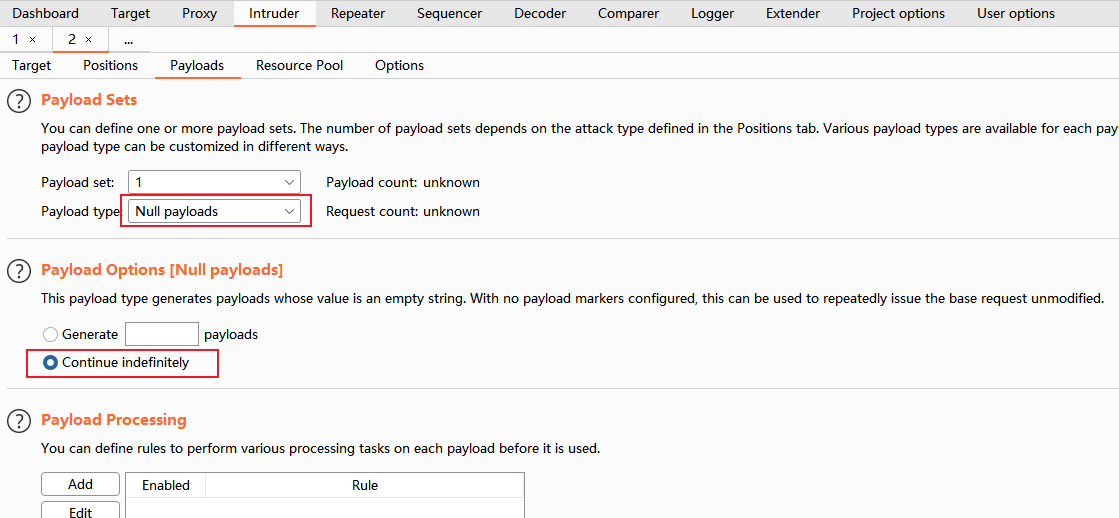

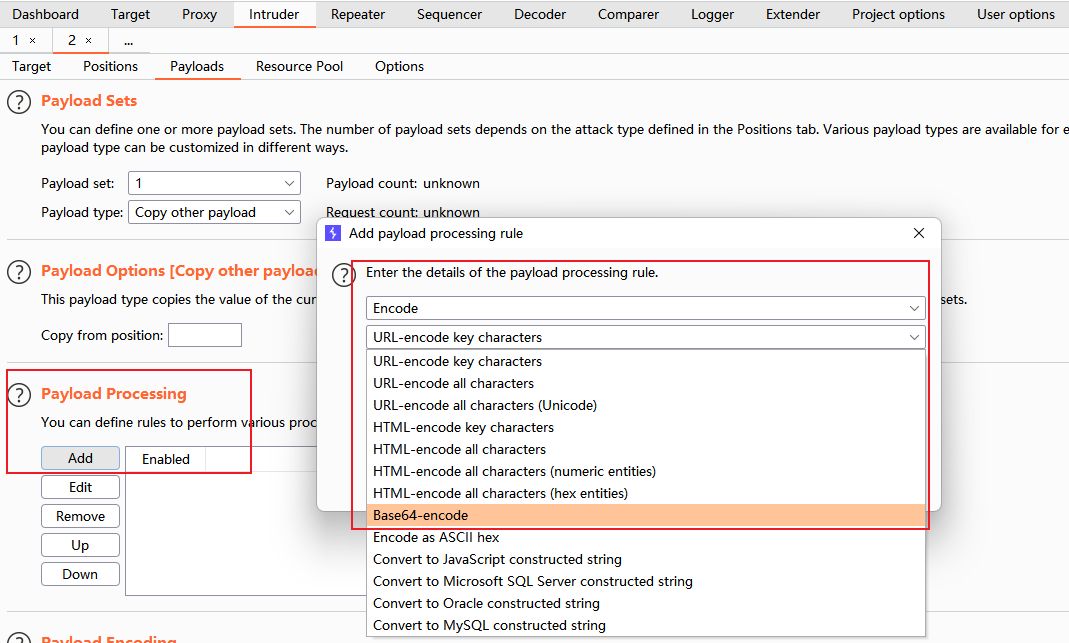

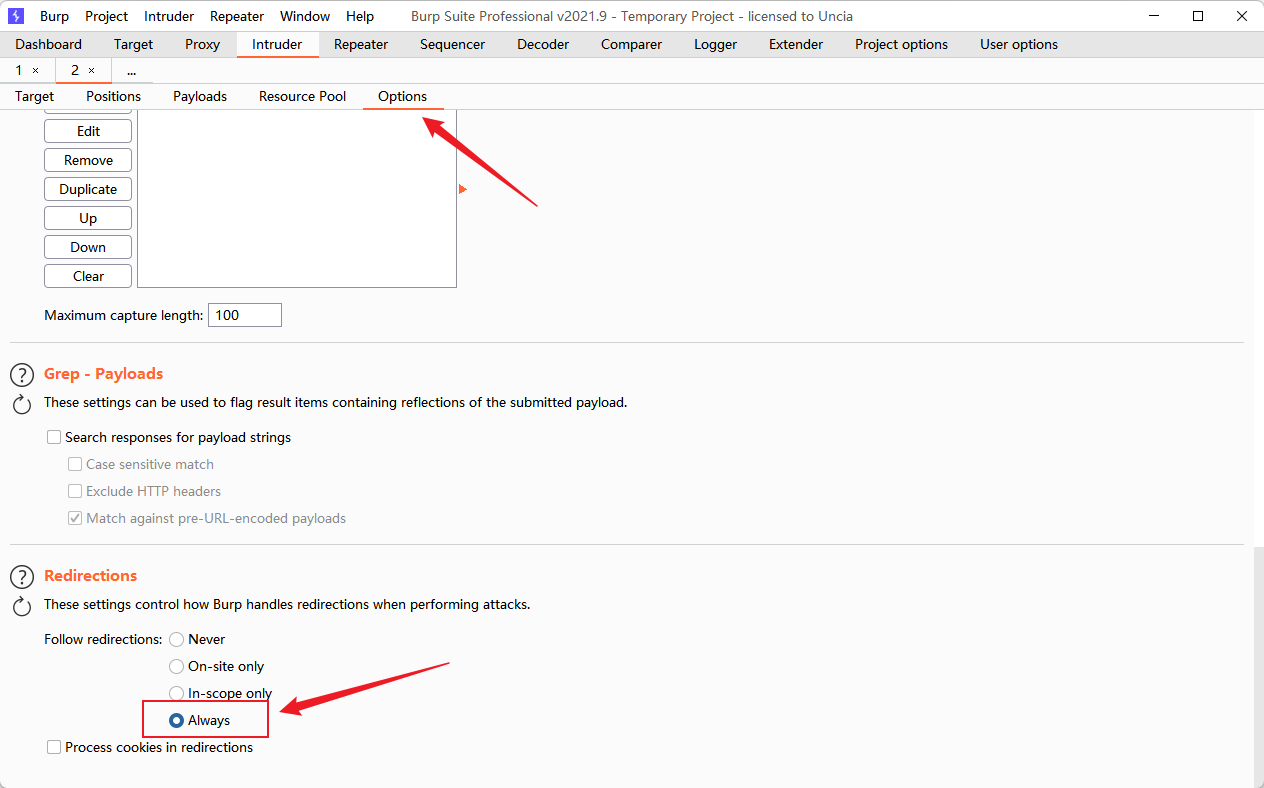

Intruder

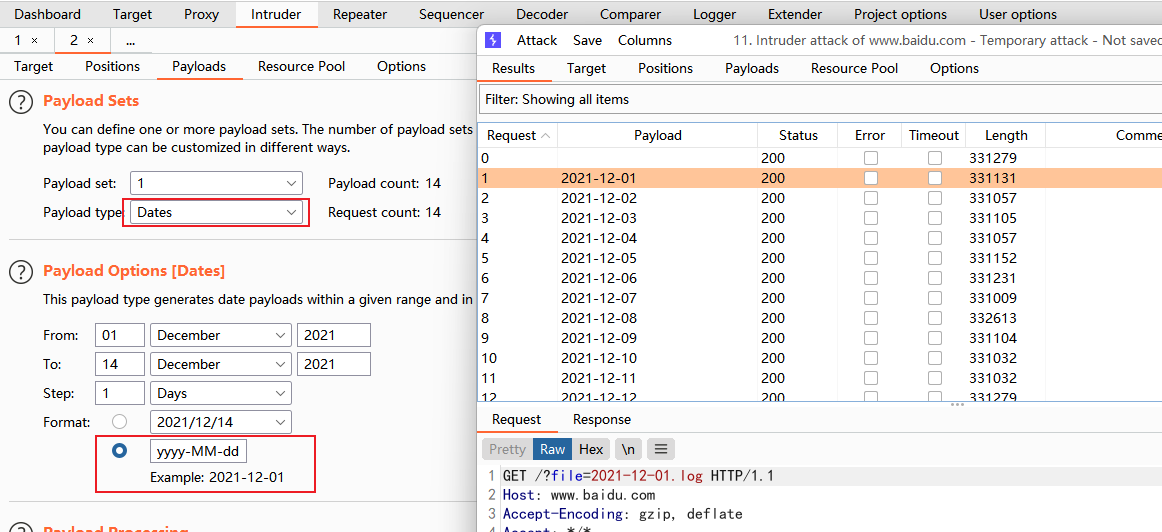

爆破时间

yyyy-MM-dd

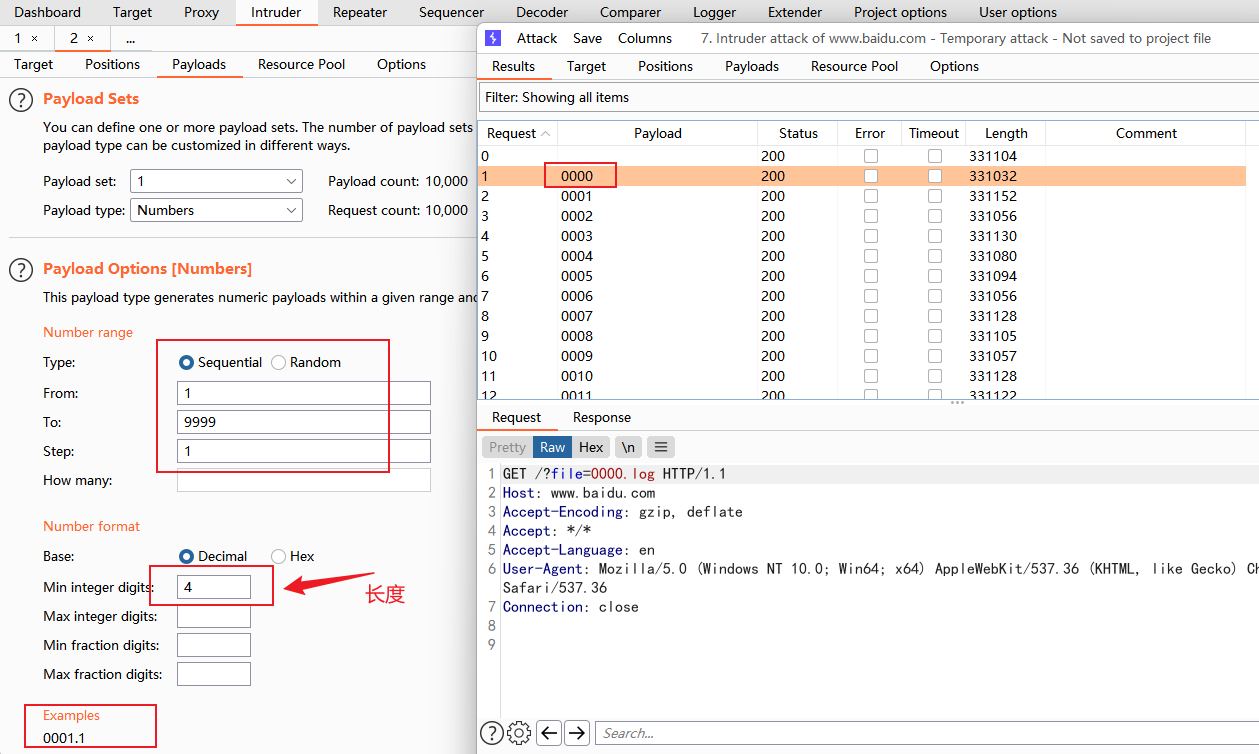

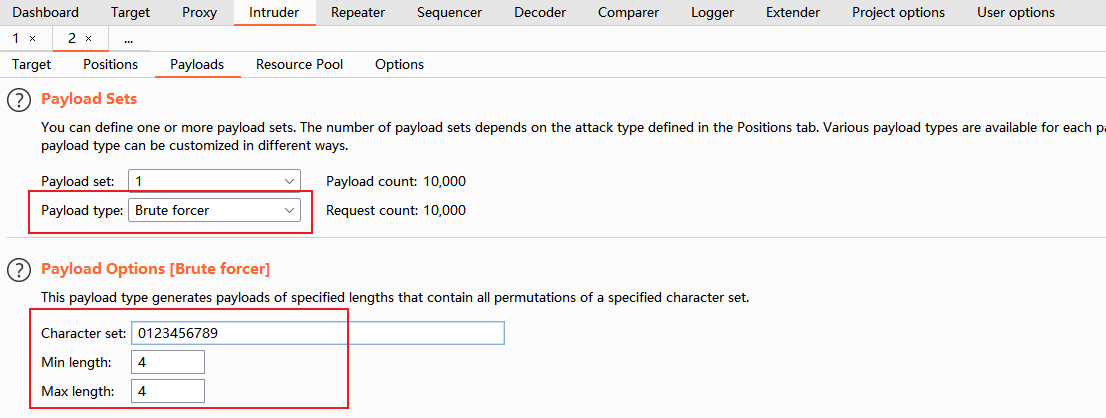

爆破4位数

条件竞争

添加编码或解码

跟随 301/302 跳转

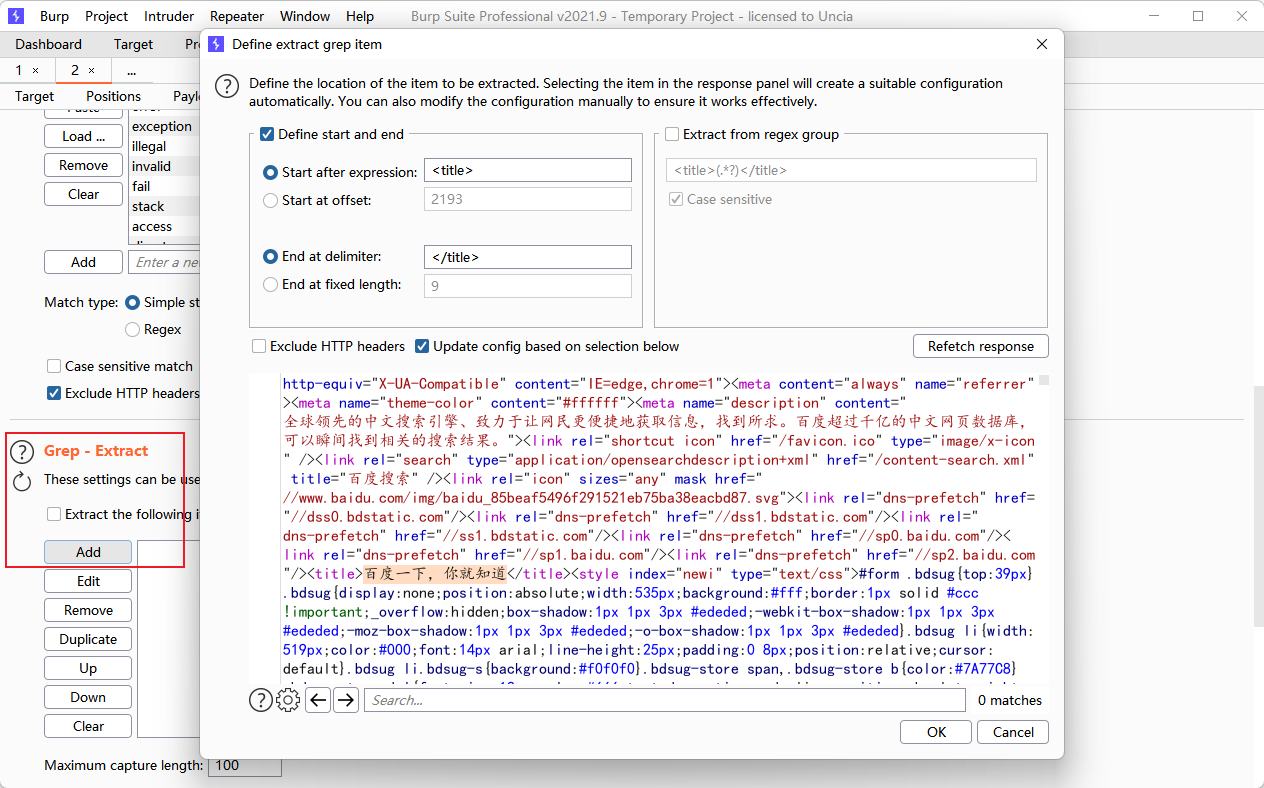

利用正式匹配内容

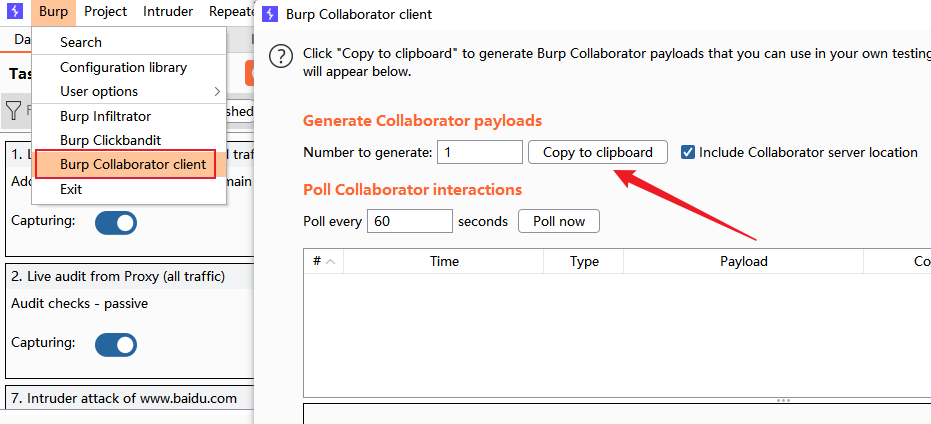

DNSLOG

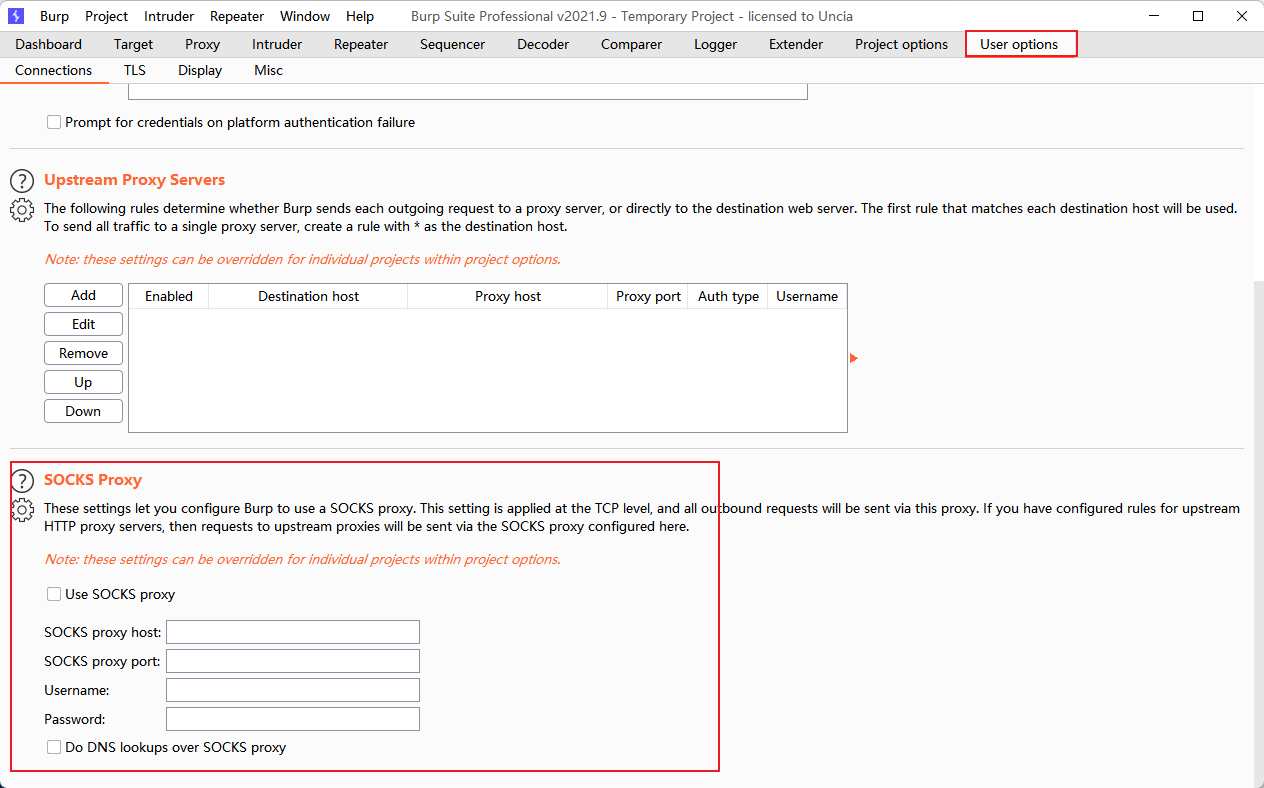

socks代理

参考

http://www.teagle.top/index.php/archives/77/

https://www.pa55w0rd.online/burp/

https://xz.aliyun.com/t/8976