Authorization

上面认证过程,只是确认通信的双方都确认了对方是可信的,可以相互通信。而鉴权是确定请求方有哪些资源的权限。API Server目前支持以下几种授权策略(通过 API Server 的启动参数 ”–authorization-mode“设置)

- AlwaysDeny:表示拒绝所有的请求,一般用于测试

- AlwaysAllow:允许接收所有请求,如果集群不需要授权流程,则可以采用该策略

- ABAC(Attribute-Based Access Control):基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制

- Webbook:通过调用外部 REST 服务对用户进行授权

- RBAC(Role-Based Access Control):基于角色的访问控制,现行默认规则

RBAC 授权模式

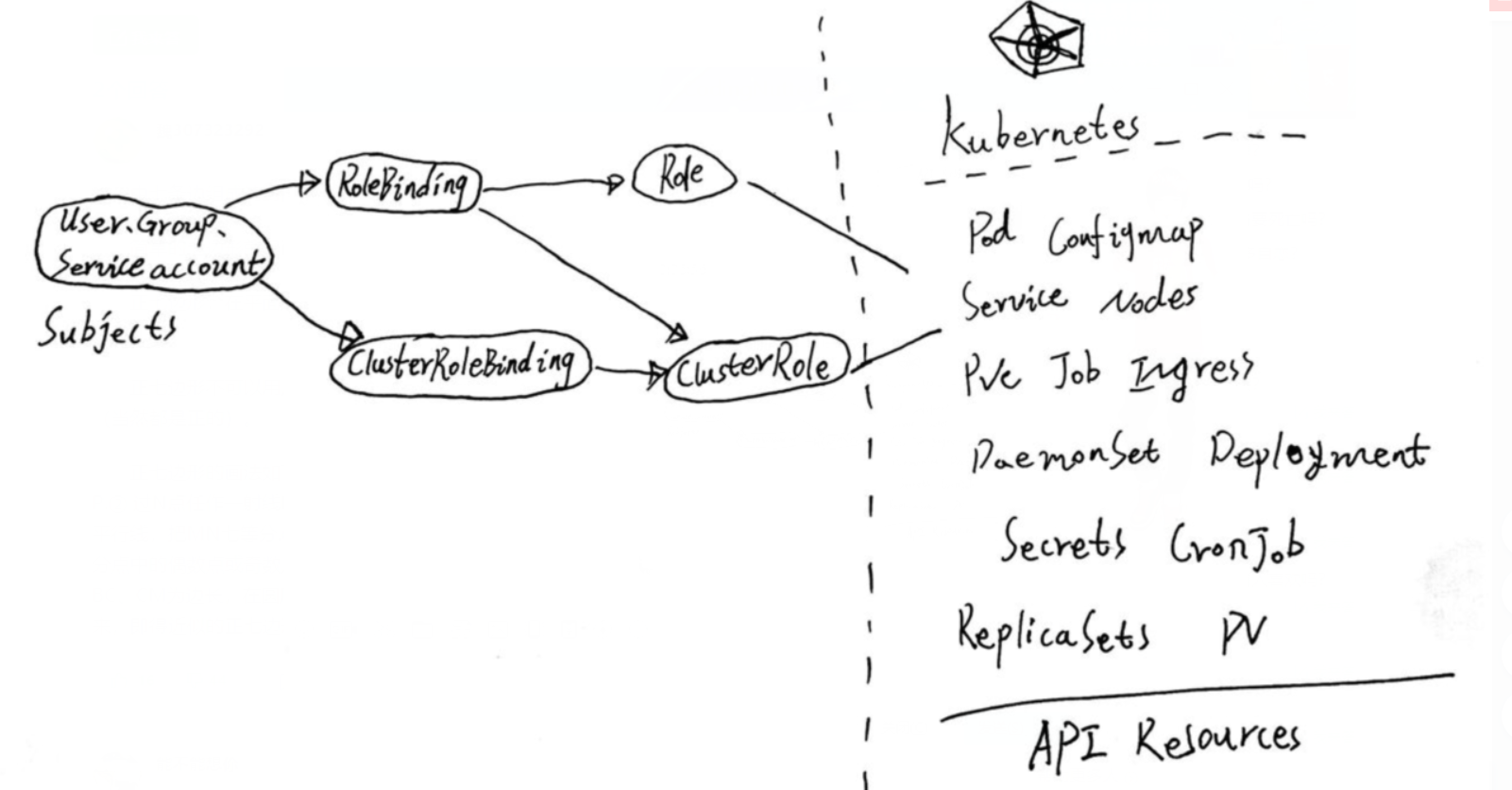

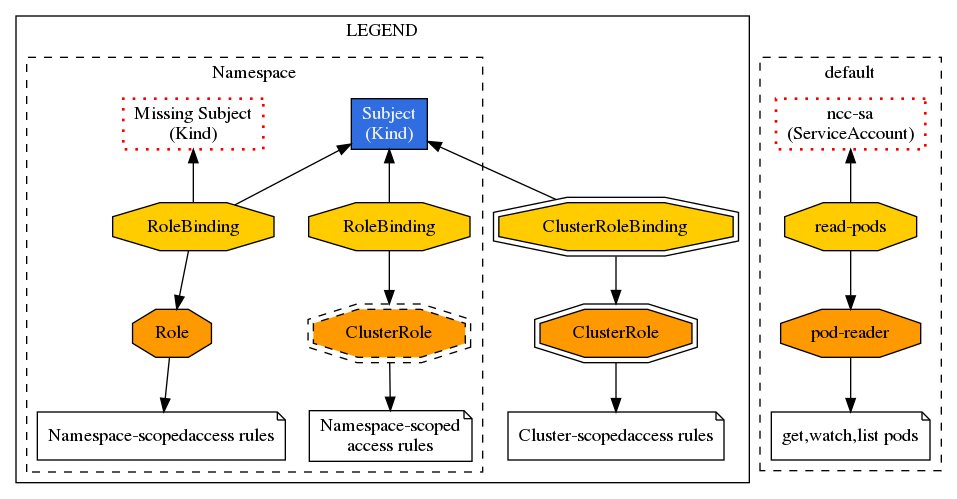

基于角色的访问控制(Role-Based Access Control, 即 RBAC),是 k8s 提供的一种授权策略,也是新版集群默认启用的方式。RBAC 将角色和角色绑定分开,角色指的是一组定义好的操作集群资源的权限,而角色绑定是将角色和用户、组或者服务账号实体绑定,从而赋予这些实体权限。可以看出 RBAC 这种授权方式很灵活,要赋予某个实体权限只需要绑定相应的角色即可。针对 RBAC 机制,k8s 提供了四种 API 资源:Role、ClusterRole、RoleBinding、ClusterRoleBinding。

RBAC相对于其它访问控制方式,拥有以下优势:

- 对集群中的资源和非资源均拥有完整的覆盖

- 整个RBAC完全由几个API 对象完成,同其它API对象一样,可以用kubectl或API 进行操作

- 可以在运行时进行调整,无需重启API Server

RBAC 的 API 资源对象说明

RBAC 引入了4个新的顶级资源对象:Role、ClusterRole、RoleBinding、ClusterRoleBinding,4中对象类型均可以通过kubectl 与 API 操作

需要注意的是Kubernetes 并不会提供用户管理,那么User、Group、ServiceAccount 指定的用户又是从哪里来的呢?kubernetes组件(kubectl、kube-proxy)或是其他自定义的用户在向 CA申请证书时,需要提供一个证书请求文件

{"CN": "admin","hosts": [],"key": {"algo": "rsa","size": 2048},"names": [{"C": "CN";"ST": "HangZhou","L": "XS","O": "system:masters","OU": "System"}]}

API Server会把客户端证书的CN字段作为User,把names.Oz字段作为Group

Kubelet 使用TLS Bootstaping 认证时,API Server 可以使用 Bootstrap Tokens 或者 Token authentication file 验证 = token,无论哪一种,Kubernetes都会为token绑定一个默认的User和Group

Pod 使用 ServerAccount认证时,service-account-token 中的JWT会保存 User信息

有了用户信息,再创建一对角色/角色绑定(集群角色/集群角色绑定)资源对象,就可以完成权限绑定了

Role and ClusterRole

在 RBAC API 中,Role表示一组规则权限,权限只会增加 (累加权限,不存在一个资源一开始就有很多权限而通过 RBAC 对其进行减少的操作;Role可以定义在一个namespace中,如果想要跨namespace则可以创建ClusterRole

kind: RoleapiVersion: rbac.authorization.k8s.io/v1beta1metadata:namespace: defaultname: pod-readerrules:- apiGroups: [""] # "" indicates the core API groupresources: ["pods"]verbs: ["get","watch","list"]

ClusterRole 具有与Role 相同的权限角色控制能力,不同的是ClusterRole是集群级别的,ClusterRole可以用于

- 集群级别的资源控制(例如 node 访问权限)

- 非资源类型 endpoints(例如/healthz访问)

- 所有命名空间资源控制(例如pods)

```yaml

kind: ClusterRole

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

“namespace” omitted since ClusterRole are not namespaced

name: secret-reader rules: - apiGroups: [“”]

resources: [“secrets”]

verbs: [“get”,”watch”,”list”]

```

RoleBinding and ClusterRoleBinding

RoleBinding 可以将角色中定义的权限授予用户或用户组,RoleBinding 包含一组权限列表(subjects),权限列表包含有不同形式的待授予权限资源类型(users,groups,or service accounts);RoleBinding 同样包含对被Bind 的Role引用;RoleBinding 适用于某个命名空间内授权,而 ClusterRoleBinding 适用于集群范围内的授权

将default 命令空间的pod-reader Role 授予 jane 用户,此后jane 用户在default 命名空间中具有pod-reader的权限

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-pods

namespace: default

subjects:

- kind: User

name: jane

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: pod-reader

apiGroup: rbac.authorization.k8s.io

RoleBinding 同样可以引用ClusterRole 来对当前namespace 内用户、用户组或ServiceAccount进行授权,这种操作允许集群管理员在整个集群内定义一些通用的ClusterRole,然后在不同的namespace中使用RoleBinding来引用

例如,以下RoleBinding 引用了一个ClusterRole,这个ClusterRole 具有整个集群内对secrets的访问权限;但是其授权用户dave只能访问development空间中的secrets(因为RoleBinding 定义在development命名空间)

# This role binding allows "dave" to read secrets in the "development" namespace.

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-secrets

namespace: development # This only grants permissions within the "development' namespace

subjects:

- kind: User

name: dave

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: secret-reader

apiGroup: rbac.authorization.k8s.io

使用ClusterRoleBinding 可以对整个集群中的所有命名空间资源权限进行授权;以下ClusterRoleBinding 样例展示了授权manager组内所有用户在全部命名空间中对secrets进行访问

# This cluster role binding allows anyone in the "manager" group to read secrets in any namespace

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: read-secrets-global

subjects:

- kind: Group

name: manager

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: secret-reader

apiGroup: rbac.authorization.k8s.io

Resources

Kubernetes 集群内一些资源一般以其名称字符串来表示,这些字符串一般会在 API 的URL地址中出现;同时某些资源也会包含子资源,例如logs资源就属于pods的子资源,API中URL样例如下:

GET /api/v1/namespaces/{namespace}/pods/{name}/log

如果要在RBAC授权模型中控制这些子资源的访问权限,可以通过/分隔符来实现,以下是一个定义pods资源logs访问权限的Role定义样例

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

namespace: default

name: pod-and-pod-logs-reader

rules:

- apiGroups: [""]

resources: ["pods","pods/log"]

verbs: ["get","list"]

to Subjects

RoleBinding 和 ClusterRoleBinding 可以将Role绑定到Subjects;Subjects可以是groups、users、或者service accounts

Subjects 中Users 使用字符串表示,它可以是一个普通的名字字符串,如 “alice”;也可以是email格式的邮箱地址,例如[shenguangyang@qq.com];甚至是一组字符串形式的数字ID。但是Users的前缀system:是系统保留的,集群管理员应该确保普通用户不会使用这个前缀格式。

Groups 书写格式与Users相同,都为一个字符串,并且没有特定的格式要求;同样system:前缀为系统保留