Q1:windows server Tomcat7安装SSL证书提示unknown protocol : d (文件密码及文件名都是确认正确的)

解决方式:查看文件路径是否正确

PS:正常情况下文件路径不对会提示keystorefile not found or keystorepass incorrect。

Q2: Nginx 安装SSL证书提示SSL: error:0B080074:x509 certificate routines:X509_check_private_key:key values mismatch错误。

证书与私钥文件不匹配,检查证书或私钥文件是否正确。

Q3:Apache 安装SSL证书提示 [error] Unable to configure RSA server private key [error] SSL Library Error: 185073780 error:0B080074:x509 certificate routines:X509_check_private_key:key values mismatch。

证书与私钥文件不匹配,检查证书或私钥文件是否正确。

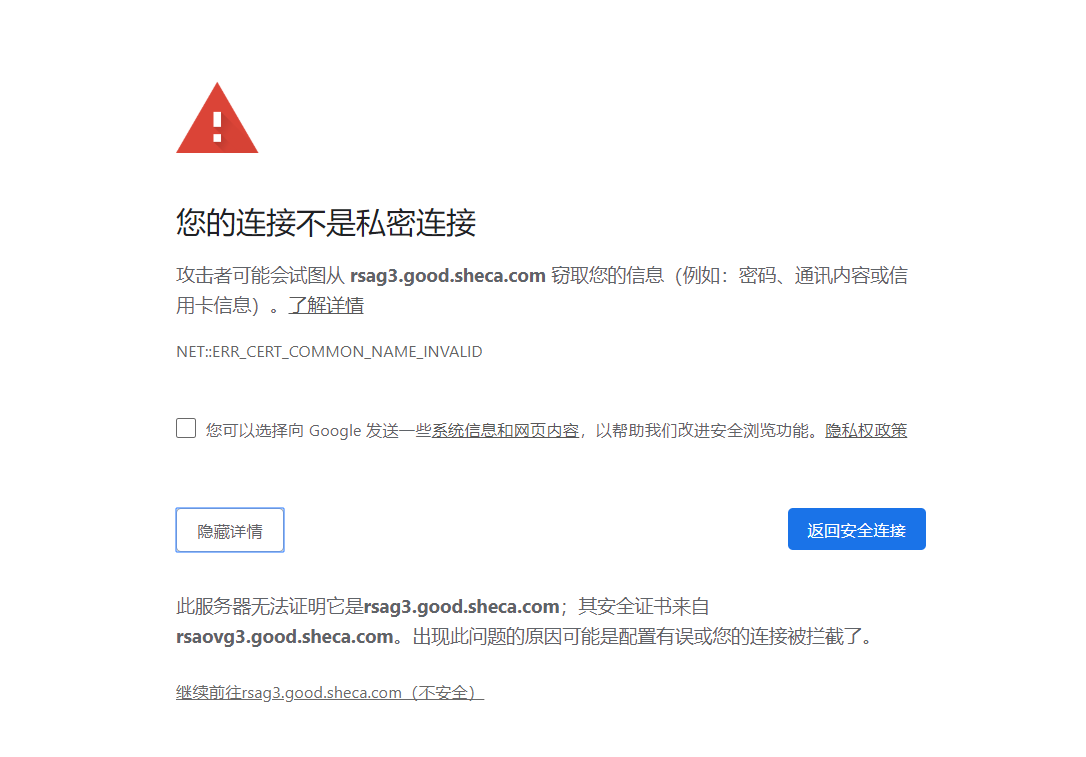

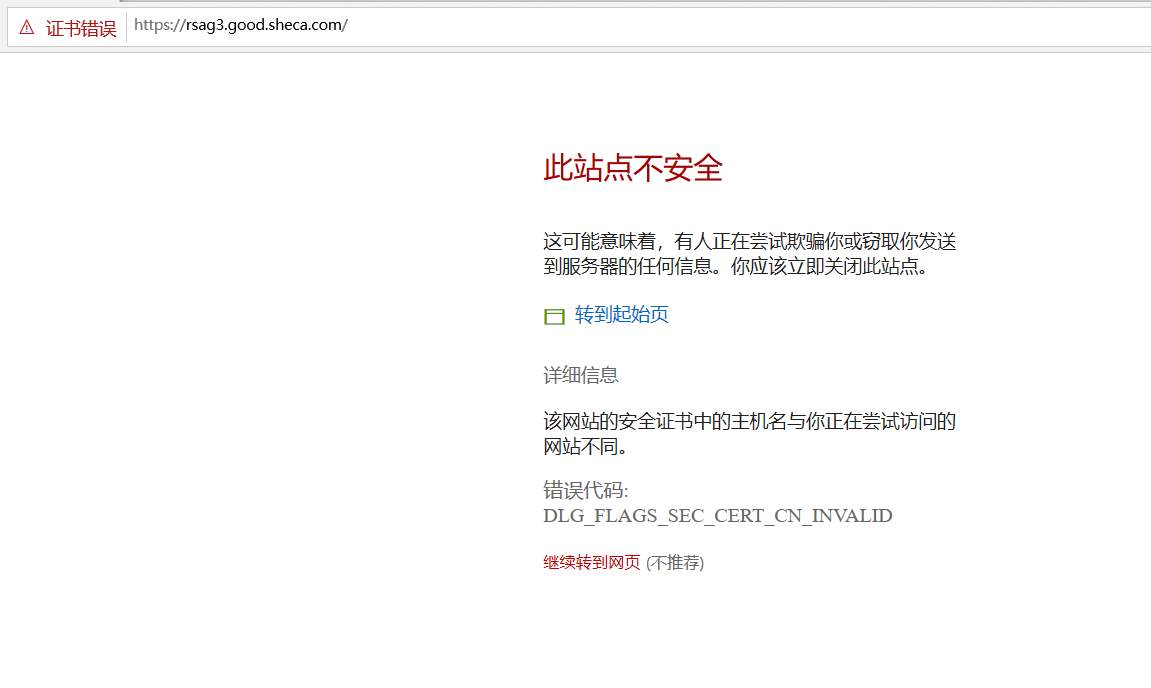

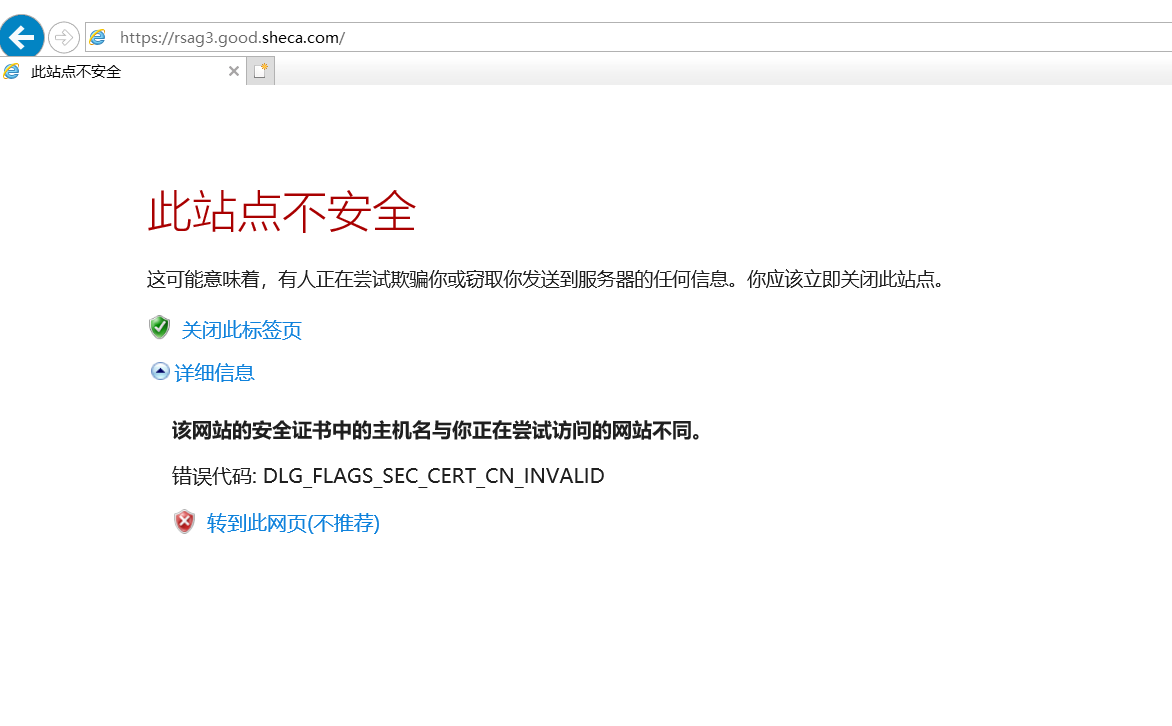

Q4: 证书与访问域名不匹配:

此错误信息提示站点证书与访问的域名不匹配,请检查服务端安装证书或访问域名是否正确。

Q5:证书过期:

确认客户端电脑时间是否正确,检查证书是否在有效期内。

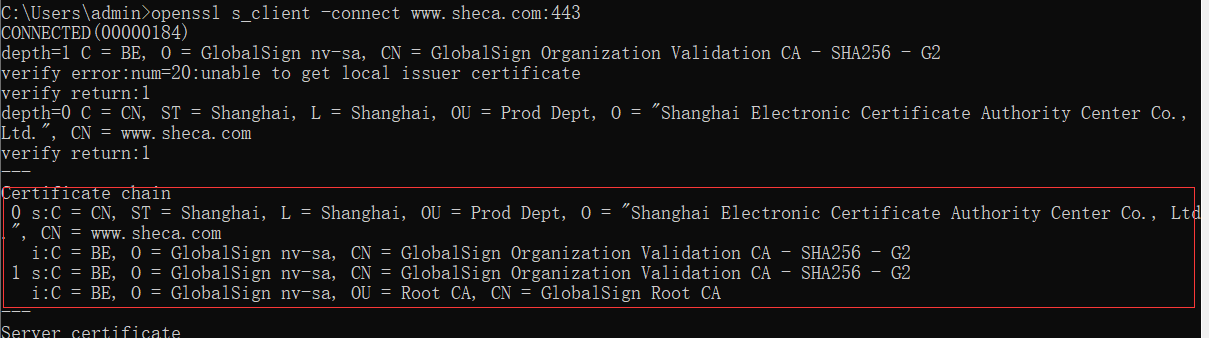

Q6:证书链不完整:

证书链不完整常见表现手机端访问提示证书不可信,少数情况下电脑端也会提示证书不可信。微信小程序页面空白。

可通过openssl工具进行自检

Linux/macOS系统可通过执行指令:

openssl s_client -connect domain.com:443

windows系统选装openssl工具执行

通过返回信息certificate chain字段能够查看到两个或两个以上不同证书信息即为正确安装

Q7:内网SSL证书安装访问提示证书不可信。

A:内网SSL证书安装后需在客户端安装对应的根证书,安装操作参考https://www.yuque.com/sheca/kfxgzb/wcb4ys

Q8:Tomcat配置HTTPS跳转出现错误信息:严重: Parse error in application web.xml file at file:/D:/web/Tomcat/conf/web.xml

java.lang.IllegalArgumentException:

web.xml文件中只能有一个

Q9:网站http外链

把网站http方式调用的外链资源修改为HTTPS或相对路径方式调用即可。

Q10:HTTPS受POODLE漏洞影响。

服务端关闭SSLv3协议即可解决。

Q11:苹果ATS(App Transport Security)要求。

ATS要求服务器必须支持传输层安全协议TLS1.2及以上版本;

通讯中的加密套件(Ciphers)配置要求,支持以下列出的正向保密列表:

TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384

TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

SSL证书必须须使用SHA256或者更高级的哈希算法签名,包括2048位以上RSA密钥或者256位以上ECC算法都是可以的。

Q12:CSR是什么?

CSR是Certificate Signing Request的英文缩写,即证书签名请求文件。

当申请者申请数字证书时,CSP(加密服务提供者)生成私钥,同时也生成了CSR文件。申请者将CSR文件提交至Certificate Authority (CA)机构后,CA机构使用其根证书私钥签名,从而就生成了证书公钥文件,即颁发给用户的数字证书。

Q13: Tomcat配置跳转规则后页面图片访问提示404状态码,http也未跳转至HTTPS。

取消跳转访问正常,通过页面代码实现https跳转。(根据描述推测是跳转与图片资源跳转冲突)

Q14:Chrome和Firefox访问加密网站时提示“服务器的瞬时Diffie-Hellman 公共密钥过弱”错误。

常见于Tomcat服务器,需调整sslEnabledProtocols和ciphers参数,为Tomcat指定安全的传输层协议和加密算法套件。如果您还在使用Java 1.6或7.0版本,建议升级到最新的Java 8,以获得最佳安全保护。

Q15:证书安装后网页排版异常或图片没有显示。

把网站http方式调用的外链资源修改为HTTPS或相对路径方式调用即可。

Q16:xp电脑中IE浏览器无法访问站点。

服务器端开启sslv3协议并启用相对来说不太安全的密码套件如TLS_RSA_WITH_RC4_128_SHA 或IE浏览器启用tlsv1.0协议。

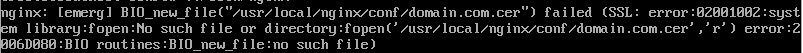

Q17:Nginx安装证书重启提示nginx: [emerg] BIO_new_file(“/usr/local/nginx/conf/domain.com.cer”)

failed (SSL: error:02001002:system library:fopen:No such file or

directory :fopen (‘/usr/local/nginx/conf/domain.com.cer’,’r’)

error:2006D080:BIO routines:BIO_new_file:no such file) **

**

domain.com.cer文件路径或文件名不正确或文件不存在

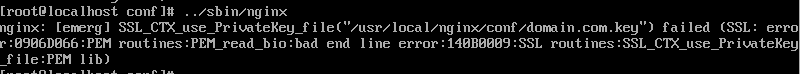

Q18:Nginx安装证书提示nginx: [emerg]

SSL_CTX_use_PrivateKey_file(“/usr/local/nginx/conf/domain.com.key”)

failed (SSL: error:0906D06C:PEM routines:PEM_read_bio:bad end line error:140B0009:SSL

routines:SSL_CTX_use_PrivateKey_file:PEM lib)

检查私钥文件末尾——-end rsa private key ——-是否缺少“-”。

Q19:Linux环境Tomcat安装SSL证书后浏览器访问间歇性访问不到。

检测发现协议正常,支持的加密套件较少。推测是Java异常(版本并不低,不至于只支持较少的加密套件)。可通过升级Java版本解决。

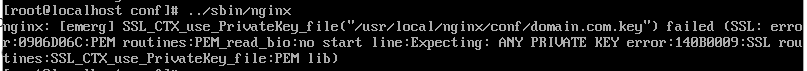

Q20:Nginx安装证书提示nginx: [emerg]

SSL_CTX_use_PrivateKey_file(“/usr/local/nginx/conf/domain.com.key”)

failed (SSL: error:0906D06C:PEM routines:PEM_read_bio:no start

line:Expecting: ANY PRIVATE KEY error:140B0009:SSL

routines:SSL_CTX_use_PrivateKey_file:PEM lib)

检查私钥文件编码是否正确或——-begin rsa private key ——-是否缺少“-”

Q21:IIS无法使用同一端口对不同站点绑定不同证书

IIS服务器需升级到server2008R2即可对不同站点使用同一端口绑定不同证书(此版本开始支持SNI)。

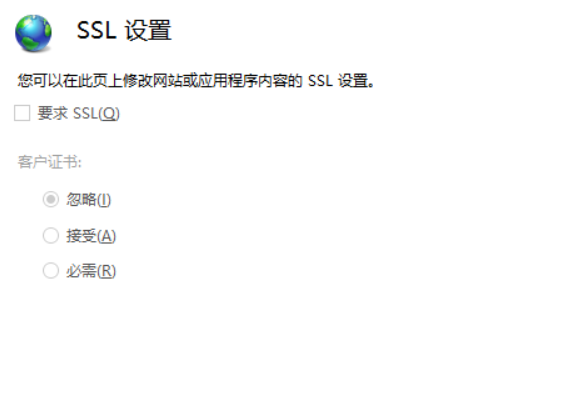

Q22:IIS安装证书后站点无法访问,openssl验证正常。

检查IIS站点中“SSL设置”是否为默认值。

Q23:IIS安装导入pfx格式证书后检测证书链不完整。

pfx文件转换过程中没有导入中间证书导致安装后证书链不完整。

Q24:IIS安装导入包含有中间证书的pfx证书后检测证书链不完整。

在mmc控制台中导入pfx证书后没有删除根证书并把中级证书剪切粘贴到【中级证书颁发机构】-【证书】里面。

Q25:windows环境Apache安装SSL证书,Apache无法重启无明显报错信息。

检查证书文件路径将“/”换成“\”。

Q26:内网环境安装SSL证书检验支持的协议、算法。

使用openssl工具添加以下参数:

-cipher val Specify TLSv1.2 and below cipher list to be used

-ciphersuites val Specify TLSv1.3 ciphersuites to be used

-tls1 Just use TLSv1

-tls1_1 Just use TLSv1.1

-tls1_2 Just use TLSv1.2

-tls1_3 Just use TLSv1.3

Q27:SSL证书如何分类。

根据证书审核类型分为域名验证(Domian Validation,简称DV)SSL证书、企业验证(Organization Validation,简称OV)SSL证书 、增强验证(Extended Validation,简称EV)SSL证书 。

根据域名数量分为单域名SSL证书、多域名SAN/UCC SSL证书、通配符(Wildcard)SSL证书 。

具体分类信息详见:https://www.yuque.com/sheca/kfxgzb/facwhr

Q28:SSL证书有哪些格式?

PKCS 全称是 Public-Key Cryptography Standards ,是由 RSA 实验室与其它安全系统开发商为促进公钥密码的发展而制订的一系列标准,PKCS 目前共发布过 15 个标准。 常用的有:

PKCS#7 Cryptographic Message Syntax Standard

PKCS#10 Certification Request Standard

PKCS#12 Personal Information Exchange Syntax Standard

X.509是常见通用的证书格式。所有的证书都符合为Public Key Infrastructure (PKI) 制定的 ITU-T X509 国际标准。

PKCS#7 常用的后缀是: .P7B .P7C .SPC

PKCS#12 常用的后缀有: .P12 .PFX

X.509 DER 编码(ASCII)的后缀是: .DER .CER .CRT

X.509 PAM 编码(Base64)的后缀是: .PEM .CER .CRT

.cer/.crt是用于存放证书,它是2进制形式存放的,不含私钥。

.pem跟crt/cer的区别是它以Ascii来表示。

pfx/p12用于存放个人证书/私钥,他通常包含保护密码,2进制方式

p10是证书请求

p7r是CA对证书请求的回复,只用于导入

p7b以树状展示证书链(certificate chain),同时也支持单个证书,不含私钥。

Q29:OpenSSL 漏洞(CVE-2016-2107)修复。

受影响版本:

- OpenSSL 1.0.2 < 1.0.2h

- OpenSSL 1.0.1 < 1.0.1t

- OpenSSL 1.0.0

- OpenSSL 0.9.8

将 openssl 升级到以下版本可修复漏洞:

- OpenSSL 1.0.2用户需更新到1.0.2h 。

- OpenSSL 1.0.1用户需更新到1.0.1t 。

- 使用包管理系统的用户可以直接更新到2016年5月3日 之后的版本。

OpenSSL官方已停止对 0.9.8和 1.0.0 两个版本的升级维护,请使用这两个版本的用户将其升级至1.0.2h版本。升级前请做好测试。

Q30:SSL POODLE漏洞修复。

服务端需禁用SSLv3协议。漏洞检测及修复参见:https://www.yuque.com/sheca/kfxgzb/zyey2w

Q31:spc格式证书链转为pem格式(cer/crt后缀)文件。

申请sheca自主品牌证书会收到spc后缀的证书链文件,安装操作过程中需要转换为pem格式文件。请按照参考进行转换,https://www.yuque.com/sheca/kfxgzb/vv8sdk。

Q32:使用XCA生成CSR文件导出提示如下错误信息

The following error occurred:

Error opening file: ‘C:/Program Files (x86)/xca*.domain.com.pem’: Invalid argument (11pki_x509req)

修改导出的文件名,不要包含特殊符号“*”