简介

概念:服务器在网络层面的地址。

意义:只有知道目标服务器的位置,才能更直接的对其进行渗透。

获取方式

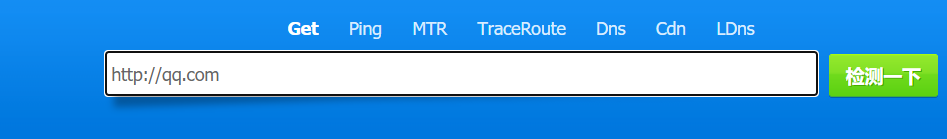

- 在线查询:ip.chinaz.com

- ping/nslookup命令

在获取IP时,往往无法直接获取目标的真实IP,而是获取到经过CDN防护或者VPN隐藏的IP结果,所以需要对目标是否防护进行一个判断。

CDN判断

判断方式如下:

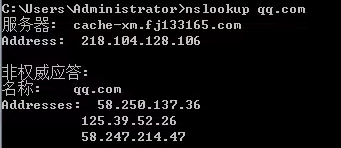

命令行下使用

nslookup命令- 结果返回多个IP地址、名称与域名不相对应,则有防护。

示例

多地点ping http://www.17ce.com/site

- 结果返回多个IP地址,则有防护。

示例

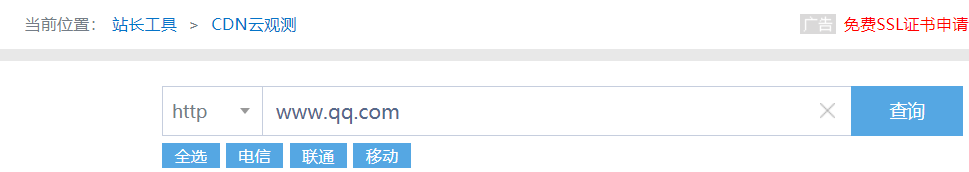

使用现有工具查询 http://cdn.chinaz.com/

示例

根据已有信息判断

- 通过IP定位信息

- 如定位查询结果为CDN厂商地址

- 通过反查结果

- 如IP反查后返回大量结果

- 通过IP定位信息

真实IP信息十分重要,即使上了CDN防护,也需要尝试对其进行绕过。

CDN绕过

- 从国外请求,某些CDN只针对国内进行防护。

- 查询DNS历史解析记录,查找目标未做CDN防护时的解析记录。

- 从子域名入手,CDN未完全防护,可能有遗漏,通过的子域名的IP解析也能发现其真实IP。

- 邮件订阅,让目标站点发送一封邮件,邮件页面源代码中会记录发件服务器的IP地址。

- 网络空间搜索引擎,利用网络空间搜索引擎语法搜索其收录的IP地址

- shadon

- fofa

- 钟馗之眼

- 利用SSL证书

- 抓取目标站点之间的数据包,数据包内容可能包含了IP地址。

- 网站漏洞,通过站点存在的漏洞(如信息泄露、SQL注入等)获得。

- 社工渠道,通过社工目标管理员、CDN厂商管理员或是VPN提供商客服等获取。

验证结果

- 通过在线网站查询结果判断。 https://www.ipip.net/ip.html

- 通过对比访问IP和域名页面回显是否一致。