漏洞一:Jeecg-boot API未授权

介绍

JeecgBoot是一款基于SpringBoot代码生成器的快速开发平台。此漏洞是授权渗透测试项目下的一个漏洞。

发现过程

通过抓包,发现系统采用了jeecg-boot快速开发。

访问http://ip:7770/jeecg-boot/

API接口文档暴露。

利用

Google Hacking,搜索{intext: Jeecg-Boot 后台服务API接口文档}

成功发现一个目标,访问链接

当然还可以直接搜索{Jeecg-Boot 漏洞}

对授权目标进行其他漏洞的验证。

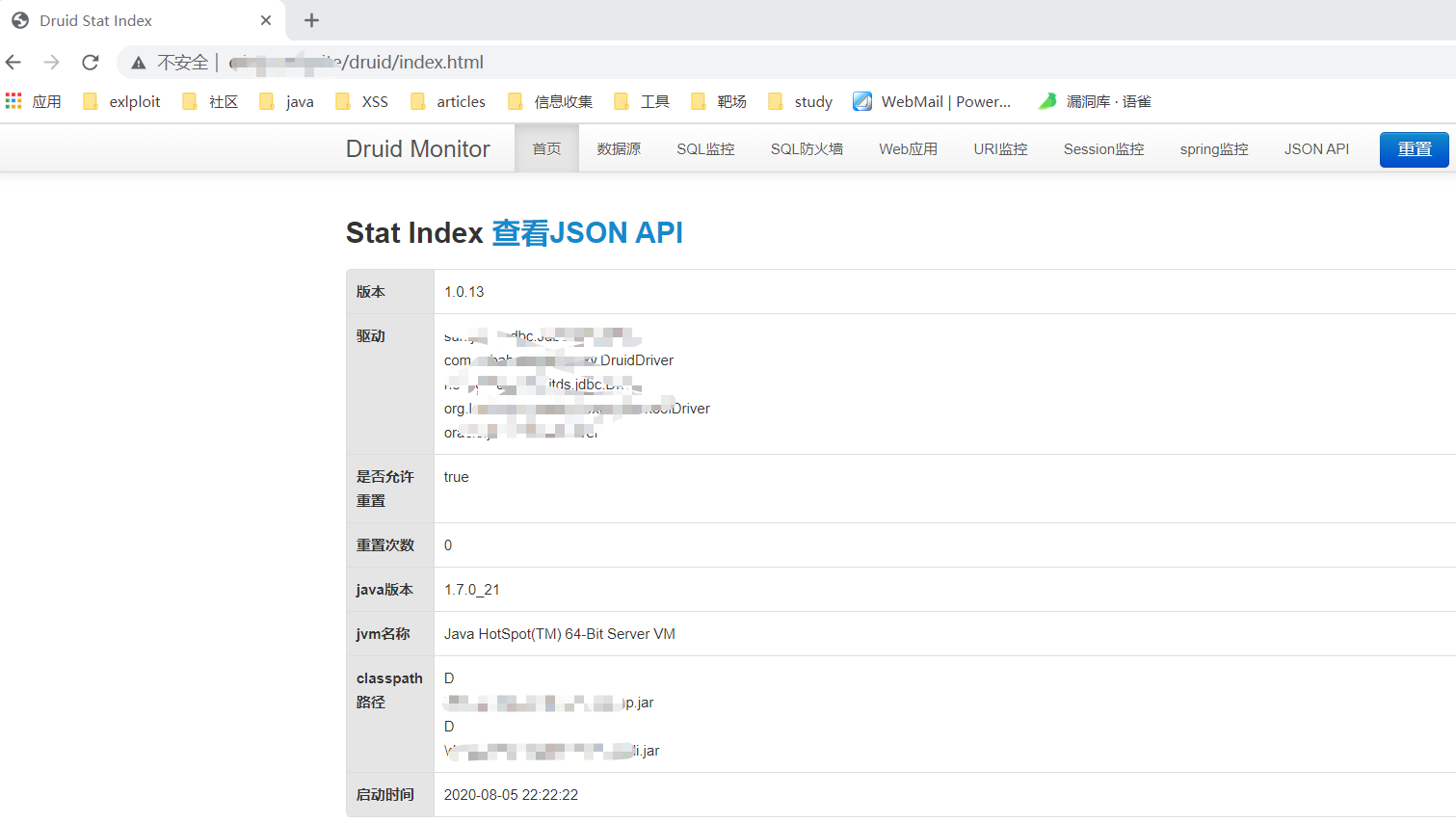

漏洞二:Druid未授权

介绍

Druid是阿里巴巴数据库事业部出品,为监控而生的数据库连接池,其本身是暂未发现漏洞的,当开发者配置不当时就可能造成监控管理页面未授权访问的漏洞。

这个漏洞是在HW目标中由Xray发现。

发现过程

访问链接

查看数据源

大致浏览,并未发现可利用点,右上方的重置按钮倒是不敢去碰。

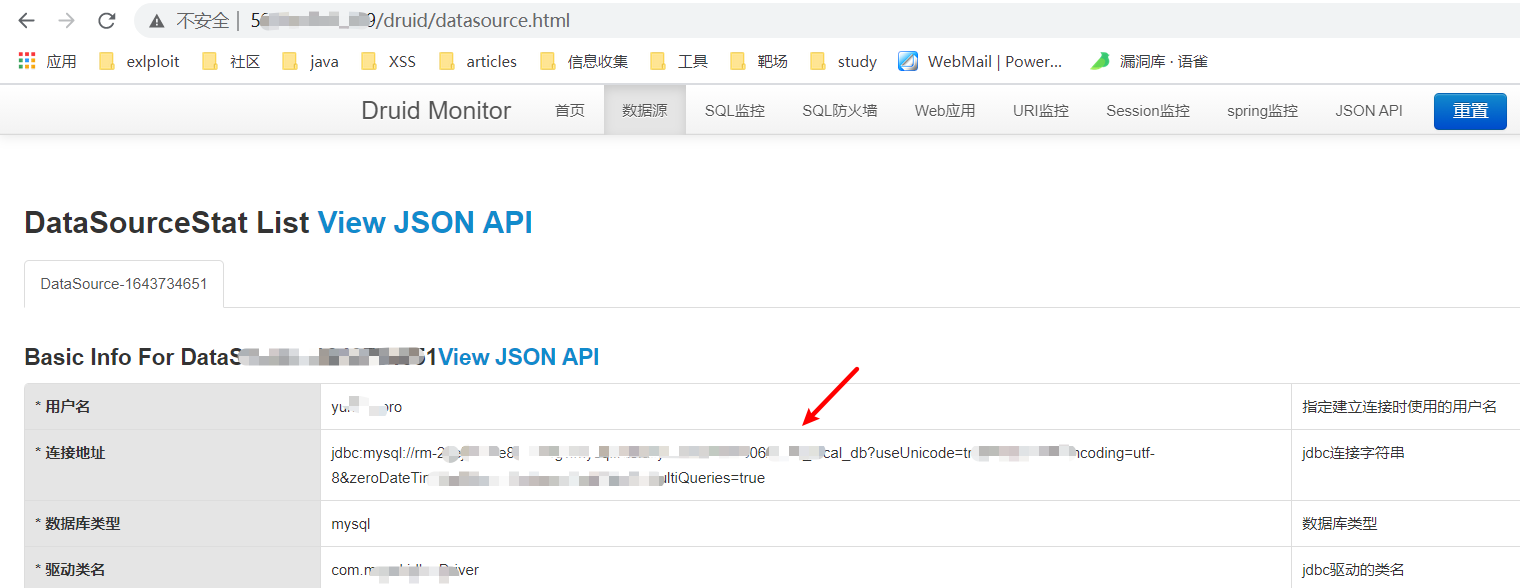

利用

同上,搜索druid漏洞相关信息。

以及Google hacking{inurl: /druid/index.html}

访问链接

这次倒是有点数据库监控的样子

去掉路径,直接访问ip地址

未经登录,直接来到一个管理系统界面,由于未授权,仅随意浏览一番便退出。

参考文档:https://www.cnblogs.com/cwkiller/p/12483223.html

漏洞三:某站点文件系统未授权访问

介绍

此站点是HW目标的一个站点,通过目录扫描工具获取到了其一处登录界面。

发现过程

想通过GoogleHacking尝试搜索其是否存在啥账号文件信息泄露 下载文件后

下载文件后

Get一份没有名字对应的身份证号码文件。

复制其下载链接

想说和是否存在未授权访问,就不断删减URL,并访问

当访问到FileStore.Api时,成功访问,大致浏览

点击API

Get一处API文档泄露

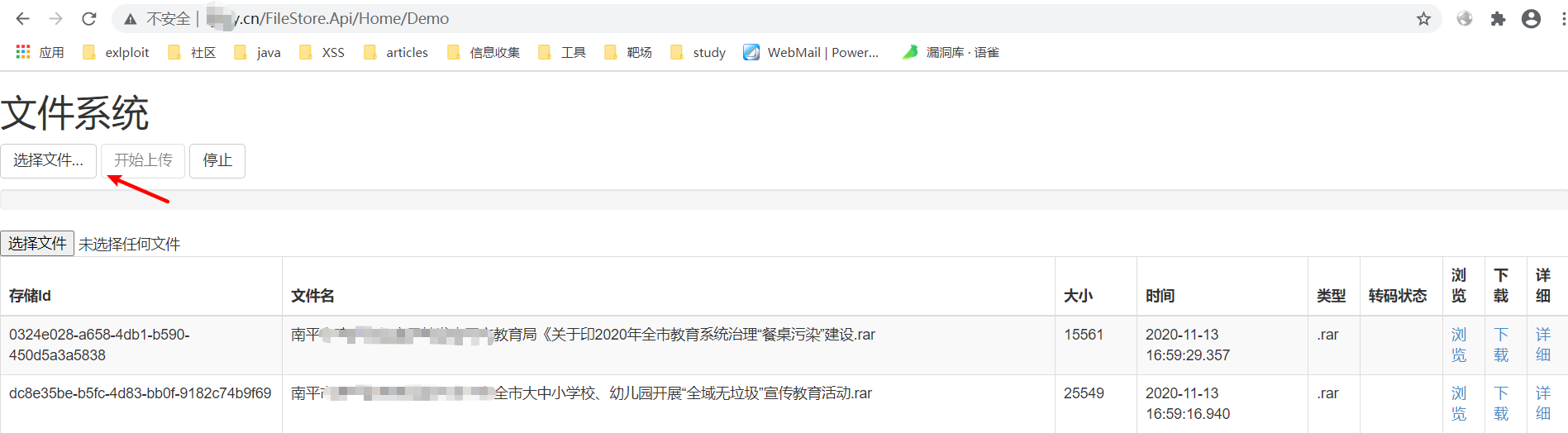

点击Demo,Get一个文件管理系统,还存在文件上传点

这么多文件

文件上传按钮却不可点击

上传点无法利用

利用

尝试搜索{inurl: FileStore.Api/Home/Demo},并无结果,猜测此页面是因为业务需要而暴露在公网。

漏洞四:guid传参不当导致越权删除全部附件文件

介绍

此漏洞存在一个授权渗透测试项目下一处上传文件处,由于当时未详细截图记录,这里仅做简单复盘。

发现过程

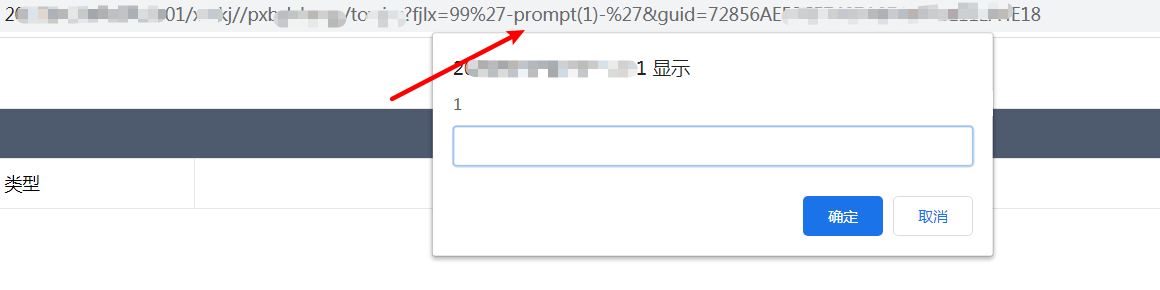

打开上传页面,上传kj.xlsx,可看到URL中存在fjlx和guid参数

在渗透测试过程,由于此处的guid参数并无规律可循,无法直接遍历,但在抓取的众多数据包,发现多个疑似guid参数的值,尝试在此处进行替换,果然,上传的文件发生了改变。之后,突发奇想,将guid的参数值替换为空

所有用户的附件文件都显示出来了,选择一个文件进行删除操作

成功删除

这里的fjlx参数还存在一枚反射型xss

漏洞五:未登录情况越权访问登录后内容

介绍

发现过程

仅仅只是突发奇想,能否在未登录的情况下直接访问路径,没想到成功了。在未登录的情况下,可以访问到首页以及部分资源。

总结

- 在渗透测试过程中,若发现如漏洞一二般的公共框架等,可纵向利用尝试搜索其漏洞信息,获取更多的漏洞信息,也可横向利用通过搜索引擎对指定URL、text内容进行搜索以获取其他站点的此漏洞。

- 传参可大胆尝试,不断替换值,无论是true值、false值或者为null值。

- 本篇未涉及啥技术点,漏洞虽小,但好歹能写进渗透测试报告里。

- 运气很重要。