用户和用户组管理,顾名思义就是添加用户和用户组、更改密码和设定权限等操作。可能有很多人觉得用户管理没有意义,因为我们在使用个人计算机的时候,不管执行什么操作,都以管理员账户登录,而从来没有添加和使用过其他普通用户。这样做对个人计算机来讲问题不大,但在服务器上是行不通的。

大家想象一下,我们是一个管理团队,共同维护一组服务器,难道每个人都能够被赋予管理员权限吗?显然是不行的,因为不是所有的数据都可以对每位管理员公开,而且如果在运维团队中有某位管理员对 Linux 不熟悉,那么赋予他管理员权限的后果可能是灾难性的。

因此,越是对安全性要求高的服务器,越需要建立合理的用户权限等级制度和服务器操作规范。

1. 相关概念介绍

1.1 Linux用户和用户组

Linux 是多用户多任务操作系统,换句话说,Linux 系统支持多个用户在同一时间内登陆,不同用户可以执行不同的任务,并且互不影响。

例如,某台 Linux 服务器上有 4 个用户,分别是 root、www、ftp 和 mysql,在同一时间内,root 用户可能在查看系统日志、管理维护系统;www 用户可能在修改自己的网页程序;ftp 用户可能在上传软件到服务器;mysql 用户可能在执行自己的 SQL 查询,每个用户互不干扰,有条不紊地进行着自己的工作。与此同时,每个用户之间不能越权访问,比如 www 用户不能执行 mysql 用户的 SQL 查询操作,ftp 用户也不能修改 www 用户的网页程序。

用户和用户组的关系

用户和用户组的对应关系有以下 4 种:

- 一对一:一个用户可以存在一个组中,是组中的唯一成员;

- 一对多:一个用户可以存在多个用户组中,此用户具有这多个组的共同权限;

- 多对一:多个用户可以存在一个组中,这些用户具有和组相同的权限;

- 多对多:多个用户可以存在多个组中,也就是以上 3 种关系的扩展。

用户和组之间的关系可以用图 1 来表示:

2.Linux UID和GID(用户ID和组ID)

登陆 Linux 系统时,虽然输入的是自己的用户名和密码,但其实 Linux 并不认识你的用户名称,它只认识用户名对应的 ID 号(也就是一串数字)。Linux 系统将所有用户的名称与 ID 的对应关系都存储在 /etc/passwd 文件中。

说白了,用户名并无实际作用,仅是为了方便用户的记忆而已。

Linux 系统中,每个用户的 ID 细分为 2 种,分别是用户 ID(User ID,简称 UID)和组 ID(Group ID,简称 GID),这与文件有拥有者和拥有群组两种属性相对应(如图 1 所示)。

该文件的拥有者是超级管理员 root,拥有群组也是 root。读者可能会问,既然 Linux 系统不认识用户名,文件是如何判别它的拥有者名称和群组名称的呢?

每个文件都有自己的拥有者 ID 和群组 ID,当显示文件属性时,系统会根据 /etc/passwd 和 /etc/group 文件中的内容,分别找到 UID 和 GID 对应的用户名和群组名,然后显示出来。

2.与用户账号有关的系统文件

2.1 /etc/passwd

Linux 系统中的 /etc/passwd 文件,是系统用户配置文件,存储了系统中所有用户的基本信息,并且所有用户都可以对此文件执行读操作。

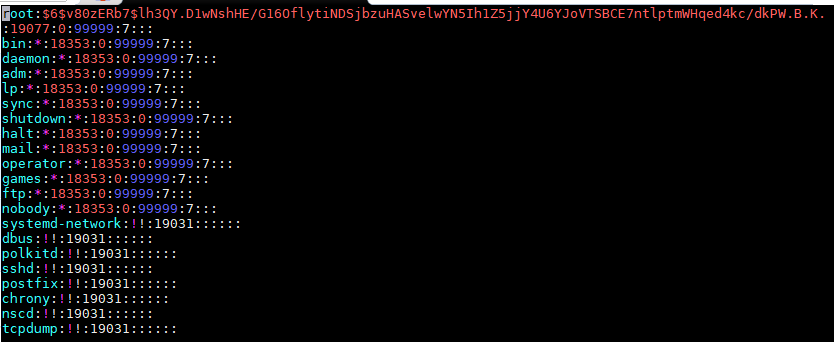

首先我们来打开这个文件,看看到底包含哪些内容,执行命令如下:

[root@iZbp17zbjbp5ebf7h0demiZ ~]# cat /etc/passwdroot:x:0:0:root:/root:/bin/bashbin:x:1:1:bin:/bin:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinadm:x:3:4:adm:/var/adm:/sbin/nologinlp:x:4:7:lp:/var/spool/lpd:/sbin/nologinsync:x:5:0:sync:/sbin:/bin/syncshutdown:x:6:0:shutdown:/sbin:/sbin/shutdownhalt:x:7:0:halt:/sbin:/sbin/haltmail:x:8:12:mail:/var/spool/mail:/sbin/nologinoperator:x:11:0:operator:/root:/sbin/nologingames:x:12:100:games:/usr/games:/sbin/nologinftp:x:14:50:FTP User:/var/ftp:/sbin/nologinnobody:x:99:99:Nobody:/:/sbin/nologinsystemd-network:x:192:192:systemd Network Management:/:/sbin/nologindbus:x:81:81:System message bus:/:/sbin/nologinpolkitd:x:999:998:User for polkitd:/:/sbin/nologinsshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologinpostfix:x:89:89::/var/spool/postfix:/sbin/nologinchrony:x:998:996::/var/lib/chrony:/sbin/nologinnscd:x:28:28:NSCD Daemon:/:/sbin/nologintcpdump:x:72:72::/:/sbin/nologin

可以看到,/etc/passwd 文件中的内容非常规律,每行记录对应一个用户。

读者可能会问,Linux 系统中默认怎么会有这么多的用户?这些用户中的绝大多数是系统或服务正常运行所必需的用户,这种用户通常称为系统用户或伪用户。系统用户无法用来登录系统,但也不能删除,因为一旦删除,依赖这些用户运行的服务或程序就不能正常执行,会导致系统问题。

不仅如此,每行用户信息都以 “:” 作为分隔符,划分为 7 个字段,每个字段所表示的含义如下:

用户名:密码:UID(用户ID):GID(组ID):描述性信息:主目录:默认Shell

root:x:0:0:root:/root:/bin/bash

用户名

用户名,就是一串代表用户身份的字符串。

密码

“x” 表示此用户设有密码,但不是真正的密码,真正的密码保存在 /etc/shadow 文件中(

需要注意的是,虽然 “x” 并不表示真正的密码,但也不能删除,如果删除了 “x”,那么系统会认为这个用户没有密码,从而导致只输入用户名而不用输入密码就可以登陆(只能在使用无密码登录,远程是不可以的),除非特殊情况(如破解用户密码),这当然是不可行的。

UID

UID,也就是用户 ID。每个用户都有唯一的一个 UID,Linux 系统通过 UID 来识别不同的用户。

实际上,UID 就是一个 0~65535 之间的数,不同范围的数字表示不同的用户身份,具体如表 1 所示。

| UID 范围 | 用户身份 |

|---|---|

| 0 | 超级用户。UID 为 0 就代表这个账号是管理员账号。在 Linux 中,如何把普通用户升级成管理员呢?只需把其他用户的 UID 修改为 0 就可以了,这一点和 Windows 是不同的。不过不建议建立多个管理员账号。 |

| 1~499 | 系统用户(伪用户)。也就是说,此范围的 UID 保留给系统使用。其中,1~99 用于系统自行创建的账号;100~499 分配给有系统账号需求的用户。 |

其实,除了 0 之外,其他的 UID 并无不同,这里只是默认 500 以下的数字给系统作为保留账户,只是一个公认的习惯而已。 | | 500~65535 | 普通用户。通常这些 UID 已经足够用户使用了。但不够用也没关系,2.6.x 内核之后的 Linux 系统已经可以支持 232 个 UID 了。 |

GID

全称“Group ID”,简称“组ID”,表示用户初始组的组 ID 号。这里需要解释一下初始组和附加组的概念。

初始组,指用户登陆时就拥有这个用户组的相关权限。每个用户的初始组只能有一个,通常就是将和此用户的用户名相同的组名作为该用户的初始组。比如说,我们手工添加用户 lamp,在建立用户 lamp 的同时,就会建立 lamp 组作为 lamp 用户的初始组。

附加组,指用户可以加入多个其他的用户组,并拥有这些组的权限。每个用户只能有一个初始组,除初始组外,用户再加入其他的用户组,这些用户组就是这个用户的附加组。附加组可以有多个,而且用户可以有这些附加组的权限。

举例来说,刚刚的 lamp 用户除属于初始组 lamp 外,我又把它加入了 users 组,那么 lamp 用户同时属于 lamp 组和 users 组,其中 lamp 是初始组,users 是附加组。

当然,初始组和附加组的身份是可以修改的,但是我们在工作中不修改初始组,只修改附加组,因为修改了初始组有时会让管理员逻辑混乱。

需要注意的是,在 /etc/passwd 文件的第四个字段中看到的 ID 是这个用户的初始组。

描述性信息

这个字段并没有什么重要的用途,只是用来解释这个用户的意义而已。

主目录

也就是用户登录后有操作权限的访问目录,通常称为用户的主目录。

例如,root 超级管理员账户的主目录为 /root,普通用户的主目录为 /home/yourIDname,即在 /home/ 目录下建立和用户名相同的目录作为主目录,如 lamp 用户的主目录就是 /home/lamp/ 目录。

默认的Shell

Shell 就是 Linux 的命令解释器,是用户和 Linux 内核之间沟通的桥梁。

我们知道,用户登陆 Linux 系统后,通过使用 Linux 命令完成操作任务,但系统只认识类似 0101 的机器语言,这里就需要使用命令解释器。也就是说,Shell 命令解释器的功能就是将用户输入的命令转换成系统可以识别的机器语言。

通常情况下,Linux 系统默认使用的命令解释器是 bash(/bin/bash),当然还有其他命令解释器,例如 sh、csh 等。

在 /etc/passwd 文件中,大家可以把这个字段理解为用户登录之后所拥有的权限。如果这里使用的是 bash 命令解释器,就代表这个用户拥有权限范围内的所有权限

2.2 /etc/shadow

/etc/shadow 文件,用于存储 Linux 系统中用户的密码信息,又称为“影子文件”。

前面介绍了 /etc/passwd 文件,由于该文件允许所有用户读取,易导致用户密码泄露,因此 Linux 系统将用户的密码信息从 /etc/passwd 文件中分离出来,并单独放到了此文件中。

/etc/shadow 文件只有 root 用户拥有读权限,其他用户没有任何权限,这样就保证了用户密码的安全性。

同 /etc/passwd 文件一样,文件中每行代表一个用户,同样使用 “:” 作为分隔符,不同之处在于,每行用户信息被划分为 9 个字段。每个字段的含义如下:

用户名

同 /etc/passwd 文件的用户名有相同的含义。

加密密码

这里保存的是真正加密的密码。目前 Linux 的密码采用的是 SHA512 散列加密算法,原来采用的是 MD5 或 DES 加密算法。SHA512 散列加密算法的加密等级更高,也更加安全。

注意,这串密码产生的乱码不能手工修改,如果手工修改,系统将无法识别密码,导致密码失效。很多软件透过这个功能,在密码串前加上 “!”、”*” 或 “x” 使密码暂时失效。

所有伪用户的密码都是 “!!” 或 “*”,代表没有密码是不能登录的。当然,新创建的用户如果不设定密码,那么它的密码项也是 “!!”,代表这个用户没有密码,不能登录。

最后一次修改时间

此字段表示最后一次修改密码的时间,可是,为什么 root 用户显示的是 19077 呢?

这是因为,Linux 计算日期的时间是以 1970 年 1 月 1 日作为 1 不断累加得到的时间,到 1971 年 1 月 1 日,则为 366 天。这里显示 19077天,也就是说,此 root 账号在 1970 年 1 月 1 日之后的第 19077天 修改的 root 用户密码。

那么,到底 19077代表的是哪一天呢?可以使用如下命令进行换算:

[root@iZbp17zbjbp5ebf7h0demiZ ~]# date -d "1970-01-01 19077 days"

Sat Mar 26 00:00:00 CST 2022

可以看到,通过以上命令,即可将其换算为我们习惯的系统日期。

最小修改时间间隔

最小修改间隔时间,也就是说,该字段规定了从第 3 字段(最后一次修改密码的日期)起,多长时间之内不能修改密码。如果是 0,则密码可以随时修改;如果是 10,则代表密码修改后 10 天之内不能再次修改密码。

此字段是为了针对某些人频繁更改账户密码而设计的。

密码有效期

经常变更密码是个好习惯,为了强制要求用户变更密码,这个字段可以指定距离第 3 字段(最后一次更改密码)多长时间内需要再次变更密码,否则该账户密码进行过期阶段。

该字段的默认值为 99999,也就是 273 年,可认为是永久生效。如果改为 90,则表示密码被修改 90 天之后必须再次修改,否则该用户即将过期。管理服务器时,通过这个字段强制用户定期修改密码。

密码需要变更前的警告天数

与第 5 字段相比较,当账户密码有效期快到时,系统会发出警告信息给此账户,提醒用户 “再过 n 天你的密码就要过期了,请尽快重新设置你的密码!”。

该字段的默认值是 7,也就是说,距离密码有效期的第 7 天开始,每次登录系统都会向该账户发出 “修改密码” 的警告信息。

密码过期后的宽限天数

也称为“口令失效日”,简单理解就是,在密码过期后,用户如果还是没有修改密码,则在此字段规定的宽限天数内,用户还是可以登录系统的;如果过了宽限天数,系统将不再让此账户登陆,也不会提示账户过期,是完全禁用。

比如说,此字段规定的宽限天数是 10,则代表密码过期 10 天后失效;如果是 0,则代表密码过期后立即失效;如果是 -1,则代表密码永远不会失效。

账号失效时间

同第 3 个字段一样,使用自 1970 年 1 月 1 日以来的总天数作为账户的失效时间。该字段表示,账号在此字段规定的时间之外,不论你的密码是否过期,都将无法使用!

该字段通常被使用在具有收费服务的系统中。

保留

这个字段目前没有使用,等待新功能的加入。

忘记密码怎么办?

对于普通账户的密码遗失,可以通过 root 账户解决,它会重新给你配置好指定账户的密码,而不需知道你原有的密码(利用 root 的身份使用 passwd 命令即可)。

如果 root 账号的密码遗失,则需要重新启动进入单用户模式,系统会提供 root 权限的 bash 接口,此时可以用 passwd 命令修改账户密码;也可以通过挂载根目录,修改 /etc/shadow,将账户的 root 密码清空的方法,此方式可使用 root 无法密码即可登陆,建议登陆后使用 passwd 命令配置 root 密码。

2.3 /etc/group

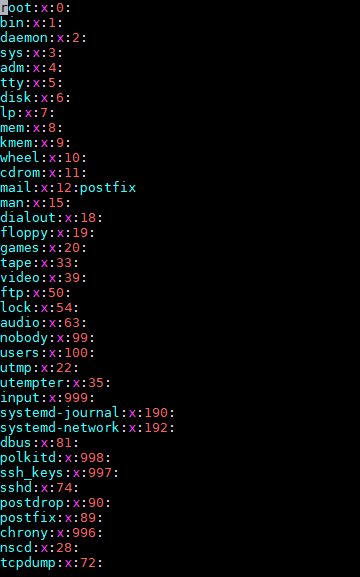

/ect/group 文件是用户组配置文件,即用户组的所有信息都存放在此文件中。

此文件是记录组 ID(GID)和组名相对应的文件。前面讲过,etc/passwd 文件中每行用户信息的第四个字段记录的是用户的初始组 ID,那么,此 GID 的组名到底是什么呢?就要从 /etc/group 文件中查找。

/etc/group 文件的内容可以通过 Vim 看到:

可以看到,此文件中每一行各代表一个用户组。

各用户组中,还是以 “:” 作为字段之间的分隔符,分为 4 个字段,每个字段对应的含义为:

组名:密码:GID:该用户组中的用户列表

root:x:0:

接下来,分别介绍各个字段具体的含义。

组名

也就是是用户组的名称,有字母或数字构成。同 /etc/passwd 中的用户名一样,组名也不能重复。

组密码

和 /etc/passwd 文件一样,这里的 “x” 仅仅是密码标识,真正加密后的组密码默认保存在 /etc/gshadow 文件中。

不过,用户设置密码是为了验证用户的身份,那用户组设置密码是用来做什么的呢?用户组密码主要是用来指定组管理员的,由于系统中的账号可能会非常多,root 用户可能没有时间进行用户的组调整,这时可以给用户组指定组管理员,如果有用户需要加入或退出某用户组,可以由该组的组管理员替代 root 进行管理。但是这项功能目前很少使用,我们也很少设置组密码。如果需要赋予某用户调整某个用户组的权限,则可以使用 sudo 命令代替

组ID (GID)

就是群组的 ID 号,Linux 系统就是通过 GID 来区分用户组的,同用户名一样,组名也只是为了便于管理员记忆。

这里的组 GID 与 /etc/passwd 文件中第 4 个字段的 GID 相对应,实际上,/etc/passwd 文件中使用 GID 对应的群组名,就是通过此文件对应得到的。

组中的用户

此字段列出每个群组包含的所有用户。需要注意的是,如果该用户组是这个用户的初始组,则该用户不会写入这个字段,可以这么理解,该字段显示的用户都是这个用户组的附加用户。

举个例子,lamp 组的组信息为 “lamp:x:502:”,可以看到,第四个字段没有写入 lamp 用户,因为 lamp 组是 lamp 用户的初始组。如果要查询这些用户的初始组,则需要先到 /etc/passwd 文件中查看 GID(第四个字段),然后到 /etc/group 文件中比对组名。

每个用户都可以加入多个附加组,但是只能属于一个初始组。所以我们在实际工作中,如果需要把用户加入其他组,则需要以附加组的形式添加。例如,我们想让 lamp 也加入 root 这个群组,那么只需要在第一行的最后一个字段加入 lamp,即 root:x:0:lamp 就可以了。

一般情况下,用户的初始组就是在建立用户的同时建立的和用户名相同的组。

2.4 /etc/gshadow

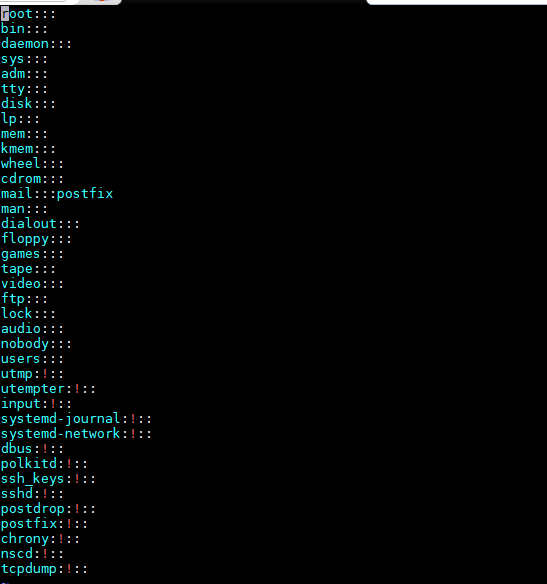

组用户的密码信息存储在 /etc/gshadow 文件中

首先,我们借助 Vim 命令查看一下此文件中的内容:

文件中,每行代表一个组用户的密码信息,各行信息用 “:” 作为分隔符分为 4 个字段,每个字段的含义如下:

组名:加密密码:组管理员:组附加用户列表

root:::

组名

同 /etc/group 文件中的组名相对应。

组密码

对于大多数用户来说,通常不设置组密码,因此该字段常为空,但有时为 “!”,指的是该群组没有组密码,也不设有群组管理员。

组管理员

从系统管理员的角度来说,该文件最大的功能就是创建群组管理员。那么,什么是群组管理员呢?

考虑到 Linux 系统中账号太多,而超级管理员 root 可能比较忙碌,因此当有用户想要加入某群组时,root 或许不能及时作出回应。这种情况下,如果有群组管理员,那么他就能将用户加入自己管理的群组中,也就免去麻烦 root 了。

不过,由于目前有 sudo 之类的工具,因此群组管理员的这个功能已经很少使用了。

组中的附加用户

该字段显示这个用户组中有哪些附加用户,和 /etc/group 文件中附加组显示内容相同。

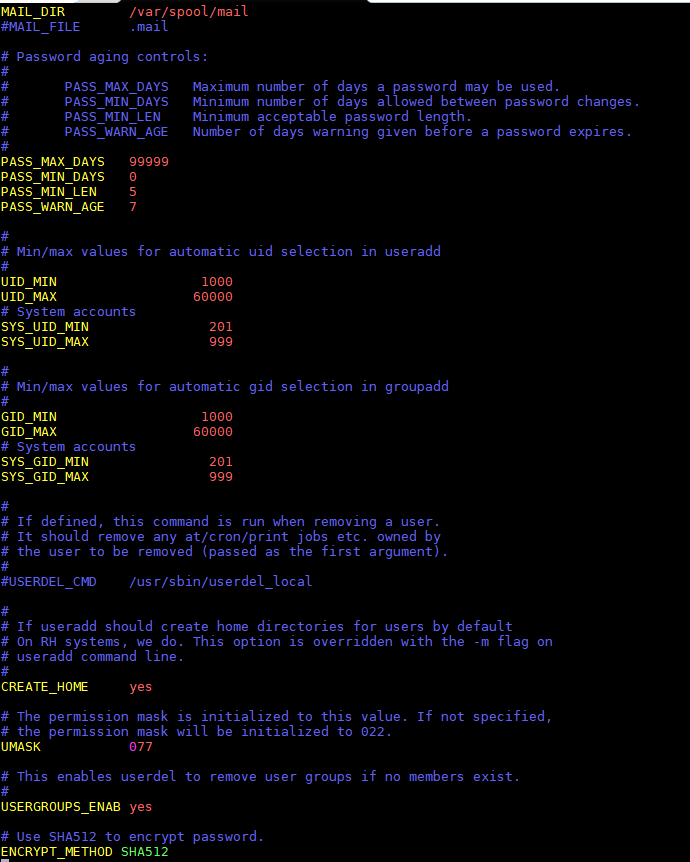

2.5 /etc/login.defs

/etc/login.defs 文件用于在创建用户时,对用户的一些基本属性做默认设置,例如指定用户 UID 和 GID 的范围,用户的过期时间,密码的最大长度,等等。

需要注意的是,该文件的用户默认配置对 root 用户无效。并且,当此文件中的配置与 /etc/passwd 和 /etc/shadow 文件中的用户信息有冲突时,系统会以/etc/passwd 和 /etc/shadow 为准。

可自行使用 vim /etc/login.defs 命令查看该文件中的内容,表 1 中对文件中的各个选项做出了具体的解释。

| 设置项 | 含义 |

|---|---|

| MAIL_DIR /var/spool/mail | 创建用户时,系统会在目录 /var/spool/mail 中创建一个用户邮箱,比如 lamp 用户的邮箱是 /var/spool/mail/lamp。 |

| PASS_MAX_DAYS 99999 | 密码有效期,99999 是自 1970 年 1 月 1 日起密码有效的天数,相当于 273 年,可理解为密码始终有效。 |

| PASS_MIN_DAYS 0 | 表示自上次修改密码以来,最少隔多少天后用户才能再次修改密码,默认值是 0。 |

| PASS_MIN_LEN 5 | 指定密码的最小长度,默认不小于 5 位,但是现在用户登录时验证已经被 PAM 模块取代,所以这个选项并不生效。 |

| PASS_WARN_AGE 7 | 指定在密码到期前多少天,系统就开始通过用户密码即将到期,默认为 7 天。 |

| UID_MIN 500 | 指定最小 UID 为 500,也就是说,添加用户时,默认 UID 从 500 开始。注意,如果手工指定了一个用户的 UID 是 550,那么下一个创建的用户的 UID 就会从 551 开始,哪怕 500~549 之间的 UID 没有使用。 |

| UID_MAX 60000 | 指定用户最大的 UID 为 60000。 |

| GID_MIN 500 | 指定最小 GID 为 500,也就是在添加组时,组的 GID 从 500 开始。 |

| GID_MAX 60000 | 用户 GID 最大为 60000。 |

| CREATE_HOME yes | 指定在创建用户时,是否同时创建用户主目录,yes 表示创建,no 则不创建,默认是 yes。 |

| UMASK 077 | 用户主目录的权限默认设置为 077。 |

| USERGROUPS_ENAB yes | 指定删除用户的时候是否同时删除用户组,准备地说,这里指的是删除用户的初始组,此项的默认值为 yes。 |

| ENCRYPT_METHOD SHA512 | 指定用户密码采用的加密规则,默认采用 SHA512,这是新的密码加密模式,原先的 Linux 只能用 DES 或 MD5 加密。 |

3. 用户账号操作

3.1 添加用户操作 useradd

语法: useradd 选项 用户名

| 选项 | 含义 |

|---|---|

| -u UID | 手工指定用户的 UID,注意 UID 的范围(不要小于 500)。 |

| -d 主目录 | 手工指定用户的主目录。主目录必须写绝对路径,而且如果需要手工指定主目录,则一定要注意权限; |

| -c 用户说明 | 手工指定/etc/passwd文件中各用户信息中第 5 个字段的描述性内容,可随意配置; |

| -g 组名 | 手工指定用户的初始组。一般以和用户名相同的组作为用户的初始组, 在创建用户时会默认建立初始组。一旦手动指定,则系统将不会在创建此默认的初始组目录。 |

| -G 组名 | 指定用户的附加组。我们把用户加入其他组,一般都使用附加组; |

| -s shell | 手工指定用户的登录 Shell,默认是 /bin/bash; |

| -e 曰期 | 指定用户的失效曰期,格式为 “YYYY-MM-DD”。也就是 /etc/shadow 文件的第八个字段; |

| -o | 允许创建的用户的 UID 相同。例如,执行 “useradd -u 0 -o usertest” 命令建立用户 usertest,它的 UID 和 root 用户的 UID 相同,都是 0; |

| -m | 建立用户时强制建立用户的家目录。在建立系统用户时,该选项是默认的; |

| -r | 创建系统用户,也就是 UID 在 1~499 之间,供系统程序使用的用户。由于系统用户主要用于运行系统所需服务的权限配置,因此系统用户的创建默认不会创建主目录。 |

实例1

[root@iZbp17zbjbp5ebf7h0demiZ ~]# useradd -d /home/yuanzi -m yuanzi

[root@iZbp17zbjbp5ebf7h0demiZ ~]# cat /etc/passwd | grep yuanzi

yuanzi:x:1000:1000::/home/yuanzi:/bin/bash

[root@iZbp17zbjbp5ebf7h0demiZ ~]# cat /etc/shadow | grep yuanzi

yuanzi:!!:19078:0:99999:7:::

[root@iZbp17zbjbp5ebf7h0demiZ ~]# useradd yuanzi2

[root@iZbp17zbjbp5ebf7h0demiZ ~]# cat /etc/shadow | grep yuanzi

yuanzi:!!:19078:0:99999:7:::

yuanzi2:!!:19078:0:99999:7:::

[root@iZbp17zbjbp5ebf7h0demiZ ~]# cat /etc/passwd | grep yuanzi

yuanzi:x:1000:1000::/home/yuanzi:/bin/bash

yuanzi2:x:1001:1001::/home/yuanzi2:/bin/bash

[root@iZbp17zbjbp5ebf7h0demiZ ~]#

此命令创建了一个用户yuanzi,其中-d和-m选项用来为登录名yuanzi产生一个主目录 /home/yuanzi(/home为默认的用户主目录所在的父目录)。

实例2

# useradd -s /bin/sh -g group –G adm,root gem

这里可能新建组:#groupadd group及groupadd adm

增加用户账号就是在/etc/passwd文件中为新用户增加一条记录,同时更新其他系统文件如/etc/shadow, /etc/group等。

Linux提供了集成的系统管理工具userconf,它可以用来对用户账号进行统一管理。

3.2 修改用户 usermod

语法: usermod 选项 用户名

选项:

- -c 用户说明:修改用户的说明信息,即修改 /etc/passwd 文件目标用户信息的第 5 个字段;

- -d 主目录:修改用户的主目录,即修改 /etc/passwd 文件中目标用户信息的第 6 个字段,需要注意的是,主目录必须写绝对路径;

- -e 日期:修改用户的失效曰期,格式为 “YYYY-MM-DD”,即修改 /etc/shadow 文件目标用户密码信息的第 8 个字段;

- -g 组名:修改用户的初始组,即修改 /etc/passwd 文件目标用户信息的第 4 个字段(GID);

- -u UID:修改用户的UID,即修改 /etc/passwd 文件目标用户信息的第 3 个字段(UID);

- -G 组名:修改用户的附加组,其实就是把用户加入其他用户组,即修改 /etc/group 文件;

- -l 用户名:修改用户名称;

- -L:临时锁定用户(Lock);

- -U:解锁用户(Unlock),和 -L 对应;

- -s shell:修改用户的登录 Shell,默认是 /bin/bash。

【例 1】

#锁定用户

[root@localhost ~]# usermod -L lamp

[root@localhost ~]# grep "lamp" /etc/shadow

lamp:!$6$YrPj8g0w$ChRVASybEncU24hkYFqxREH3NnzhAVDJSQLwRwTSbcA2N8UbPD9bBKVQSky xlaMGs/Eg5AQwO.UokOnKqaHFa/:15711:0:99999:7:::

#其实锁定就是在密码字段前加入"!",这时lamp用户就暂时不能登录了

#解锁用户

[root@localhost ~]# usermod -U lamp

[root@localhost ~]# grep "lamp" /etc/shadow

lamp:$6$YrPj8g0w$ChRVASybEncU24hkYFqxREH3NnzhAVDJSQLwRwTSbcA2N8UbPD9bBKVQSkyx laMGs/Eg5AQwO.UokOnKqaHFa/:15711:0:99999:7:::

#取消了密码字段前的 "!"

【例 2】

#把lamp用户加入root组

[root@localhost ~]# usermod -G root lamp

[root@localhost ~]# grep "lamp" /etc/group

root:x:0:lamp

#lamp用户已经加入了root组

lamp:x:501:

【例 3】

#修改用户说明

[root@localhost ~]# usermod -c "test user" lamp

[root@localhost ~]# grep "lamp" /etc/passwd

lamp:x:501:501:test user:/home/lamp:/bin/bash

#查看一下,用户说明已经被修改了

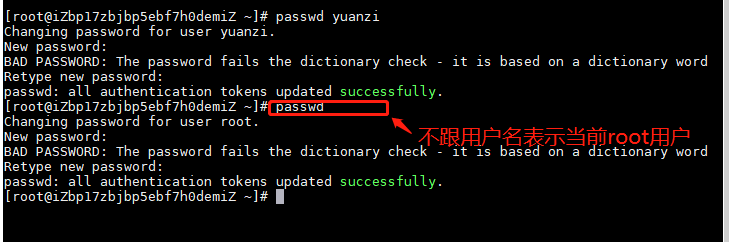

3.3用户密码操作 passwd

语法: passwd 选项 用户名

选项:

- -S:查询用户密码的状态,也就是 /etc/shadow 文件中此用户密码的内容。仅 root 用户可用;

- -l:暂时锁定用户,该选项会在 /etc/shadow 文件中指定用户的加密密码串前添加 “!”,使密码失效。仅 root 用户可用;

- -u:解锁用户,和 -l 选项相对应,也是只能 root 用户使用;

- —stdin:可以将通过管道符输出的数据作为用户的密码。主要在批量添加用户时使用;

- -n 天数:设置该用户修改密码后,多长时间不能再次修改密码,也就是修改 /etc/shadow 文件中各行密码的第 4 个字段;

- -x 天数:设置该用户的密码有效期,对应 /etc/shadow 文件中各行密码的第 5 个字段;

- -w 天数:设置用户密码过期前的警告天数,对于 /etc/shadow 文件中各行密码的第 6 个字段;

- -i 日期:设置用户密码失效日期,对应 /etc/shadow 文件中各行密码的第 7 个字段。

[root@localhost ~]#passwd yuanzi

Changing password for user lamp.

New password: <==直接输入新的口令,但屏幕不会有任何反应

BAD PASSWORD: it is WAY too short <==口令太简单或过短的错误!这里只是警告信息,输入的密码依旧能用

Retype new password: <==再次验证输入的密码,再输入一次即可

passwd: all authentication tokens updated successfully. <==提示修改密码成功

3.4 删除用户操作 userdel

通过前面的学习我们知道,用户的相关数据包含如下几项:

- 用户基本信息:存储在 /etc/passwd 文件中;

- 用户密码信息:存储在 /etc/shadow 文件中;

- 用户群组基本信息:存储在 /etc/group 文件中;

- 用户群组信息信息:存储在 /etc/gshadow 文件中;

- 用户个人文件:主目录默认位于 /home/用户名,邮箱位于 /var/spool/mail/用户名。

其实,userdel 命令的作用就是从以上文件中,删除与指定用户有关的数据信息。

语法: userdel -r 用户名

-r 选项表示在删除用户的同时删除用户的家目录。

注意,在删除用户的同时如果不删除用户的家目录,那么家目录就会变成没有属主和属组的目录,也就是垃圾文件。

[root@iZbp17zbjbp5ebf7h0demiZ ~]# userdel -r yuanzi2

[root@iZbp17zbjbp5ebf7h0demiZ ~]# userdel -r yuanzi2

userdel: user 'yuanzi2' does not exist

[root@iZbp17zbjbp5ebf7h0demiZ ~]#

手动删除指定用户的具体操作如下:

#建立新 lamp 用户

[root@localhost ~]# useradd lamp

[root@localhost ~]# passwd lamp

#为 lamp 用户设置密码,由此 lamp 用户才算是创建成功

#下面开始手动删除 lamp

[root@localhost ~]# vi /etc/passwd

lamp:x:501:501::/home/lamp:/bin/bash <--删除此行

#修改用户信息文件,删除lamp用户行

[root@localhost ~]#vi /etc/shadow

lamp:$6$KoOYtcOJ $56Xk9vp3D2vMRBxibNOn.21cVJ9onbW8IHx4WrOx6qBqfGa9U3mjMsGjqYnj L/4t3zt3YxElce2X8rbb12x4a0:15716:0:99999:7::: <--删除此行

#修改影子文件,删除lamp用户密码行,注意,这个文件的权限是000,所以要强制保存

[root@localhost ~]#vi /etc/group

lamp:x:501: <--删除此行

#修改组信息文件,删除lamp群组信息

[root@localhost ~]#vi /etc/gshadow

lamp:!:: <--删除此行

#修改组影子文件,删除lamp群组密码信息。同样注意需要强制保存

[root@localhost ~]# rm -rf /var/spod/mail/lamp #删除用户邮箱

[root@localhost ~]# rm -rf/home/lamp/ #删除用户的家目录

#至此,用户彻底删除,再新建用户lamp。如果可以正常建立,则说明我们手工删除干净了

[root@localhost ~]# useradd lamp

[root@localhost ~]# passwd lamp

#重新建立同名用户,没有报错,说明前面的手工删除是可以完全删除用户的

手动删除用户,仅是为了让读者对 userdel 命令理解地更透彻,实际使用中,使用 userdel 删除用户更方便。

最后需要大家注意的是,如果要删除的用户已经使用过系统一段时间,那么此用户可能在系统中留有其他文件,因此,如果我们想要从系统中彻底的删除某个用户,最好在使用 userdel 命令之前,先通过 find -user 用户名 命令查出系统中属于该用户的文件,然后在加以删除。

3.5 查看用户的UID和GID id

id 命令可以查询用户的UID、GID 和附加组的信息。命令比较简单,格式如下:id 用户名

[root@iZbp17zbjbp5ebf7h0demiZ ~]# id yuanzi2

uid=1001(yuanzi2) gid=1001(yuanzi2) groups=1001(yuanzi2)

#能看到uid(用户ID)、gid(初始组ID), groups是用户所在组

[root@iZbp17zbjbp5ebf7h0demiZ ~]# usermod -G root yuanzi2

[root@iZbp17zbjbp5ebf7h0demiZ ~]# id yuanzi2

uid=1001(yuanzi2) gid=1001(yuanzi2) groups=1001(yuanzi2),0(root)

# 如果有附加组,则也能看到附加组

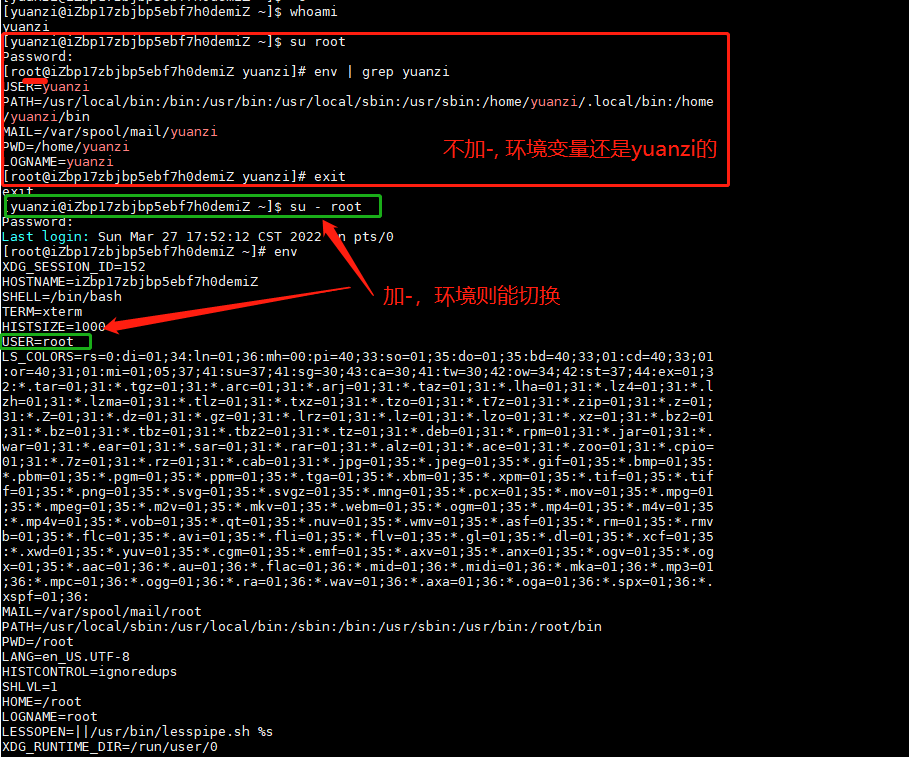

3.6 用户切换 su ( su和su - 的区别)

su 是最简单的用户切换命令,通过该命令可以实现任何身份的切换,包括从普通用户切换为 root 用户、从 root 用户切换为普通用户以及普通用户之间的切换。

su 命令的基本格式如下:su [选项] 用户名

选项:

- -:当前用户不仅切换为指定用户的身份,同时所用的工作环境也切换为此用户的环境(包括 PATH 变量、MAIL 变量等),使用 - 选项可省略用户名,默认会切换为 root 用户。

- -l:同 - 的使用类似,也就是在切换用户身份的同时,完整切换工作环境,但后面需要添加欲切换的使用者账号。

- -p:表示切换为指定用户的身份,但不改变当前的工作环境(不使用切换用户的配置文件)。

- -m:和 -p 一样;

- -c 命令:仅切换用户执行一次命令,执行后自动切换回来,该选项后通常会带有要执行的命令。

[lamp@localhost ~]$ su -root

密码: <-- 输入 root 用户的密码

#"-"代表连带环境变量一起切换,不能省略

[root@iZbp17zbjbp5ebf7h0demiZ ~]# su - yuanzi

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ whoami

# 当前是yuanzi

yuanzi

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ su - -c "useradd user1" root

#不切换成root,但是执行useradd命令添加user1用户

Password:

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ whoami

# 我还是yuanzi

yuanzi

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ grep "user1" /etc/passwd

user1:x:1002:1002::/home/user1:/bin/bash

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ su -

Password:

Last login: Sun Mar 27 17:45:15 CST 2022 on pts/0

[root@iZbp17zbjbp5ebf7h0demiZ ~]# exit

# exit 命令进行手动切换退出

logout

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$

su 和 su - 的区别

注意,使用 su 命令时,有 - 和没有 - 是完全不同的,- 选项表示在切换用户身份的同时,连当前使用的环境变量也切换成指定用户的。我们知道,环境变量是用来定义操作系统环境的,因此如果系统环境没有随用户身份切换,很多命令无法正确执行。

举个例子,普通用户 yuanzi 通过 su 命令切换成 root 用户,但没有使用 - 选项,这样情况下,虽然看似是 root 用户,但系统中的 $PATH 环境变量依然是 yuanzi的(而不是 root 的),因此当前工作环境中,并不包含 /sbin、/usr/sbin等超级用户命令的保存路径,这就导致很多管理员命令根本无法使用。不仅如此,当 root 用户接受邮件时,会发现收到的是 yuanzi用户的邮件,因为环境变量 $MAIL 也没有切换

通过下面这个例子,可直观的看到 su 和 su - 的区别:

可以看到,在不使用 su - 的情况下,虽然用户身份成功切换,但环境变量依旧用的是原用户的,切换并不完整。

whoami和who am i命令用法和区别

whoami 命令和 who am i 命令是不同的 2 个命令,前者用来打印当前执行操作的用户名,后者则用来打印登陆当前 Linux 系统的用户名。

为了能够更好地区分这 2 个命令的功能,给大家举个例子,我们首先使用用户名为“yuanzi”登陆 Linux 系统,然后执行如下命令:

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ whoami

yuanzi

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ who am i

yuanzi pts/1 2022-03-27 18:02 (36.24.146.181)

# 未切换前,用户名是一样的

[yuanzi@iZbp17zbjbp5ebf7h0demiZ ~]$ su - root

Password:

Last login: Sun Mar 27 18:00:29 CST 2022 from 36.24.146.181 on pts/1

[root@iZbp17zbjbp5ebf7h0demiZ ~]# whoami

root

[root@iZbp17zbjbp5ebf7h0demiZ ~]# who am i

yuanzi pts/1 2022-03-27 18:02 (36.24.146.181)

# 切换后,who am i能看到登录系统时所用的用户名

[root@iZbp17zbjbp5ebf7h0demiZ ~]#

在未切换用户身份之前,whoami 和 who am i 命令的输出是一样的,但使用 su 命令切换用户身份后,使用 whoami 命令打印的是切换后的用户名,而 who am i 命令打印的仍旧是登陆系统时所用的用户名。

执行 whoami 命令,等同于执行 id -un 命令;执行 who am i 命令,等同于执行 who -m 命令。

也就是说,使用 su 或者 sudo 命令切换用户身份,骗得过 whoami,但骗不过 who am i。要解释这背后的运行机制,需要搞清楚什么是实际用户(UID)和有效用户(EUID,即 Effective UID)。

所谓实际用户,指的是登陆 Linux 系统时所使用的用户,因此在整个登陆会话过程中,实际用户是不会发生变化的;而有效用户,指的是当前执行操作的用户,也就是说真正决定权限高低的用户,这个是能够利用 su 或者 sudo 命令进行任意切换的。

一般情况下,实际用户和有效用户是相同的,如果出现用户身份切换的情况,它们会出现差异。需要注意的是,实际用户和有效用户出现差异,切换用户并不是唯一的触发机制,至于其他的触发条件,后续章节会做详细介绍。

那么,whoami 和 who am i通常应用在哪些场景中呢?通常,对那些经常需要切换用户的系统管理员来说,经常需要明确当前使用的是什么身份;另外,对于某些 shell 脚本,或者需要特别的用户才能执行,这时就需要利用 whoami 命令来搞清楚执行它的用户是谁;甚至还有一些 shell 脚本,一定要某个特别用户才能执行,即便使用 su 或者 sudo 命令切换到此身份都不行,此时就需要利用 who am i 来确认。

4. 用户组的管理

4.1 添加用户组 groupadd

添加用户组的命令是 groupadd,命令格式如下:groupadd [选项] 组名

选项:

- -g GID:指定组 ID;

- -r:创建系统群组。

使用 groupadd 命令创建新群组非常简单,例如:

[root@localhost ~]# groupadd group1

#添加group1组

[root@localhost ~]# grep "group1" /etc/group

/etc/group:group1:x:502:

/etc/gshadow:group1:!::

4.2 修改用户组 groupmod

groupmod 命令用于修改用户组的相关信息,命令格式如下:

groupmod [选现] 组名

选项:

- -g GID:修改组 ID;

- -n 新组名:修改组名;

例子:

[root@localhost ~]# groupmod -n testgrp group1

#把组名group1修改为testgrp

[root@localhost ~]# grep "testgrp" /etc/group

testgrp:x:502:

#注意GID还是502,但是组名已经改变

不过大家还是要注意,用户名不要随意修改,组名和 GID 也不要随意修改,因为非常容易导致管理员逻辑混乱。

如果非要修改用户名或组名,则建议大家先删除旧的,再建立新的。

4.3 删除用户组 groupdel

groupdel 命令用于删除用户组(群组),此命令基本格式为:groupdel 组名

通过前面的学习不难猜测出,使用 groupdel 命令删除群组,其实就是删除 /etc/gourp 文件和 /etc/gshadow 文件中有关目标群组的数据信息。

例如,删除前面章节中用 groupadd 命令创建的群组 group1,执行命令如下:

[root@localhost ~]#grep "group1" /etc/group /etc/gshadow

/etc/group:group1:x:505:

/etc/gshadow:group1:!::

[root@localhost ~]#groupdel group1

[root@localhost ~]#grep "group1" /etc/group /etc/gshadow

[root@localhost ~]#

注意,不能使用 groupdel 命令随意删除群组。此命令仅适用于删除那些 “不是任何用户初始组” 的群组,换句话说,如果有群组还是某用户的初始群组,则无法使用 groupdel 命令成功删除。例如:

[root@localhost ~]# useradd temp

#运行如下命令,可以看到 temp 用户建立的同时,还创建了 temp 群组,且将其作为 temp用户的初始组(组ID都是 505)

[root@localhost ~]# grep "temp" /etc/passwd /etc/group /etc/gshadow

/etc/passwd:temp:x:505:505::/home/temp:/bin/bash

/etc/group:temp:x:505:

/etc/gshadow:temp:!::

#下面尝试删除 temp 群组

[root@localhost ~]# groupdel temp

groupdel:cannot remove the primary group of user 'temp'

可以看到,groupdel 命令删除 temp 群组失败,且提示“不能删除 temp 用户的初始组”。如果一定要删除 temp 群组,要么修改 temp 用户的 GID,也就是将其初始组改为其他群组,要么先删除 temp 用户。

切记,虽然我们已经学了如何手动删除群组数据,但胡乱地删除群组可能会给其他用户造成不小的麻烦,因此更改文件数据要格外慎重。

4.4 添加用户至用户组 gpasswd

为了避免系统管理员(root)太忙碌,无法及时管理群组,我们可以使用 gpasswd 命令给群组设置一个群组管理员,代替 root 完成将用户加入或移出群组的操作。

gpasswd 命令的基本格式如下:gpasswd 选项 组名

gpasswd命令各选项及其功能

| 选项 | 功能 |

|---|---|

| 选项为空时,表示给群组设置密码,仅 root 用户可用。 | |

| -A user1,… | 将群组的控制权交给 user1,… 等用户管理,也就是说,设置 user1,… 等用户为群组的管理员,仅 root 用户可用。 |

| -M user1,… | 将 user1,… 加入到此群组中,仅 root 用户可用。 |

| -r | 移除群组的密码,仅 root 用户可用。 |

| -R | 让群组的密码失效,仅 root 用户可用。 |

| -a user | 将 user 用户加入到群组中。 |

| -d user | 将 user 用户从群组中移除。 |

除 root 可以管理群组外,可设置多个普通用户作为群组的管理员,但也只能做“将用户加入群组”和“将用户移出群组”的操作。

【例 1】

#创建新群组 group1,并将群组交给 lamp 管理

[root@localhost ~]# groupadd group1 <-- 创建群组

[root@localhost ~]# gpasswd group1 <-- 设置密码吧!

Changing the password for group group1

New Password:

Re-enter new password:

[root@localhost ~]# gpasswd -A lamp group1 <==加入群组管理员为 lamp

[root@localhost ~]# grep "group1" /etc/group /etc/gshadow

/etc/group:group1:x:506:

/etc/gshadow:group1:$1$I5ukIY1.$o5fmW.cOsc8.K.FHAFLWg0:lamp:

可以看到,此时 lamp 用户即为 group1 群组的管理员。

【例 2】

#以lamp用户登陆系统,并将用户 lamp 和 lamp1 加入group1群组。

[lamp@localhost ~]#gpasswd -a lamp group1

[lamp@localhost ~]#gpasswd -a lamp1 group1

[lamp@localhost ~]#grep "group1" /etc/group

group1:x:506:lamp,lamp1

前面讲过,使用 usermod -G 命令也可以将用户加入群组,但会产生一个问题,即使用此命令将用户加入到新的群组后,该用户之前加入的那些群组都将被清空。例如:

#新创建一个群组group2

[root@localhost ~]# groupadd group2

[root@localhost ~]# usermod -G group2 lamp

[root@localhost ~]# grep "group2" /etc/group

group2:x:509:lamp

[root@localhost ~]# grep "group1" /etc/group

group1:x:506:lamp1

对比例 2 可以发现,虽然使用 usermod 命令成功地将 lamp 用户加入在 group2 群组中,但 lamp 用户原本在 group1 群组中,此时却被移出,这就是使用 usermod 命令造成的。

因此,将用户加入或移出群组,最好使用 gpasswd 命令。