BugkuCTF-Web29-各种绕过

打开题目,给出了源码如下:

<?phphighlight_file('flag.php');$_GET['id'] = urldecode($_GET['id']);$flag = 'flag{xxxxxxxxxxxxxxxxxx}';if (isset($_GET['uname']) and isset($_POST['passwd'])) {if ($_GET['uname'] == $_POST['passwd'])print 'passwd can not be uname.';else if (sha1($_GET['uname']) === sha1($_POST['passwd'])&($_GET['id']=='margin'))die('Flag: '.$flag);elseprint 'sorry!';}?>

解读代码,需要满足以下条件获得flag。

1. get方式提交uname 和 id 值 ,post方式提交passwd值

2. uname和passwd的哈希值相同

3. id == “margin”

可到看出,该题主要考察sha1函数和md5绕过姿势,sha1函数和md5函数都是哈希编码的一种,在PHP中,这两种编码是存在绕过漏洞的。

PHP在处理哈希字符串时,会利用”!=”或”==”来对哈希值进行比较,它把每一个以”0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以”0E”开头的,那么PHP将会认为他们相同,都是0。

因此我们只需要传入开头都是0E的两个值,便可成功绕过。

例如这个代码(sha1($_GET['uname']) === sha1($_POST['passwd'])

只需构造uname[]=1和passwd[]=2便可成功绕过。

另外md5是无法对数组进行处理的,如果存在md5判断相等可以传入数组来进行绕过。

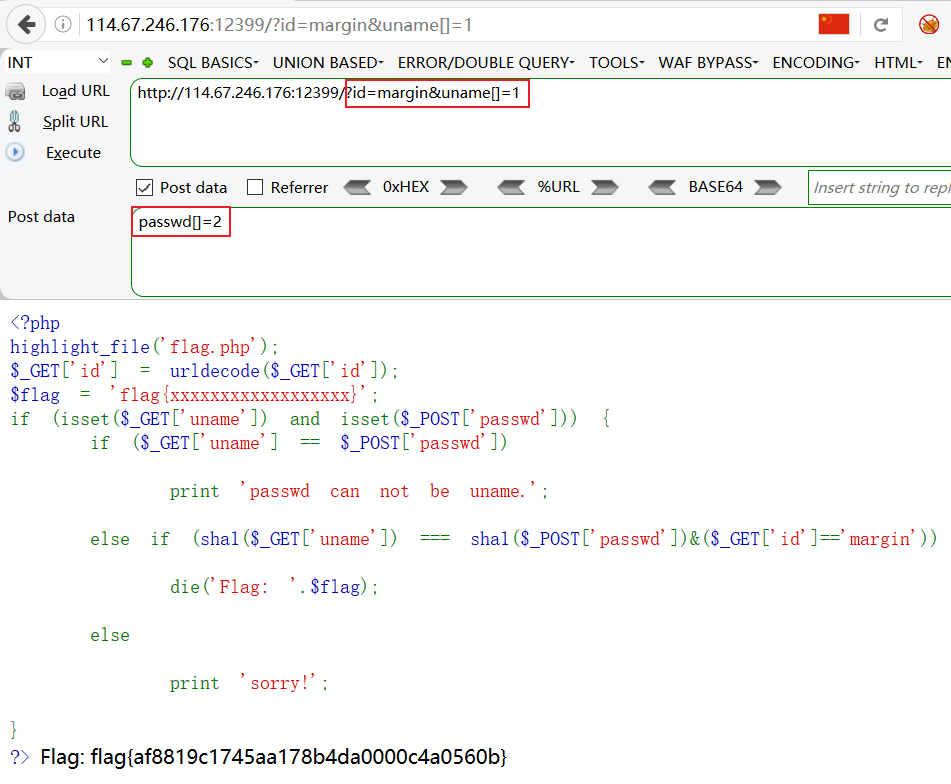

所以构造Payload如下: