打开环境发现是一个登陆页面

随意输个账号密码显示错误,不过发现了base32密文信息

解码发现是base64密文接着再解码发现sql语句

利用语句测试字段数为3

用户名的位置在2

判定注入点在name上面,而且这题的源码提示 md5加密的password要跟第三列数据相等

知识补充:

这里可以采用联合查询的方法, 因为在使用联合注入时,如果查询的数据不存在,那么就会生成一个内容为null的虚拟数据,也就是说在联合查询并不存在的数据时,联合查询就会构造一个虚拟的数据。所以这时就可以在注入时添加需要的信息来完成目的

举例子:

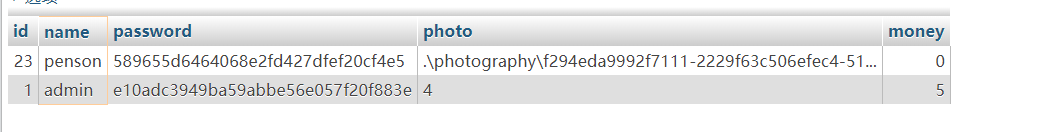

这是数据库里本有的账号和密码,现在用联合查询这个技巧来看看

执行之后

构造payload:

name=1' union select 0,'admin','202cb962ac59075b964b07152d234b70'%23&pw=123#其中 ‘202cb962ac59075b964b07152d234b70’是123的md5值

其中 ‘202cb962ac59075b964b07152d234b70’是123的md5值,执行之后看到flag