样式

XXXX.XXXXX.XXXX eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VybmFtZSI6InRlc3QiLCJwYXNzd29yZCI6InRlc3QxMjM0NTYiLCJleHAiOjE1MTg3MjAwMzcsImlzcyI6Imdpbi1ibG9nIn0.-kK0V9E06qTHOzupQM_gHXAGDB3EJtJS4H5TTCyWwW8

JWT是由三段信息构成的,将这三段信息文本用.链接一起就构成了Jwt字符串。

构成

第一部分我们称它为头部(header)

第二部分我们称其为载荷(payload)

第三部分是签证(signature).

header

jwt的头部承载两部分信息:

声明类型,这里是jwt,声明加密的算法 通常直接使用 HMAC SHA256

{

‘typ’: ‘JWT’,

‘alg’: ‘HS256’

}

然后将头部进行base64加密(该加密是可以对称解密的),构成了第一部分.

playload(又称Claim)

有效信息包含三个部分

- 标准中注册的声明

- 公共的声明

- 私有的声明

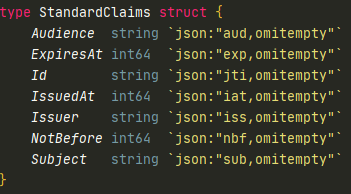

标准中注册的声明

官方定义可选参数

- iss: jwt签发者

- sub: jwt所面向的用户

- aud: 接收jwt的一方

- exp: jwt的过期时间,这个过期时间必须要大于签发时间

- nbf: 定义在什么时间之前,该jwt都是不可用的.

- iat: jwt的签发时间

- jti: jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

公共的声明

公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.

私有的声明

私有声明是提供者和消费者所共同定义的声明

{

“sub”: “1234567890”,

“name”: “John Doe”,

“admin”: true

}

signature

签证信息由三部分组成:

- header (base64后的)

- payload (base64后的)

- secret

注意:secret是保存在服务器端的,jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它就是你服务端的私钥,

特点

(1)JWT 默认是不加密,但也是可以加密的。生成原始 Token 以后,可以用密钥再加密一次。

(2)JWT 不加密的情况下,不能将秘密数据写入 JWT。

(3)JWT 不仅可以用于认证,也可以用于交换信息。有效使用 JWT,可以降低服务器查询数据库的次数。

(4)JWT 的最大缺点是,由于服务器不保存 session 状态,因此无法在使用过程中废止某个 token,或者更改 token 的权限。也就是说,一旦 JWT 签发了,在到期之前就会始终有效,除非服务器部署额外的逻辑。

(5)JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限。为了减少盗用,JWT 的有效期应该设置得比较短。对于一些比较重要的权限,使用时应该再次对用户进行认证。

(6)为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输

JWT常用方法

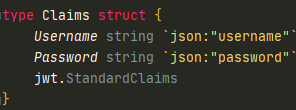

type Claims struct {Username string `json:"username"`Password string `json:"password"`jwt.StandardClaims}

生成JWT

nowTime := time.Now()expireTime := nowTime.Add(3 * time.Hour)//生成playaloadclaims := Claims{Username: username,Password: password,StandardClaims: jwt.StandardClaims{ExpiresAt : expireTime.Unix(),Issuer : "liz",},}tokenClaims := jwt.NewWithClaims(jwt.SigningMethodHS256, claims)// var jwtSecret = []byte("admin") admin是签名token, err := tokenClaims.SignedString(jwtSecret)

JWT解析

tokenClaims, err := jwt.ParseWithClaims(token, &Claims{}, func(token *jwt.Token) (interface{}, error) {return jwtSecret, nil})if tokenClaims != nil {if claims, ok := tokenClaims.Claims.(*Claims); ok && tokenClaims.Valid {return claims, nil}}