Linux (内核2.4以后是Netfilter肩负起这个使命滴)内核缓冲区修改来源,目标地址。

但是,由于Netfilter工作在Linux 内核我们无法直接操作它,所以Linux提供了iptables。

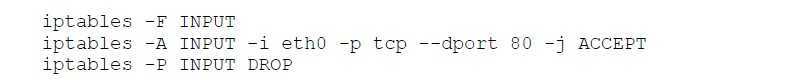

用iptables实现:

说到iptables目前最多应用在防火墙了,我们公司的所有的服务器都配置了iptables防火墙,比如

它完成的是,告诉内核当前服务器只允许外部通过TCP访问80端口。

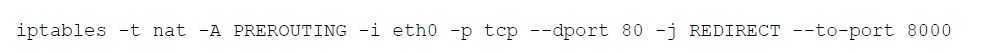

另外iptables还可以实现端口重定向,比如

它将外部访问80端口转发到8000端口。

因为某些原因需要把访问10.0.3.49上的httpd服务重定向到10.0.3.26上.所以研究了一下用iptables的NAT实现IP与端口的重定向,其实很简单,只需要两步。

1,首先需要确保linux服务器10.0.3.49开启了数据转发功能:echo 1 > /proc/sys/net/ipv4/ip_forward

2.10.0.3.49做NAT的ip和端口80的重定向。

iptables -t nat -A PREROUTING -p tcp –-dport 80 -d 10.0.3.49 -j DNAT –to 10.0.3.26:80iptables -t nat -A POSTROUTING -d 10.0.3.26 -p tcp –dport 80 -j SNAT –to 10.0.3.49:80iptables -A FORWARD -d 10.0.3.26 -j ACCEPT

iptables NAT规则

nat表需要的三个链:

1.PREROUTING:可以在这里定义进行目的NAT的规则,因为路由器进行路由时只检查数据包的目的ip地址,所以为了使数据包得以正确路由,我们必须在路由之前就进行目的NAT; 2.POSTROUTING:可以在这里定义进行源NAT的规则,系统在决定了数据包的路由以后在执行该链中的规则。 3.OUTPUT:定义对本地产生的数据包的目的NAT规则。

需要用到的几个动作选项:(真实环境中用大写)

| redirect | 将数据包重定向到另一台主机的某个端口,通常用实现透明代理和对外开放内网某些服务。 | ||||

|---|---|---|---|---|---|

| snat | 源地址转换,改变数据包的源地址 | ||||

| dnat | 目的地址转换,改变数据包的目的地址 | ||||

| masquerade | IP伪装,只适用于ADSL等动态拨号上网的IP伪装,如果主机IP是静态分配的,就用snat |

PRERROUTING: DNAT 、REDIRECT (路由之前)只支持-i,不支持-o。在作出路由之前,对目的地址进行修改

POSTROUTING: SNAT、MASQUERADE (路由之后)只支持-o,不支持-i。在作出路由之后,对源地址进行修改

OUTPUT: DNAT 、REDIRECT (本机)DNAT和REDIRECT规则用来处理来自NAT主机本身生成的出站数据包.

一、打开内核的路由功能。

要实现nat,要将文件/proc/sys/net/ipv4/ip_forward内的值改为1,(默认是0)。

二、nat不同动作的配置

1)MASQUERADE:是动态分配ip时用的IP伪装:在nat表的POSTROUTING链加入一条规则:所有从ppp0口送出的包会被伪装(MASQUERADE)

[root@localhost]# iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

要想系统启动时自动实现nat,在/etc/rc.d/rc.local文件的末尾添加

[root@localhost]# echo “1”>/proc/sys/net/ipv4/ip_forward[root@localhost]# /sbin/iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

2) SNAT:一般正常共享上网都用的这个。

所有从eth0(外网卡)出来的数据包的源地址改成61.99.28.1(这里指定了一个网段,一般可以不指定)

[root@localhost]# iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j SNAT –to 61.99.28.1

3)DNAT:目的nat 做智能DNS时会用到

智能DNS:就是客户端在dns项里无论输入任何ip,都会给他定向到服务器指定的一个dnsip上去。

在路由之前所有从eth0(内网卡)进入的目的端口为53的数据包,都发送到1.2.3.4这台服务器解析。

[root@localhost]# iptables -t nat -I PREROUTING -i eth0 -p udp –dport 53 -jDNAT –to-destination 1.2.3.4:53[root@localhost]# iptables -t nat -I PREROUTING -i eth0 -p tcp –dport 53 -j DNAT –to-destination 1.2.3.4:53

4)REDIRECT:重定向,这个在squid透明代理时肯定要用到它

所有从eth1进入的请求80和82端口的数据,被转发到80端口,由squid处理。

[root@localhost]# iptables -t nat -A PREROUTING – -i eth1 -p tcp -m multiport –-dports 80,82 -j REDIRECT –to-ports 80

iptables中可以灵活的做各种网络地址转换(NAT)

网络地址转换主要有两种:snat和DNAT

snat是source network address translation的缩写

即源地址目标转换

比如,多个PC机使用ADSL路由器共享上网

每个PC机都配置了内网IP

PC机访问外部网络的时候,路由器将数据包的报头中的源地址替换成路由器的ip

当外部网络的服务器比如网站web服务器接到访问请求的时候

他的日志记录下来的是路由器的ip地址,而不是PC机的内网ip

这是因为,这个服务器收到的数据包的报头里边的“源地址”,已经被替换了

所以叫做snat,基于源地址的地址转换

DNAT是destination network address translation的缩写

即目标网络地址转换

典型的应用是,有个web服务器放在内网配置内网ip,前端有个防火墙配置公网ip

互联网上的访问者使用公网ip来访问这个网站

当访问的时候,客户端发出一个数据包

这个数据包的报头里边,目标地址写的是防火墙的公网ip

防火墙会把这个数据包的报头改写一次,将目标地址改写成web服务器的内网ip

然后再把这个数据包发送到内网的web服务器上

这样,数据包就穿透了防火墙,并从公网ip变成了一个对内网地址的访问了

即DNAT,基于目标的网络地址转换

MASQUERADE,地址伪装,在iptables中有着和snat相近的效果,但也有一些区别

但使用snat的时候,出口ip的地址范围可以是一个,也可以是多个,例如:

如下命令表示把所有10.8.0.0网段的数据包snat成192.168.5.3的ip然后发出去

iptables -t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j snat –to-source 192.168.5.3

如下命令表示把所有10.8.0.0网段的数据包snat成192.168.5.3/192.168.5.4/192.168.5.5等几个ip然后发出去

iptables -t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j snat –to-source 192.168.5.3-192.168.5.5

这就是snat的使用方法,即可以NAT成一个地址,也可以NAT成多个地址

但是,对于snat,不管是几个地址,必须明确的指定要snat的ip

假如当前系统用的是ADSL动态拨号方式,那么每次拨号,出口ip192.168.5.3都会改变

而且改变的幅度很大,不一定是192.168.5.3到192.168.5.5范围内的地址

这个时候如果按照现在的方式来配置iptables就会出现问题了

因为每次拨号后,服务器地址都会变化,而iptables规则内的ip是不会随着自动变化的

每次地址变化后都必须手工修改一次iptables,把规则里边的固定ip改成新的ip

这样是非常不好用的

MASQUERADE就是针对这种场景而设计的,他的作用是,从服务器的网卡上,自动获取当前ip地址来做NAT

比如下边的命令:

iptables -t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j MASQUERADE

如此配置的话,不用指定snat的目标ip了

不管现在eth0的出口获得了怎样的动态ip,MASQUERADE会自动读取eth0现在的ip地址然后做snat出去

这样就实现了很好的动态snat地址转换

MASQUERADE,地址伪装,算是snat中的一种特例,可以实现自动化的snat。

在iptables中有着和SNAT相近的效果,但也有一些区别,但使用SNAT的时候,出口ip的地址范围可以是一个,也可以是多个,例如:

如下命令表示把所有10.8.0.0网段的数据包SNAT成192.168.5.3的ip然后发出去,

iptables-t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j SNAT —to-source192.168.5.3

如下命令表示把所有10.8.0.0网段的数据包SNAT成192.168.5.3/192.168.5.4/192.168.5.5等几个ip然后发出去

iptables-t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j SNAT —to-source192.168.5.3-192.168.5.5

这就是SNAT的使用方法,即可以NAT成一个地址,也可以NAT成多个地址,但是,对于SNAT,不管是几个地址,必须明确的指定要SNAT的ip,假如当前系统用的是ADSL动态拨号方式,那么每次拨号,出口ip192.168.5.3都会改变,而且改变的幅度很大,不一定是192.168.5.3到192.168.5.5范围内的地址,这个时候如果按照现在的方式来配置iptables就会出现问题了,因为每次拨号后,服务器地址都会变化,而iptables规则内的ip是不会随着自动变化的,每次地址变化后都必须手工修改一次iptables,把规则里边的固定ip改成新的ip,这样是非常不好用的。

MASQUERADE就是针对这种场景而设计的,他的作用是,从服务器的网卡上,自动获取当前ip地址来做NAT。

比如下边的命令:

iptables-t nat -A POSTROUTING -s 10.8.0.0/255.255.255.0 -o eth0 -j MASQUERADE

如此配置的话,不用指定SNAT的目标ip了,不管现在eth0的出口获得了怎样的动态ip,MASQUERADE会自动读取eth0现在的ip地址然后做SNAT出去,这样就实现了很好的动态SNAT地址转换。