网络层安全协议

(1)IPsec协议族概述

IPsec协议族中的协议可划分为一下三部分:

①IP安全数据报格式的两个协议:鉴别首部AH(Authertication Header)协议和封装安全有效载荷ESP(Encapsulation Security Payload)协议

②有关加密算法的三个协议

③互联网密钥交换IKE(Internrt Key Exchange)协议

使用ESP或AH协议的IP数据报称为IP安全数据报,它可以在两台主机之间、两个路由器之间或一台主机和一个路由器之间发送,IP安全数据报有以下两种不同的工作方式:

①运输方式(transport mode):是整个运输层报文段的前后分别添加若干控制信息,再加上IP首部,构成IP安全数据报

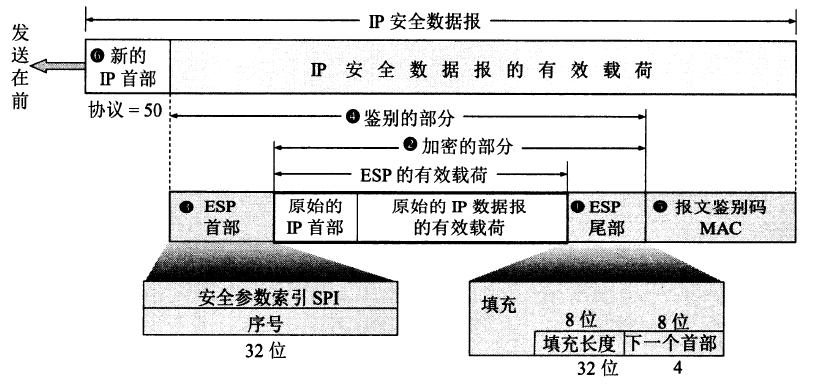

②隧道方式(tunnel mode):是在原始IP数据报的前后分别添加若干控制信息,再加上新的IP首部,构成一个安全数据报

(2)安全关联

在发送IP安全数据之前,在源实体和目的实体之间必须创建一条网络层的逻辑连接,即安全关联SA。这样,传统的互联网中无连接的网络层就变成了具有逻辑连接的一个层

安全关联是从源点到终点的单向连接,它能够提供安全服务,如要进行双向安全通信,则两个方向都需要建立安全关联

①首先在原始的IP数据报(也就是ESP的有效载荷)后面添加ESP尾部。

ESP尾部有三个字段,第一个字段是填充字段,用全0填充。第二个字段是填充长度(8位),指出填充字段的字节数。最后一个字段是“下一个首部”(8位),现在的值是4,这个字段的值指明,在接收端,ESP的有效载荷应交给什么样的协议来处理

②按照安全关联SA指明的加密算法和密钥,对“ESP的有效载荷(即原始的IP数据报)+ESP尾部”(加密的部分)进行加密

③对“加密的部分”完成加密后,就添加ESP首部。首部有2个32位字段,第一个字段存放安全参数索引SPI,通过同一个SA的所有IP安全数据报都使用同样的SPI值;第二个字段是序号,鉴别要用到这个序号,它用来防止重放攻击

④按照SA指明的算法和密钥,对“ESP首部+加密的部分”(鉴别的部分)生成报文鉴别码MAC

⑤把所生成的报文鉴别码MAC添加在ESP尾部的后面,和ESP首部、ESP的有效载荷、ESP尾部一起,构成IP安全数据报的有效载荷

⑥生成新的IP首部,通常为20字节长,和普通的IP数据报的首部的格式是一样的

(3)IPsec其他构件

①安全关联数据库SAD

当主机要发送IP 安全数据报时,就要在SAD中查找相应的SA,以便获得必要的信息,来对该IP安全数据报实施安全保护。同样,当主机要接收IP安全数据报时,也要在SAD中查找相应的SA,以便获得信息来检查该分组的安全性

②安全策略数据库SPD

SPD指明什么样的数据报需要进行IPsec处理。这取决于源地址、源端口、目的地址、目的端口,以及协议的类型等,因此,当一个IP数据报到达时,SPD指出应当做什么(使用IP安全数据报还是不使用),而SAD则指出,如果需要使用IP安全数据报,应当怎么做(使用哪一个SA)

③互联网密钥交换IKE协议

IKE的用途就是为IP安全数据创建安全关联SA

运输层安全协议

(1)安全套接字层SSL

SSL提供的安全服务可归纳为三种:

①SSL服务器鉴别,允许用户证实服务器的身份

②SSL客户鉴别,允许服务器证实客户的身份

③加密的SSL会话,对客户和服务器间发送的所有报文进行加密,并检测报文是否被篡改

(2)运输层安全TLS