7.1 概述

被动攻击:窃听他人通信中的PDU,即截获信息

主动攻击:

(1)篡改:篡改发送者的报文,让那个接收者收到错误报文

(2)恶意程序:发送恶意程序给接收者

(3)拒绝服务:攻击者向某个服务器不断发送分组,导致该服务器瘫痪,拒绝了正常的服务

一个安全的计算机网络:

(1)保密性:信息只能是收发双方能看懂的,截获者无法得知(可能会使用密钥)

(2)端点鉴别:鉴别收发双发的身份,防止被欺骗

(3)信息完整:确认整个信息的完整性

(4)运行的安全性:增加访问控制等,保障网络的安全,防止系统瘫痪。

7.2 两类密码体制

7.2.1 对称密钥密码体制

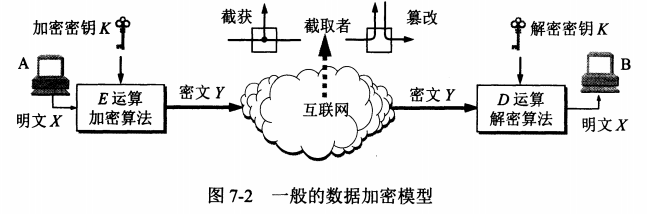

对称密钥:加密密钥和解密密钥使用相同的密码体制

例如DES数据加密标准,就是常用的对称密钥,密钥位共56位+8位奇偶校验位

7.2.2 公钥密码体制

公钥密码:使用不同的加密密钥和解密密钥

加密密钥PK是对外公布的

解密密钥SK是私密的

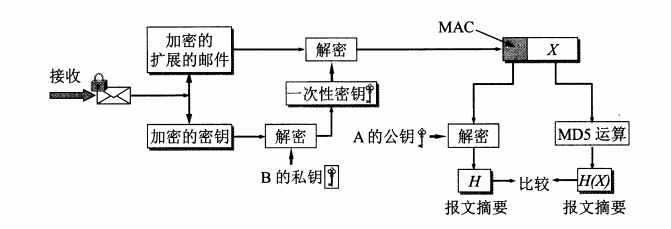

7.3 数字签名

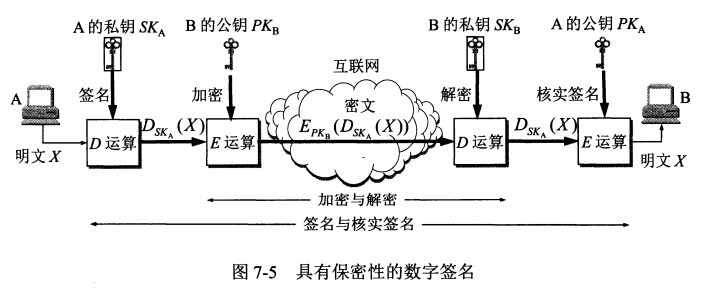

报文鉴别:接收者能够确认报文是发送者发送的

信息完整:接收者能确认报文是完整的

不可否认:接收者事后不能抵赖发送者的报文

双重保障

7.4 鉴别

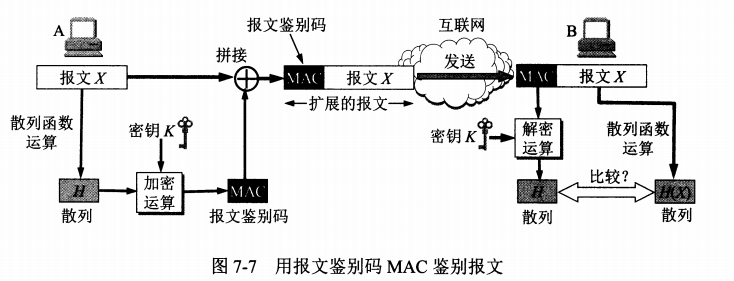

鉴别:验证通信的对方正是所要通信的对象,而且报文也是完整的,未被篡改的。

报文鉴别的方式:使用密码散列函数和报文鉴别码实现,对每一个报文的发送者都进行鉴别

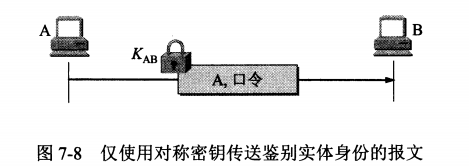

实体鉴别:在系统接入的的全部持续时间内,只与通信的对等实体鉴别一次

7.5 密钥分配

网外分配:派可靠的信使,分配密钥给各个相互通信的用户

网内分配:密钥长期频繁更换,信使派遣已经无法解决,而对密钥自动分配

对称密钥分配:常依靠密钥分配中心KDC,用户A B双方是KDC的登记用户,且登记时就安装了和KDC通信的密钥Ka和Kb。

公钥分配

7.6 互联网使用的安全协议

7.6.1 网络层安全协议

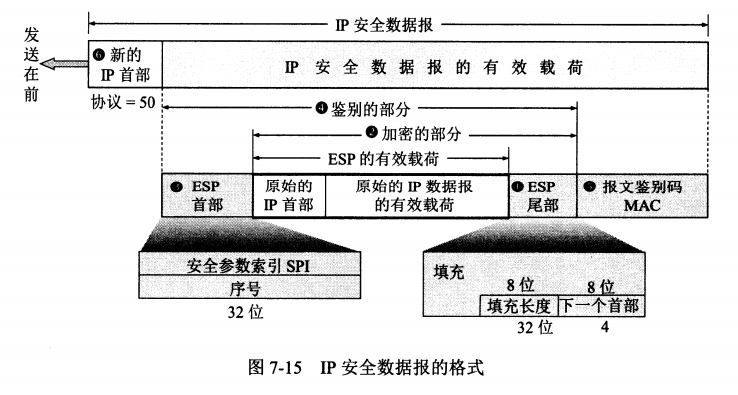

IPSec协议族的三部分:

(1)鉴别首部AH协议和封装安全有效载荷ESP协议

(2)有关加密算法的三个协议

(3)互联网密钥交换IKE协议

IP安全数据报有两种方式,加密的只有数据部分,而非IP首部

(1)运输方式:在运输层报文前后添加控制信息,然后再添加IP首部

(2)隧道方式:在原始IP报文前后添加控制信息,然后添加新的IP首部

在发送安全数据报前,需要建立安全关联(源端和目的端建立的逻辑连接)

7.6.2 运输层安全协议

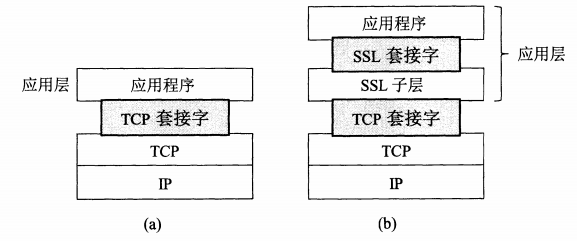

常用的运输层安全协议:

(1)安全套接字层SSL:HTTP使用最多,从而浏览器开头为https,且端口从80变为443

(2)运输安全TLS

SSL的调用

**

7.6.3 应用层安全协议

7.7 系统安全:防火墙和入侵检测

防火墙一般分为:

(1)分组过滤路由器:根据过滤规则筛选进入网络的分组(基于运输层首部规则过滤),不能对高层数据过滤,不支持用户鉴别

(2)应用网关(代理服务器):进出网络的报文都会被它查看,鉴别报文是否合法,并根据首部的用户标识等鉴别用户是否合法等,但它在应用层转发和处理报文,负担较重,对应用程序不透明,需要在客户端填写网关地址。