1. 问题说明

检查客户端程序存储在手机中的配置文件,防止账号密码等敏感信息保存在本地。如果信息明文存储在本地就可能造成敏感信息泄露。

2. 测试步骤

2.1 连接设备

首先需要准备一台已越狱的 IOS 测试机,然后使用工具 (我选择的是 FinalShell)远连进去,当然了,也可以直接命令行 ssh 进行远连。

如果使用「爱思助手」等则可以在越狱文件夹中找到目标软件,并进入内部进行查看。

相关操作截图等后面有测试机了再补上。

2.2 寻找敏感信息

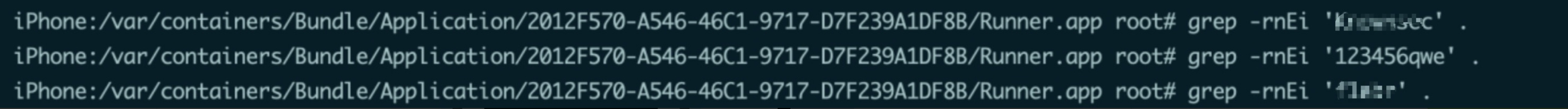

进入 IOS 测试机后,进入 /private/var/containers/Bundle/Application/XXXX 文件夹中进行查找。

可以使用命令 grep -rnEi 去搜寻敏感内容。

2.3 审查本地数据库

对 APP 本地目录下数据库文件进行审查,看是否存在明文存储敏感信息。

3. 修复建议

敏感信息在本地存储时进行加密。