2020.06.30

概览

| 基线类别 | 检查编号 | 检查细项 |

|---|---|---|

| 账号 | 工信部-账号-01 | 检查是否按用户分配账号责任到人 |

| 工信部-账号-02 | 检查是否删除或锁定无关账号 | |

| 工信部-账号-03 | 检查特殊帐号管理要求-更改缺省帐户名称 | |

| 授权 | 工信部-授权-01 | 检查关键权限指派安全要求-关闭系统 |

| 工信部-授权-02 | 检查关键权限指派安全要求-取得文件或其他对象的所有权 | |

| 工信部-授权-03 | 检查关键权限指派安全要求-从网络访问此计算机 | |

| 检查关键权限指派安全要求-允许本地登录 | ||

| 口令 | 工信部-口令-01 | 检查口令策略设置是否符合复杂度要求 |

| 工信部-口令-02 | 检查口令生存周期要求 | |

| 工信部-口令-03 | 检查口令重复次数限制 | |

| 工信部-口令-04 | 检查口令锁定策略 | |

| 安全补丁 | 工信部-安全补丁-01 | 检查是否安装系统补丁-Service-Pack |

| 工信部-安全补丁-01 | 检查是否安装系统补丁-Hotfix | |

| 防护软件 | 防护软件-01 | 启用自带防火墙或安装第三方威胁防护软件。根据业务需要限定允许访问网络的应用程序,和允许远程登陆该设备的IP地址范围 |

| 防病毒软件 | 工信部-防病毒软件-01 | 检查是否安装防病毒软件 |

| 日志 | 工信部-日志-01 | 检查是否记录帐户登录日志 |

| 工信部-日志-02 | 检查是否启用审核特权使用的审核 | |

| 检查是否启用审核过程追踪的审核 | ||

| 检查是否启用审核对象访问的审核 | ||

| 检查是否启用审核系统事件的审核 | ||

| 检查是否启用审核目录服务访问的审核 | ||

| 检查是否启用审核帐户管理的审核 | ||

| 工信部-日志-03 | 检查日志文件大小设置 | |

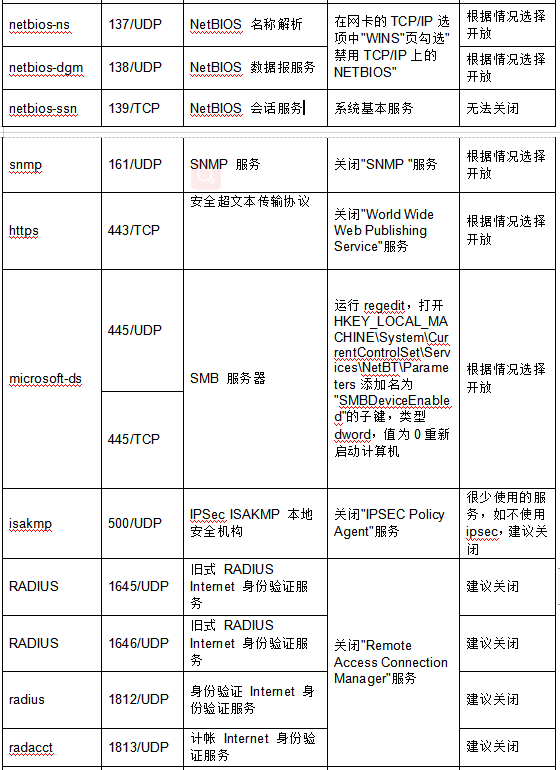

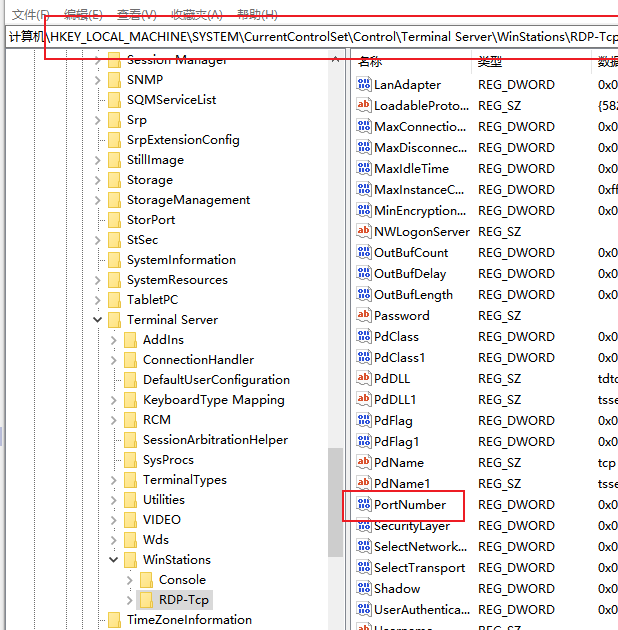

| Windows服务 | 工信部-服务-01 | 关闭不必要的服务 |

| 工信部-服务-02 | 检查SNMP安全设置 | |

| 工信部-服务-03 | 检查是否修改默认远程登录端口 | |

| 启动项 | 启动项-01 | 关闭无效启动项 |

| 关闭自动播放功能 | 工信部-关闭自动播放功能-01 | 检查是否关闭Windows自动播放功能 |

| 共享文件夹 | 工信部-共享文件夹-01 | 检查是否关闭默认共享 |

| 工信部-共享文件夹-02 | 检查共享文件夹权限设置 | |

| 使用NTFS文件系统 | OS-Windows-使用NTFS文件系统-01(可选) | 在不毁坏数据的情况下,将FAT分区改为NTFS格式 |

| 网络访问 | OS-Windows-网络访问-01 | 禁用匿名访问命名管道和共享 |

| OS-Windows-网络访问-02 | 禁用可远程访问的注册表路径和子路径 | |

| 会话超时设置 | 工信部-会话超时设置-01 | 检查是否设置登录超时 |

| 注册表设置 | OS-Windows-注册表设置-01(可选) | 在不影响系统稳定运行的前提下,对注册表信息进行更新 |

Windows基线思维导图

Windows安全基线细项

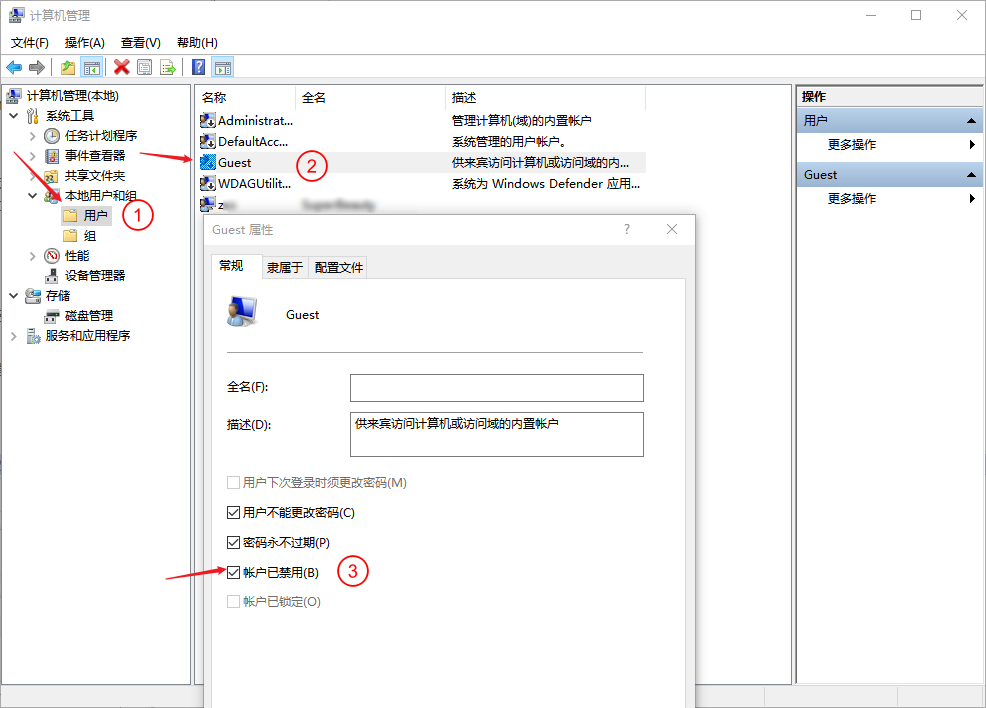

1. 账号

1.1. 账号-01

1.1.1. 要求内容

检查是否按用户分配账号责任到人,应按照不同的用户分配不同的账号,避免不同用户间共享账号。避免用户账号和设备间通信使用的账号共享

1.1.2. 检测方法

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组”,根据系统的要求,设定不同的账户和账户组。

1.1.3. 判断条件

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组”: 查看根据系统的要求,设定不同的账户和账户组,管理员用户,数据库用户,审计用户,来宾用户。 结合要求和实际业务情况判断符合要求,根据系统的要求,设定不同的账户和账户组,管理员用户,数据库用户,审计用户,来宾用户。

补充说明:

可登录用户数大于等于2

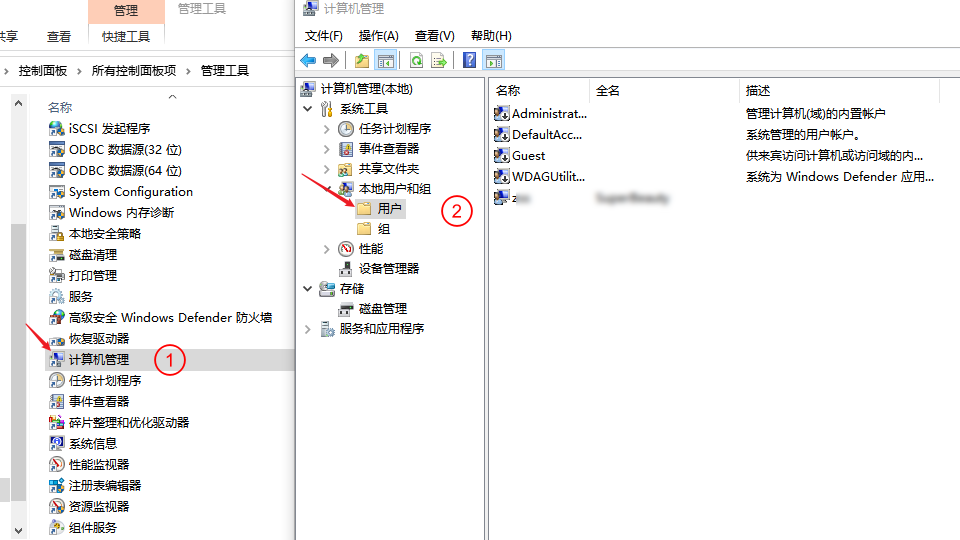

1.2. 账号-02

1.2.1. 要求内容

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组”: 查看是否删除或锁定与设备运行、维护等与工作无关的账号。 结合要求和实际业务情况判断符合要求,删除或锁定与设备运行、维护等与工作无关的账号.

补充说明:

guest帐户禁用或者删除

1.2.2. 检测方法

1)可使用用户管理工具:

开始-运行-compmgmt.msc-本地用户和组-用户;

2)也可以通过net命令:

删除账号: net user account/de1

停用账号:net user account/active:no

1.2.3. 判断条件

结合要求和实际业务情况判断符合要求,删除或锁定与设备运行、维护等与工作无关的账号。

注:无关的账号主要指测试帐户、共享帐号、长期不用账号(半年以上不用)等.

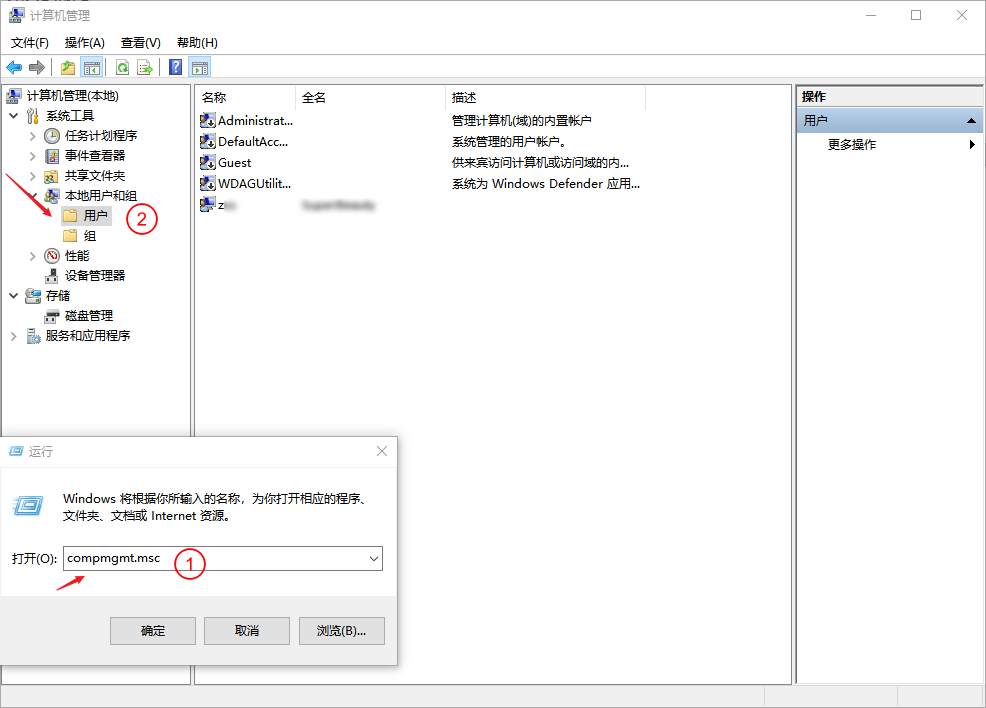

1.3. 账号-03

1.3.1. 要求内容

检查特殊帐号管理要求-更改缺省帐户名称,重命名Administrator,禁用guest(来宾)帐号

1.3.2. 检测方法

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组”:

Administrator->属性-> 更改名称

Guest帐号->属性-> 已停用

1.3.3. 判断条件

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组”: 缺省帐户->属性-> 更改名称 Guest帐号->属性-> 已停用。缺省账户Administrator名称已更改。Guest帐号已停用

补充说明:

administrator组下不存在默认的名称为adminitrator用户

2. 授权

2.1. 授权-01

2.1.1. 要求内容

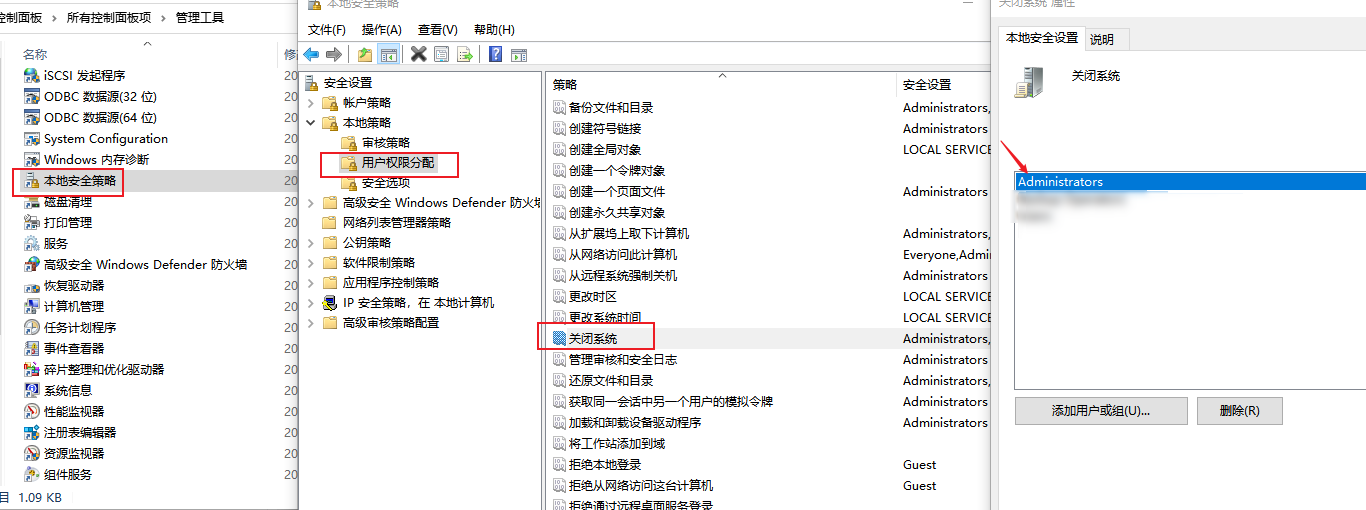

检查关键权限指派安全要求-关闭系统

2.1.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“本地策略->用户权利指派”:

“关闭系统”设置为“只指派给Administrators组”

2.1.3. 判断条件

进入“控制面板->管理工具->本地安全策略”,在“本地策略->用户权利指派”: 查看“关闭系统”设置为“只指派给Administrators组”。“关闭系统”设置为“只指派给Administrators组”

补充说明:

SeShutdownPrivilege值仅为*S-1-5-32-544

2.2. 授权-02

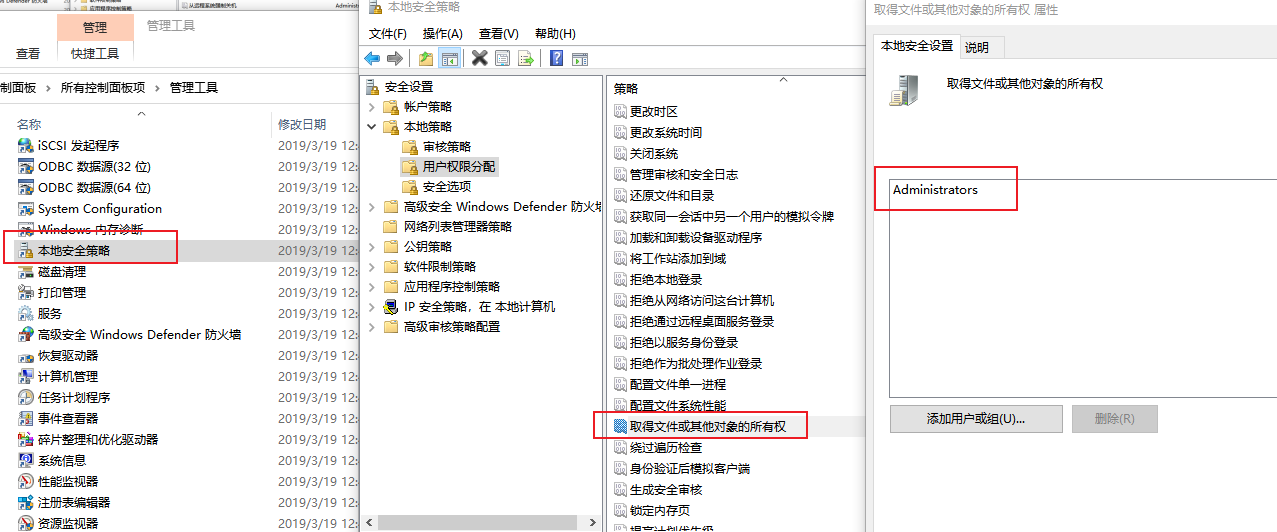

2.2.1. 要求内容

检查关键权限指派安全要求-取得文件或其他对象的所有权,在本地安全设置中取得文件或其它对象的所有权仅指派给Administrators

2.2.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“本地策略->用户权利指派”:“取得文件或其它对象的所有权”设置为“只指派给Administrators组”。

2.2.3. 判断条件

取得文件或其它对象的所有权”设置为“只指派给Administrators组。

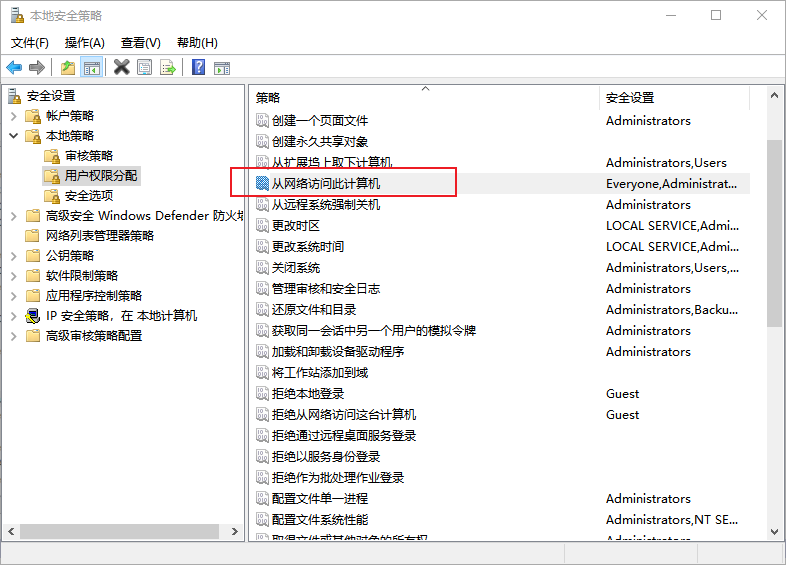

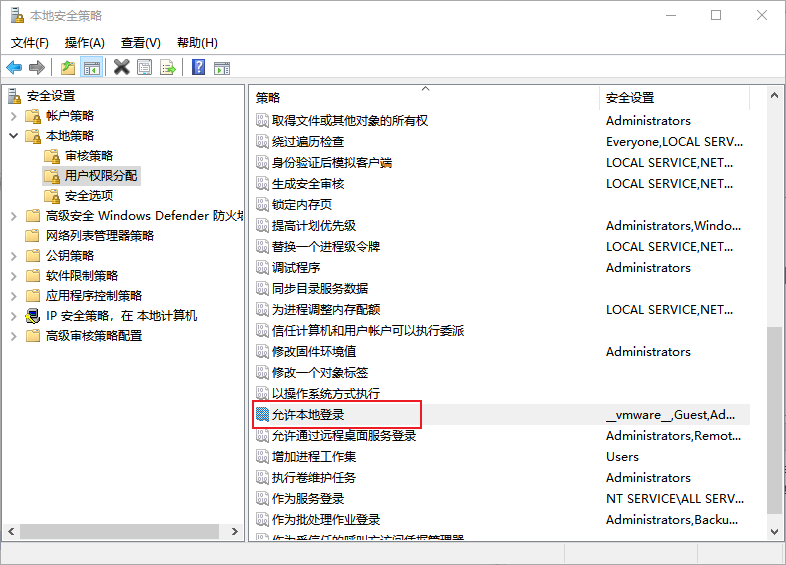

2.3. 授权-03

2.3.1. 要求内容

检查关键权限指派安全要求-允许本地登录,在本地安全设置中只允许授权的帐号进行本地、远程访问登陆此计算机。

2.3.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“本地策略->用户权利指派”:

“从本地登陆此计算机”设置为“指定授权用户”

2.3.3. 判断条件

“从本地登陆此计算机”设置为“指定授权用户”

“从网络访问此计算机”设置为“指定授权用户”

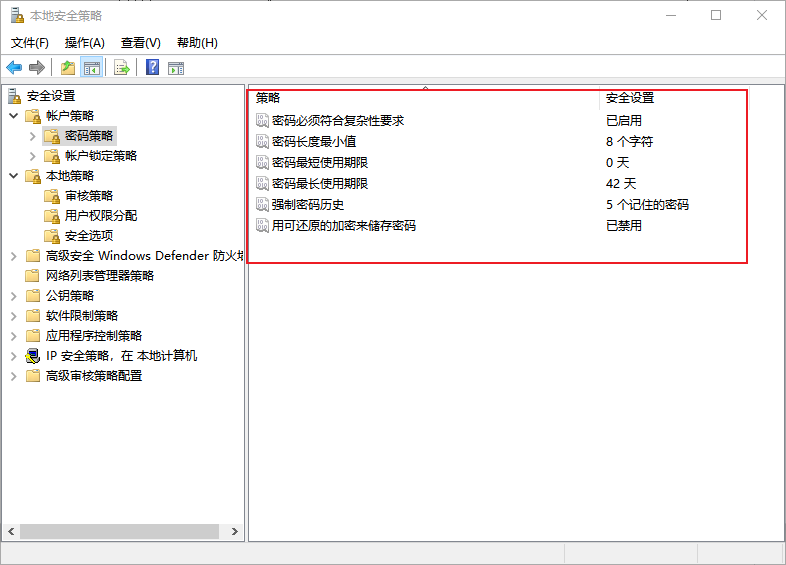

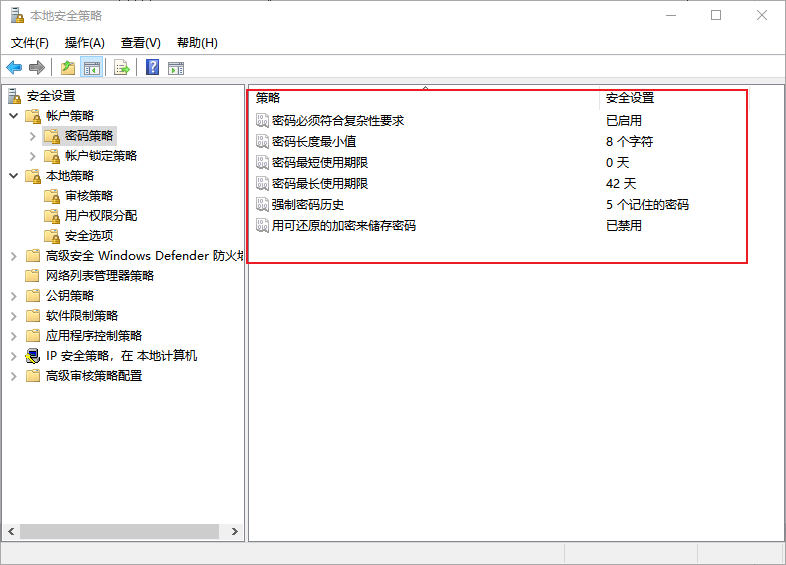

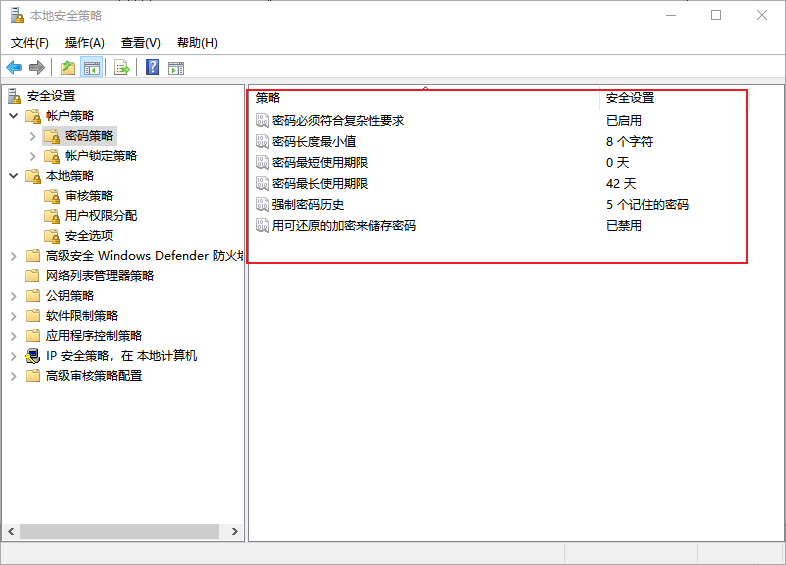

3. 口令

3.1. 口令-01

3.1.1. 要求内容

检查口令策略设置是否符合复杂度要求,密码长度最少8位,密码复杂度至少包含以下四种类别的字符中的三种:

英语大写字母 A, B, C, … Z

英语小写字母 a, b, c, … z

阿拉伯数字 0, 1, 2, … 9

非字母数字字符,如标点符号,@, #, $, %, &, *等

3.1.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“帐户策略->密码策略”:“密码必须符合复杂性要求”选择“已启动”。

3.1.3. 判断条件

“密码必须符合复杂性要求”选择“已启动”。

3.2. 口令-02

3.2.1. 要求内容

检查口令生存周期要求,对于采用静态口令认证技术的设备,账户口令的生存期一般不超过90天,最长不超过180天

3.2.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“帐户策略->密码策略”:“密码最长存留期”设置为“90天”。

3.2.3. 判断条件

“密码最长存留期”设置为“90天”。

3.3. 口令-03

3.3.1. 要求内容

检查口令重复次数限制,对于采用静态口令认证技术的设备,应配置设备,使用户不能重复使用最近5次(含5次)内已使用的口令。

3.3.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“帐户策略->密码策略”:查看是否“强制密码历史”设置为“记住5个密码”。

3.3.3. 判断条件

“强制密码历史”设置为“记住5个密码”。

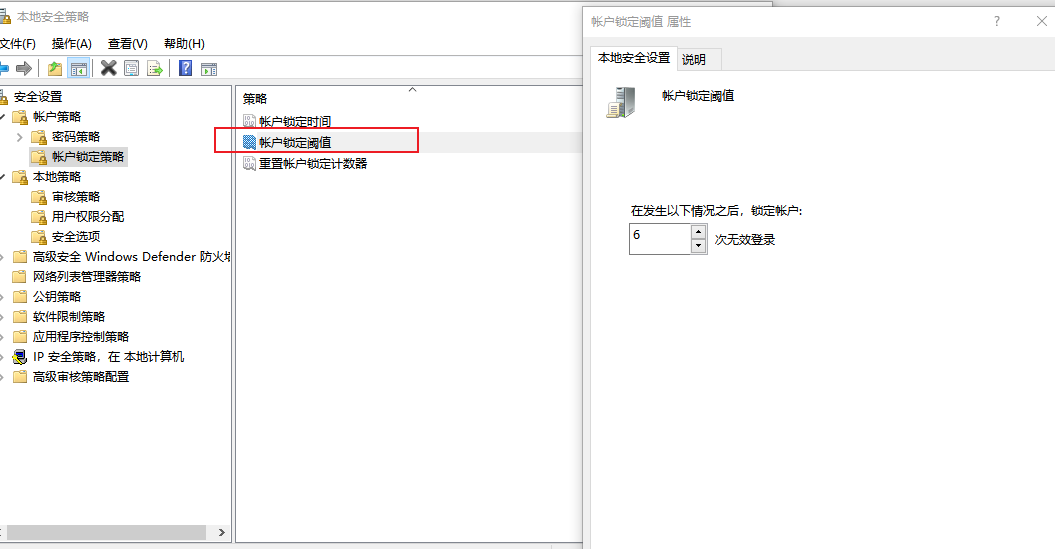

3.4. 口令-04

3.4.1. 要求内容

检查口令锁定策略,对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过6次(不含6次),锁定该用户使用的账号。

3.4.2. 检测方法

进入“控制面板->管理工具->本地安全策略”,在“帐户策略->帐户锁定策略”:查看是否“账户锁定阀值”设置为小于等于6次。

3.4.3. 判断条件

“账户锁定阀值”设置为小于或等于6次,设置不当可能导致账号大面积锁定,在域环境中应小心设置,Administrator 账号本身不会被锁定。

4. 安全补丁

4.1. 安全补丁-01

4.1.1. 要求内容

检查是否安装系统补丁-Service-Pack;

4.1.2. 检测方法

控制面板->添加或删除程序->显示更新打钩,查看是否XP系统已安装SP2,Win2000系统已安装SP4,Windows 2003已安装SP4。

补充说明:

系统大版本:最新的Pack版本。建议,Windows Server 2003:SP2;Windows Server 2003 R2:SP2;Windows Server 2008:SP2;Windows Server 2008 R2:SP1

4.1.3. 判断条件

控制面板->添加或删除程序->显示更新打钩,查看是否XP系统已安装SP2,Win2000系统已安装SP4,Windows 2003已安装SP4。

4.2. 安全补丁-02(可选)

4.2.1. 要求内容

检查是否安装系统补丁-Hotfix

4.2.2. 检测方法

控制面板->添加或删除程序->显示更新打钩,查看最近安装的Hotfix补丁是否为微软最新发布。也可以运行微软自动扫描工具MBSA (支持群组扫描)。已安装最新的Hotfix补丁,并经过兼容性测试。

补充说明:通过集团工单发布的补丁确认那些系统补丁需要安装并且列出以前一些危害较大的补丁。

4.2.3. 判断条件

控制面板->添加或删除程序->显示更新打钩,查看最近安装的Hotfix补丁是否为微软最新发布。

5. 防护软件

5.1. 防护软件-01

5.1.1. 要求内容

启用自带防火墙或安装第三方威胁防护软件。根据业务需要限定允许访问网络的应用程序,和允许远程登陆该设备的IP地址范围

5.1.2. 检测方法

进入“控制面板->网络连接->本地连接”,在高级选项的设置中启用Windows防火墙。

在“例外”中配置允许业务所需的程序接入网络;在“例外->编辑->更改范围”编辑允许接入的网络地址范围。

5.1.3. 判断条件

启用Windows防火墙。“例外”中允许接入网络的程序均为业务所需。

补充说明:分为服务器和操作终端两种情况:服务器该项为可选,操作终端该项为必选

6. 防病毒软件

6.1. 防病毒软件-01

6.1.1. 要求内容

检查是否安装防病毒软件,并及时更新

6.1.2 检测方法

控制面板->添加或删除程序,是否安装有防病毒软件。打开防病毒软件控制面板,查看病毒码更新日期。

6.1.3 判断条件

已安装放病毒软件,病毒码更新时间不早于1个月,各系统病毒码升级时间要求参见各系统相关规定。

补充说明:查看进程,存在防病毒软件进程;包括:

egui.exe,ekrn.exe,inoRT.exe,360sd.exe,NTRtScan.exe,smc.exe,PccNTMon.exe,Smc.exe,SmcGui.exe,ccproxy.exe,ccSetMgr.exe,defwatch.exe,ISSVC.exe,SPBBCSvc.exe,SNDSrvc.exe,KPFWSvc.exe,KAVStart.exe,KWatch.exe,KMailMon.exe,KPFW32.exe,KPFWSvc.exe,kavscr.exe,avp.exe,kvsrvxp.exe,kvwsc.exe,kvmonxp.exe,ashserv.exe,aswupdsv.exe,ashdisp.exe,ashwebsv.exe,UpdaterUI.exe,shstat.exe,Tbmon.exe,Vstskmgr.exe,Mcshield.exe,Frameworkservice.exe,naPrdMgr.exe,mcafee.exe,xcommsvr.exe,bdss.exe,livesrv.exe,bdmcon.exe,bdoesrv.exe,bdnagent.exe,spidernt.exe,spiderml.exe,drwebscd.exe,spider.exe,nod32kui.exe,nod32krn.exe,MPSVC.exe,MPSVC1.exe,MPSVC2.exe,nod32kui.exe,RavMonD.exe,RfwMain.exe

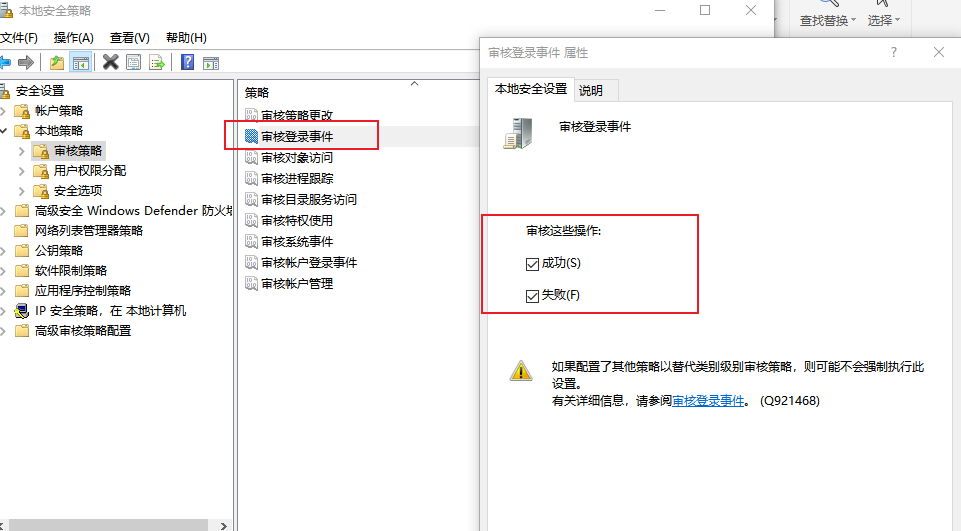

7. 日志

7.1. 日志-01

7.1.1. 要求内容

检查是否记录帐户登录日志,设备应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号,登录是否成功,登录时间,以及远程登录时,用户使用的IP地址。

7.1.2. 检测方法

开始->运行-> 执行“ 控制面板->管理工具->本地安全策略->审核策略”;审核登录事件,双击,查看是否设置为成功和失败都审核。

7.1.3. 判断条件

审核登录事件,设置为成功和失败都审核。

7.2. 日志-02

7.2.1. 要求内容

检查是否启用审核特权使用的审核;

检查是否启用审核过程追踪的审核;

检查是否启用审核对象访问的审核;

检查是否启用审核系统事件的审核;

检查是否启用审核目录服务访问的审核;

检查是否启用审核帐户管理的审核;

7.2.2. 检测方法

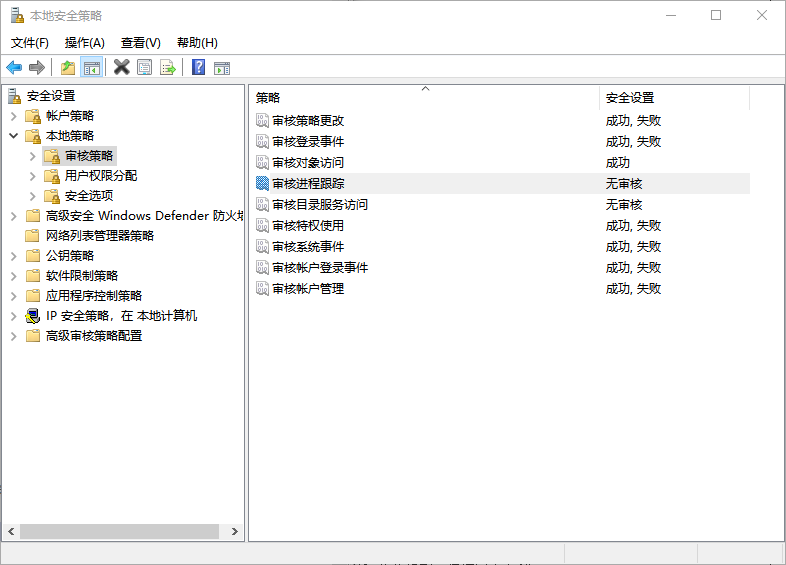

对审核策略进行检查:开始-运行-gpedit.msc

计算机配置-Windows设置-安全设置-本地策略-审核策略

以下审核是必须开启的,其他的可以根据需要增加:

- 审核系统登陆事件 成功,失败- 审核帐户管理 成功,失败- 审核登陆事件 成功,失败- 审核对象访问 成功- 审核策略更改 成功,失败- 审核特权使用 成功,失败- 审核系统事件 成功,失败

7.2.3. 判断条件

尝试对被添加了访问审核的对象进行访问,然后查看安全日志中是否会有相关记录,或通过其他手段激化以配置的审核策略,并观察日志中的记录情况,如果存在记录条目,则配置成功。

补充说明:可能会使日志量猛增。

7.3. 日志-03

7.3.1. 要求内容

检查日志文件大小设置,设置日志容量和覆盖规则,保证日志存储

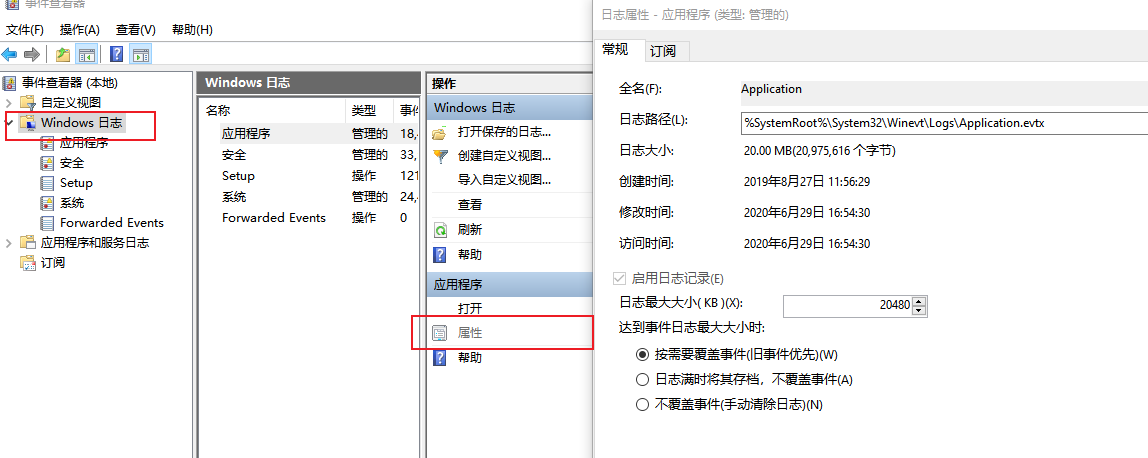

7.3.2. 检测方法

开始-运行-eventvwr,右键选择日志,属性,查看日志上限及超过上线时的处理方式。

7.3.3. 判断条件

开始-运行-eventvwr,右键选择日志,属性,查看日志上限及超过上线时的处理方式。

补充说明:建议对每个日志均进行如上操作,同时应保证磁盘空间。

8. 服务

8.1. 服务-01

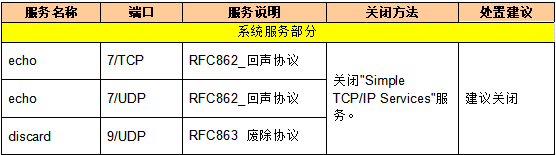

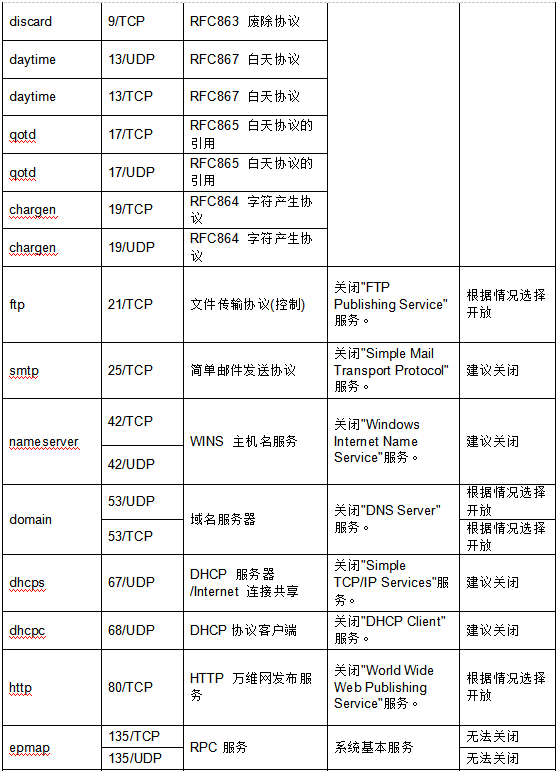

8.1.1. 要求内容

关闭不必要的服务.

8.1.2. 检测方法

进入“控制面板->管理工具->计算机管理”,进入“服务和应用程序”;查看所有服务,不在此列表的服务是否已关闭。

8.1.3. 判断条件

系统管理员应出具系统所必要的服务列表;

查看所有服务,不在此列表的服务需关闭。

8.2. 服务-02

8.2.1. 要求内容

检查SNMP安全设置,如需启用SNMP服务,则修改默认的SNMP Community String设置。

8.2.2. 检测方法

打开“控制面板”,打开“管理工具”中的“服务”,找到“SNMP Service”,单击右键打开“属性”面板中的“安全”选项卡,在这个配置界面中,查看community strings,也就是微软所说的“团体名称”。

8.2.3. 判断条件

community strings已改,不是默认的“public”。

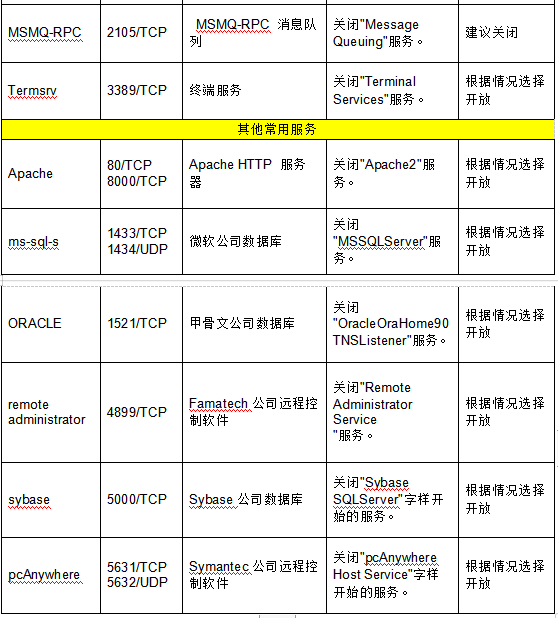

8.3. 服务-03

8.3.1. 要求内容

检查是否修改默认远程登录端口,如对互联网开放WindowsTerminial服务(Remote Desktop),需修改默认服务端口

8.3.2. 检测方法

开始->运行 Regedt32

并转到此项: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

找到“PortNumber”子项,会看到默认值 00000D3D,它是 3389 的十六进制表示形式。使用十六进制数值修改此端口号,并保存新值。运行 Regedt32 ,找到此项并判断。

8.3.3. 判断条件

找到“PortNumber”子项,设定值非00000D3D,即十进制3389。

9. 启动项

9.1. 启动项-01

9.1.1. 要求内容

关闭无效启动项。

9.1.2. 检测方法

系统管理员提供业务必须的自动加载进程和服务列表文档。

查看“开始->运行->MSconfig”启动菜单:

不需要的自动加载进程是否已禁用和取消。

9.1.3. 判断条件

系统管理员提供业务必须的自动加载进程和服务列表文档。

查看“开始->运行->MSconfig”启动菜单:

不需要的自动加载进程是否已禁用和取消。

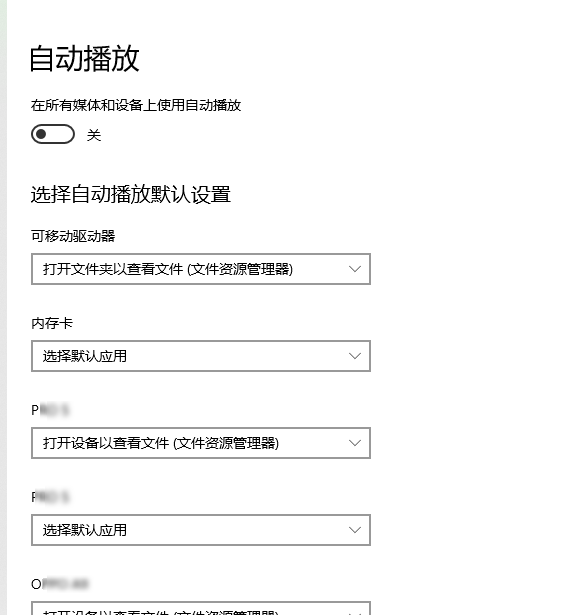

10. 关闭自动播放功能

10.1. 关闭自动播放功能-01

10.1.1. 要求内容

关闭Windows自动播放功能,

10.1.2. 检测方法

“关闭自动播放”配置已启用,启用范围:所有驱动器。所有驱动器均“关闭自动播放”为合规。

10.1.3. 判断条件

“关闭自动播放”配置已启用,启用范围:所有驱动器。所有驱动器均“关闭自动播放”为合规。

补充说明:注册表HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer下NoDriveTypeAutoRun值等于0xff

11. 共享文件夹

11.1. 共享文件夹-01

11.1.1. 要求内容

检查是否关闭默认共享

11.1.2. 检测方法

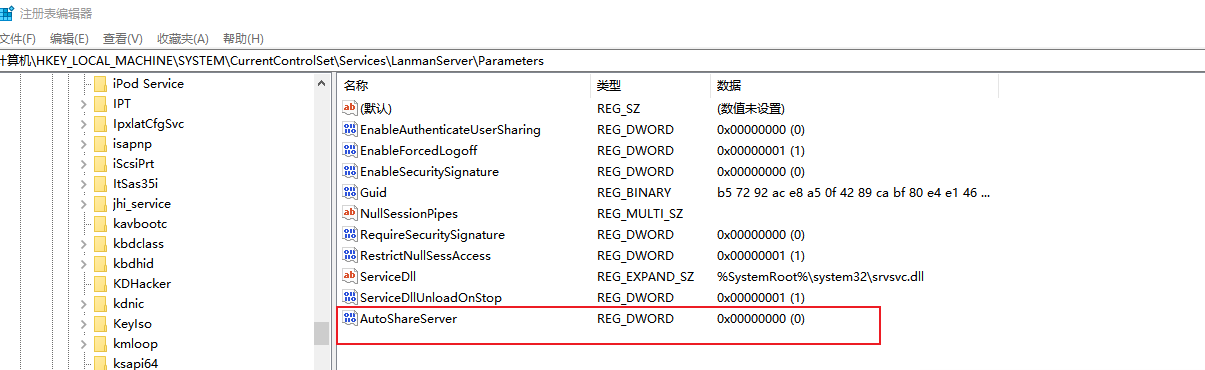

进入“开始->运行->Regedit”,进入注册表编辑器,更改注册表键值:

HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters\,增加REG_DWORD类型的AutoShareServer 键,值为 0。

11.1.3. 判断条件

进入“开始->运行->Regedit”,进入注册表编辑器,更改注册表键值:在HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters\下,增加了REG_DWORD类型的AutoShareServer 键,值为 0。

补充说明:注册表键值在HKLM\System\CurrentControlSet\ Services\LanmanServer\Parameters\下,REG_DWORD类型的AutoShareServer 键,值为 0

11.2. 共享文件夹-02

11.2.1. 要求内容

检查共享文件夹权限设置,设置共享文件夹的访问权限,只允许授权的账户拥有权限共享此文件夹

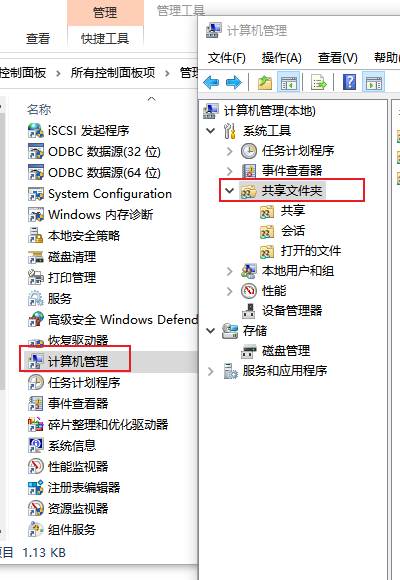

11.2.2. 检测方法

进入“控制面板->管理工具->计算机管理”,进入“系统工具->共享文件夹”:查看每个共享文件夹的共享权限。

11.2.3. 判断条件

查看每个共享文件夹的共享权限仅限于业务需要,不设置成为“everyone”。

12. 使用NTFS文件系统

12.1. 使用NTFS文件系统-01(可选)

12.1.1. 要求内容

在不毁坏数据的情况下,将FAT分区改为NTFS格式

12.1.2. 检测方法

将FAT卷转换成NTFS分区:

CONVERT volume /FS:NTFS[/V] [/CvtArea:filename][/NoSecurity] [/X]

Volume 指定驱动器号(后面加一个冒号)、装载点或卷名

/FS:NTFS 指定要被转换成NTFS的卷

/V 指定CONVERT 应该用详述模式运行

/CvtArea:filename 将根目录中的一个接续文件指定为NTFS系统文件的占位符

/NoSecurity 指定每个人都可以访问转换的文件和目录的安全设置

/X 如果必要,先强行卸载卷,有打开的句柄则无效

例如:Covert C:/FS:NTFS

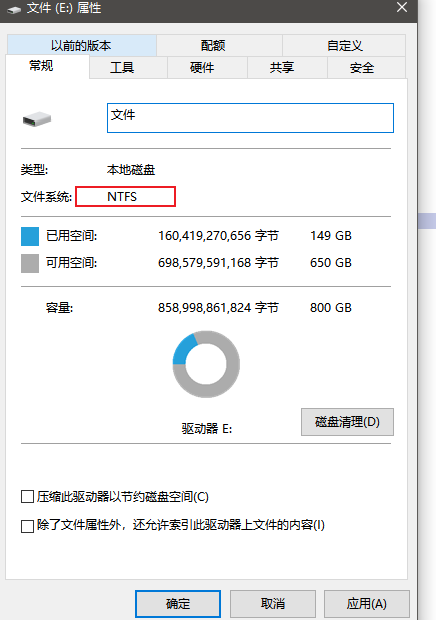

12.1.3. 判断条件

右键查看磁盘属性

补充说明:

1)、新上线系统必须要求NTFS分区,已上线系统在不损坏数据的情况下应用

2)、在有其他非WIN系统访问、存在数据共享的情况下,不建议将FAT分区改为NTFS格式

13. 网络访问

13.1. 网络访问-01

13.1.1. 要求内容

禁用匿名访问命名管道和共享。

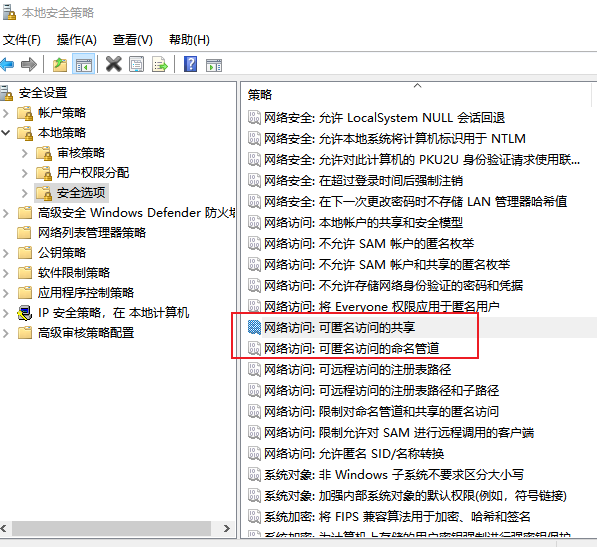

13.1.2. 检测方法

查看“控制面板->管理工具->本地安全策略”,在“本地策略->安全选项”:网络访问:可匿名访问的共享、可匿名访问的命名管道是否设置为全部删除。

13.1.3. 判断条件

全部删除匿名访问命名管道和共享。

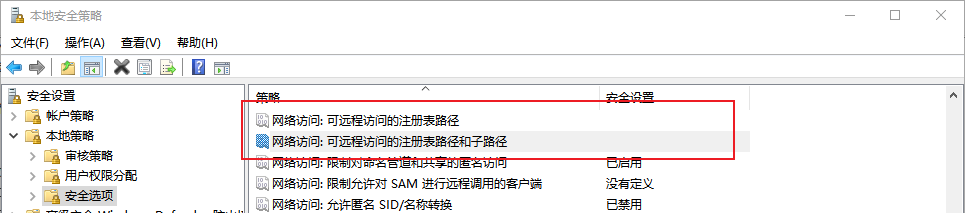

13.2. 网络访问-02

13.2.1. 要求内容

禁用可远程访问的注册表路径和子路径

13.2.2. 检测方法

查看“控制面板->管理工具->本地安全策略”,在“本地策略->安全选项”:网络访问中,查看,可远程访问的注册表路径、可远程访问的注册表路径和子路径是否设置为全部删除。

13.2.3. 判断条件

全部删除可远程访问的注册表路径和子路径。

14. 会话超时设置

14.1. 会话超时设置-01

14.1.1. 要求内容

检查是否设置登录超时,对于远程登录的账户,设置不活动所连接时间15分钟

14.1.2. 检测方法

进入“控制面板—管理工具—本地安全策略”,在“安全策略—安全选项”:“Microsoft 网络服务器”设置为“在挂起会话之前所需的空闲时间”为15分钟。

14.1.3. 判断条件

“Microsoft 网络服务器”设置为“在挂起会话之前所需的空闲时间”

15. 注册表设置

15.1. 注册表设置-01(可选)

15.1.1. 要求内容

在不影响系统稳定运行的前提下,对注册表信息进行更新。

15.1.2. 检测方法

点击开始->运行,然后在打开行里输入regedit,然后单击确定,查看相关注册表项;使用空连接扫描工具无法远程枚举用户名和用户组。

15.1.3. 判断条件

点击开始->运行,然后在打开行里输入regedit,然后单击确定,查看相关注册表项;使用空连接扫描工具无法远程枚举用户名和用户组。