135 DCOM端口

3389 远程桌面

漏洞打好

如网络出现了勒索病毒“永恒之蓝”,它利用 Windows的MS17-010漏洞对445端口发起攻击,我们可以利用系统防火墙高级设置阻止445端口连接网络。

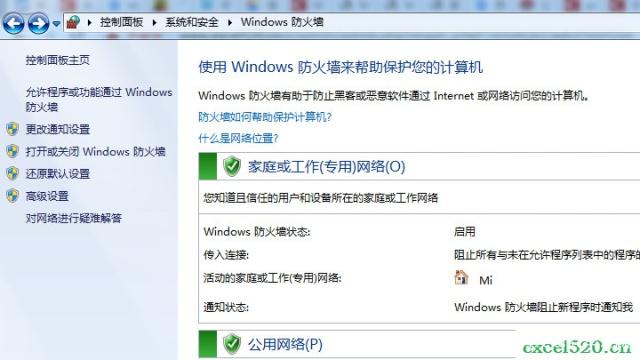

我们首先打开Windows系统自带的防火墙,控制面板-系统安全-Windows防火墙-打开或关闭Windows防火墙,选择启用Windows防火墙(公用网络,家庭或工作网络均开启)。

图1.关闭windows高危端口-打开或关闭wi

图2.关闭windows高危端口-启用windows

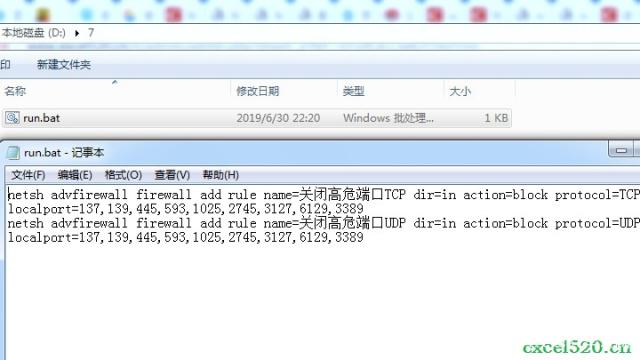

第二步:生成关闭windows高危端口137,139,445,593,1025,2745,3127,6129,3389的批处理命令。

命令如下:netsh advfirewall firewall add rule name=关闭高危端口TCP dir=in action=block protocol=TCP localport=137,139,445,593,1025,2745,3127,6129,3389netsh advfirewall firewall add rule name=关闭高危端口UDP dir=in action=block protocol=UDP localport=137,139,445,593,1025,2745,3127,6129,3389

复制这两条批处理命令,右击窗口空白处-再选择“新建”-“文本文档”,并保存为一个.bat为结尾的文件。再双击这个bat 文件就可以了。

关闭windows高危端口-生成批处理命令

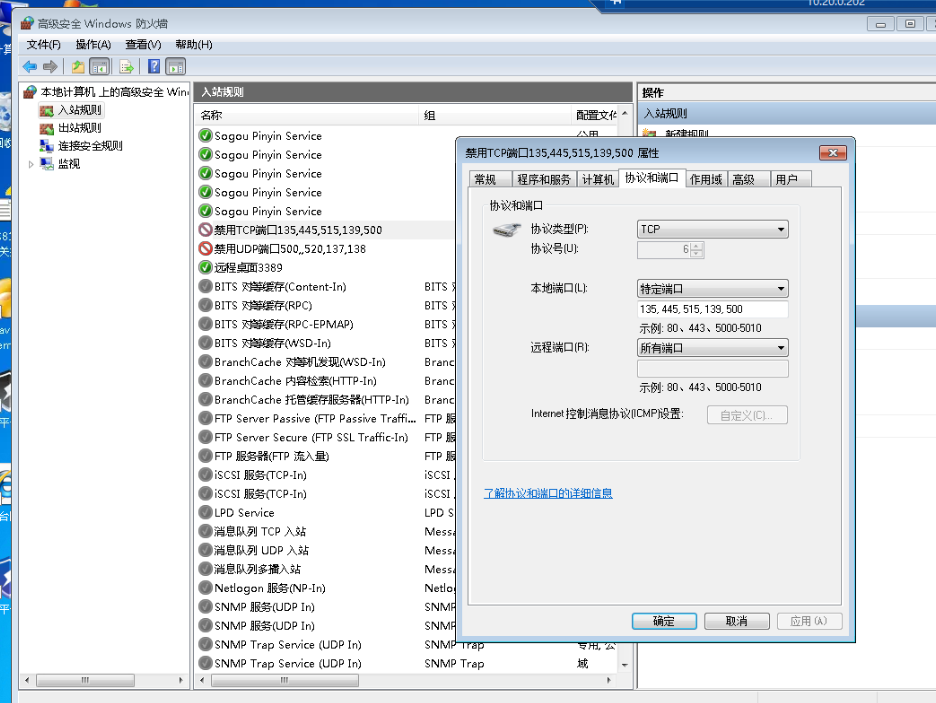

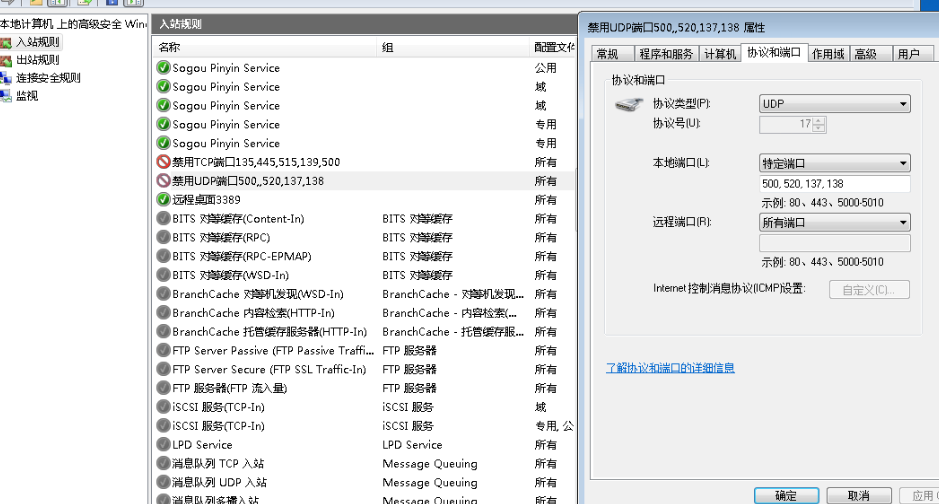

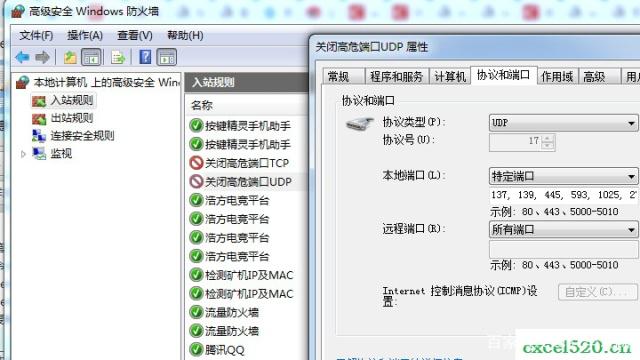

第三步:我们可以在控制面板-系统安全-Windows防火墙-高级设置中查看效果,点击入站规则,找到关闭高危端口UDP,再双击,就可以看到生成了端口入站阻止规则。137,139,445,593,1025,2745,3127,6129,3389这几个高危端口就不会建立连接了。

关闭windows高危端口-生成防火墙入站阻

有的朋友可能双击这个.bat批处理文件会打开一个文件编辑器(通常为记事本),这种情况是扩展名被系统隐藏了,就无法改成.bat的格式,实际上为.bat.txt文件,这种txt结尾的文件当然无法运行了。我们在windows窗口中“组织”-“文件夹或搜索选项”-“查看”选项卡中,关闭“隐藏已知文件类型的扩展名“复选框,就可以把扩展名改成.bat格式。