header {# disable FLoC trackingPermissions-Policy interest-cohort=()# enable HSTSStrict-Transport-Security max-age=31536000; includeSubDomains; preload# disable clients from sniffing the media typeX-Content-Type-Options nosniff# clickjacking protectionX-Frame-Options DENY# keep referrer data off of HTTP connectionsReferrer-Policy no-referrer-when-downgrade}encode zstd gzip

FLoC tracking

谷歌正在进行一项Chrome浏览器的 “起源试验”,以测试一项名为Federated Learning of Cohorts(又称 “FLoC”)的实验性新追踪功能。据谷歌称,该试验目前影响了选定地区的0.5%的用户,包括澳大利亚、巴西、加拿大、印度、印度尼西亚、日本、墨西哥、新西兰、菲律宾和美国。FLoC起源试验只影响谷歌浏览器89及以上版本。

谷歌表示,不希望加入 FLoC 的网站可以发送以下 HTTP 标头:Permissions-Policy interest-cohort=()

检测网址:https://amifloced.org/

HSTS

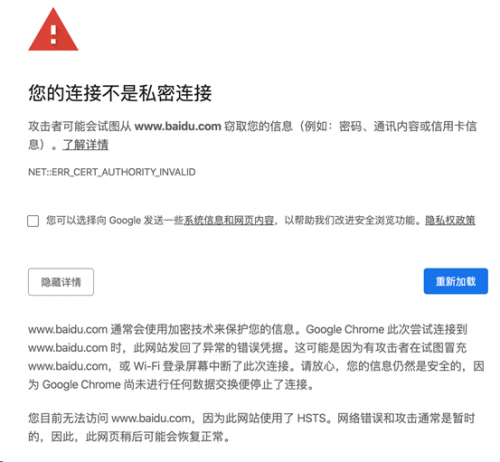

HSTS 是 HTTP 严格传输安全(HTTP Strict Transport Security) 的缩写。 这是一种网站用来声明他们只能使用安全连接(HTTPS)访问的方法。 如果一个网站声明了 HSTS 策略,浏览器必须拒绝所有的 HTTP 连接并阻止用户接受不安全的 SSL 证书。 目前大多数主流浏览器都支持 HSTS (只有一些移动浏览器无法使用它)。

因此,出现这个错误的原因是因为服务端的HTTPS证书被劫持了、而服务端又开启了HSTS策略导致的。完美的解决方案只有一种,就是避免网站被劫持。临时的解决方案可以通过修改浏览器配置来完成。

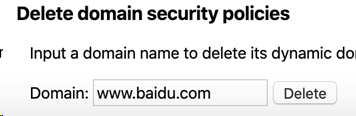

在浏览器(chrome)输入:chrome://net-internals/#hsts

拉到最下面,输入刚刚访问的网站域名,点击delete:

X-Content-Type-Options

浏览器如何判断一个文档的类型是txt,还是html?还是JPG? 还是XML ? …. 不同的文档类型应该使用不同的方式去显示。

比较标准的判断文档类型依据是:

1)通过HTTP 请求数据包header的Content-Type值

2)通过文件扩展名

但是这2个依据并不是每次都可靠的。有很多服务器没有被很好配置,于是就没有content-type这项。另外,很多动态的PHP/ASP生成的内容都是没有文件扩展名的,比如 http://123.com/a.php?abc=xyz 这种URL。

于是IE 加入了另外一个依据:

3)根据文档的数据内容来判断文档类型,不同的文档类型有不同的数据特征,通过这些特征来确定类型。

但是,有些时候Web开发者并不希望这么IE 自动判断,怎么办?可以通过使用X-Content-Type-Options:nosniff 选项来关闭IE的文档类型自动判断功能。

HTTP/1.1 200 OKContent-Length: 108Date: Thu, 26 Jun 2008 22:06:28 GMTContent-Type: text/plain;X-Content-Type-Options: nosniff

X-Frame-Options

X-Frame-Options HTTP 响应头是用来给浏览器指示允许一个页面可否在 ,