第一次被攻破

发现时间

发现原因

目的

挖矿,/var/spool/lpd下发现挖矿脚本。

解决思路

利用netstat -naotp命令,发现了类似以下的两个命令,说明系统被攻破;第一时间kill掉了程序,没有对程序进行追溯,以及没有及时保存攻击信息。这个时候应该第一时间将网站等内容下线。(然而我没有)

PID IP271188 45.64.130.149:20 ESTABLISHED 271188/CROND271189 45.64.130.149:20 ESTABLISHED 271189/sshd -D可疑IP:45.64.130.14910.162.22.17469.162.84.99

需要恶补的操作:第一时间下线后,提供ssh连入IP,并禁止其他所有。

追溯方式

- ps aux,提取进程,根据进程PID 在 /proc/$PID 下寻找进程调用的文件、保存。需要特别关注程序运行的起始时间,可能这个时间黑客更改了一系列系统文件。

接下来,搜索某时间段文件发生了更改:

find / -name * -newermt '2019-08-08' ! -newermt '2019-11-23'

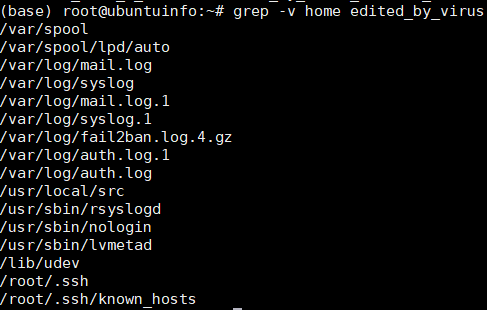

结果如下:

一个一个慢慢找,更改与删除。

这里面修改了konwnhosts,说明这里面保存的信息都可能被使用。(怎么通过密钥模拟黑客连接)

mail.log和syslog都有。

nologin也被修改。(nologin是干什么的? PAM是干什么的?)

发现:

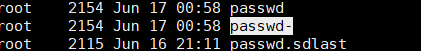

1、黑客破坏了5.17号之后syslog和authlog读写,以后怎么不让黑客删这些东西?

2、发现许多新命令在重要路径中。

重要的搜索路径:

/bin/usr/bin/sys

3、黑客重点更改了crontab相关,命令,root提权,给crontab的文件设置隐藏属性,不让修改相关文件。

cron.allow 仅允许games用户。

4、

可能的攻击源

1、网站本身漏洞

2、jbrowse漏洞

3、部分网页debug开启

防护措施

1、关键文件恢复,查找黑客入侵方式。

2、apache2 log定期处理,不让用户删掉关键信息。

3、备份

4、更改各种密码

5、开启防火墙

第二次被攻破(6.11)

发现时间

发现原因

这一次黑客改的内容很少,且直接调用上次的挖矿脚本,判断保留了上次的信息和后门。

防护措施

请涂老师大概看了一下网站,清除了所有的后门。删掉了一个php_pdo_mysql.dll大小为0的文件,导致mysql网页崩溃,于是发生了一系列后面需要重装的事情。

需要补充知识:

防火墙

学习防火墙知识,iptables命令,tcp/udp , ip,如何禁用?

包安装

怎么包的安装软件和管理、依赖、冲突?

其他

思路: