0x01 重装漏洞

/install是ZZCMS的安装目录,如下图

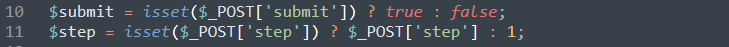

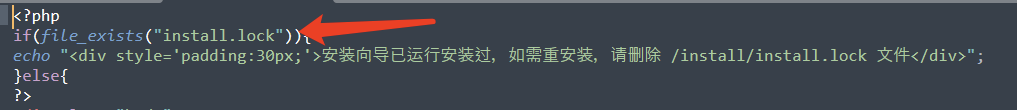

如果安装过就会存在install.lock文件,通过判断install.lock文件是否存在判断程序是否已经安装,然后通过POST传递step参数,控制安装过程

/install/index.php:

程序在step_1.php中,检验install.lock是否存在,如果存在则报错

/install/step_1.php:

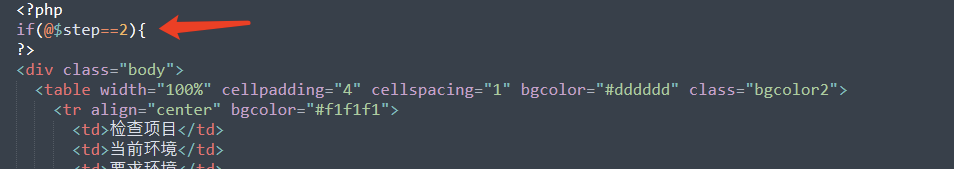

但是在后面的step_2.php,step_3.php中没有检验install.lock是否存在

所以我们就可以控制step参数的值,绕过step_1.php,直接跳到step_2.php,对重装漏洞进行利用

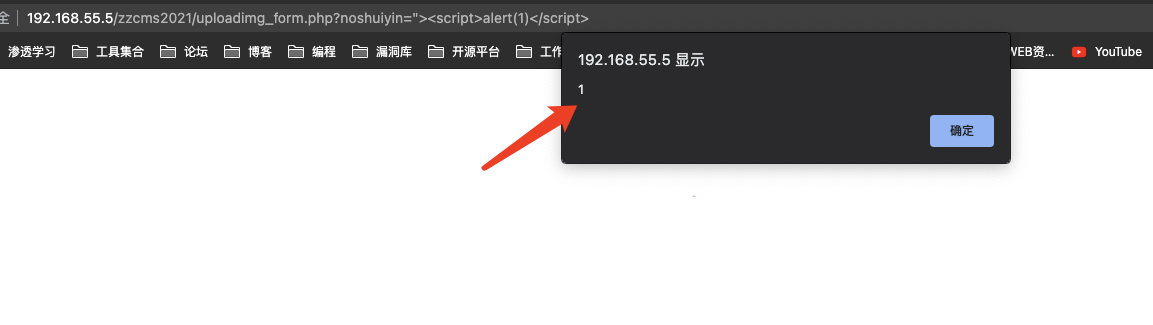

0x02 反射型XSS

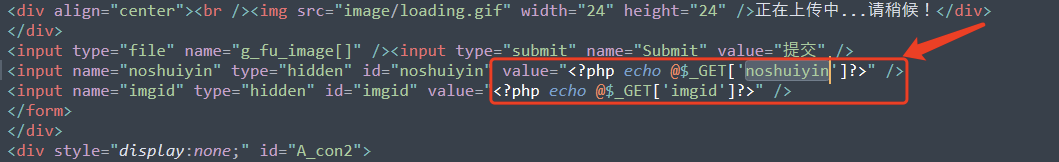

uploadimg_form.php

通过GET方式传递的两个参数直接拼接到代码中输出没有经过过滤

"><script>alert(123)</script>