本章旨在介绍互联网中网络安全的重要性及其相关的实现技术。

9.1 TCP/IP 与网络安全

“遍历性”与“安全性”作为两个对立的特性兼容并存

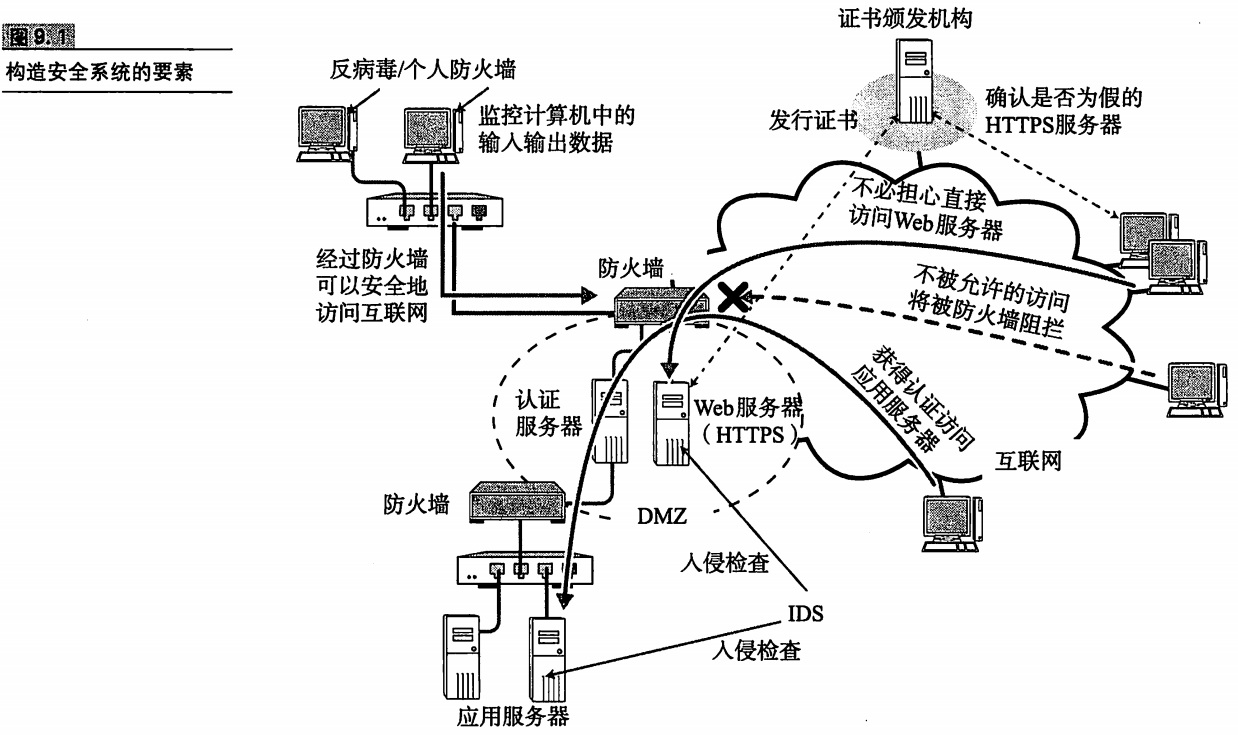

9.2 网络安全构成要素

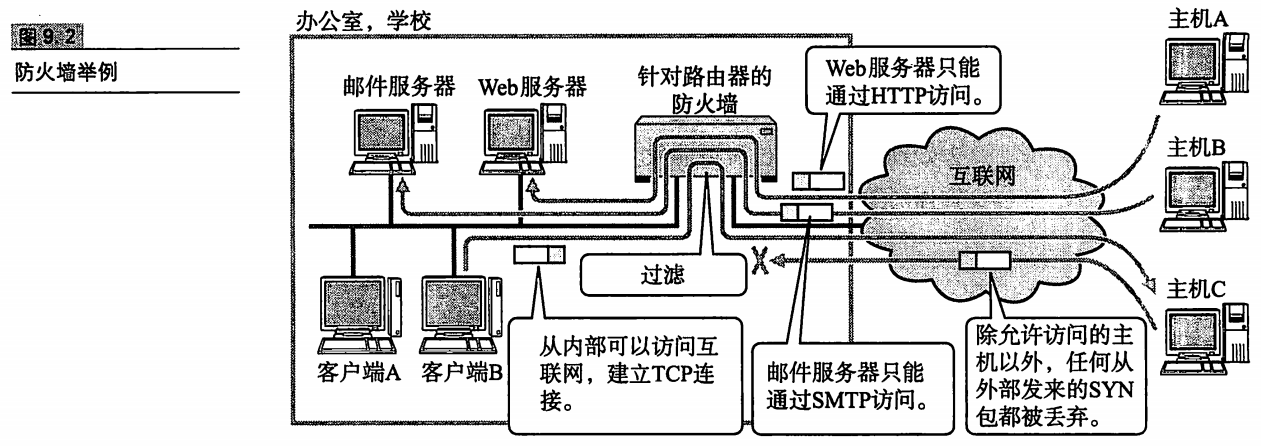

9.2.1 防火墙

- 使用场景:组织机构(域)内部的网络与互联网连接时,为了避免域内受到非法访问的威胁,往往会设置防火墙

9.2.2 IDS(入侵检测系统)

- 用途:用于检测已经侵入内部网络进行非法访问的情况,并及时通知给网络管理员。(作为对比,防火墙不允许与其安全策略不符的数据包通过,但只要与其策略相符,就无法判断当前访问是否为非法访问,所以全部允许通过)

- 一般在防火墙或 DZM 等边界设备上设置

- 功能:定期采集日志、长期监控、异常通知

9.2.3 反病毒/个人防火墙

- 用途:是用户使用的计算机 or 服务器上运行的软件,防范病毒穿过防火墙之后的攻击

9.3 加密技术基础

- 加密技术的功能:为了防止信息泄露、实现机密数据的传输

- 加密技术的逐层分类: | 分层 | 加密技术 | | —- | —- | | 应用层 | SSH、SSH-Telnet、PET 等远程登录、PGP、S/MIME 等加密邮件 | | 表示层、传输层 | SSL/TLS、SOCKS V5 加密 | | 网络层 | IPsec | | 数据链路层 | Ethernet、WAN 加密装置、PPTP(PPP) |

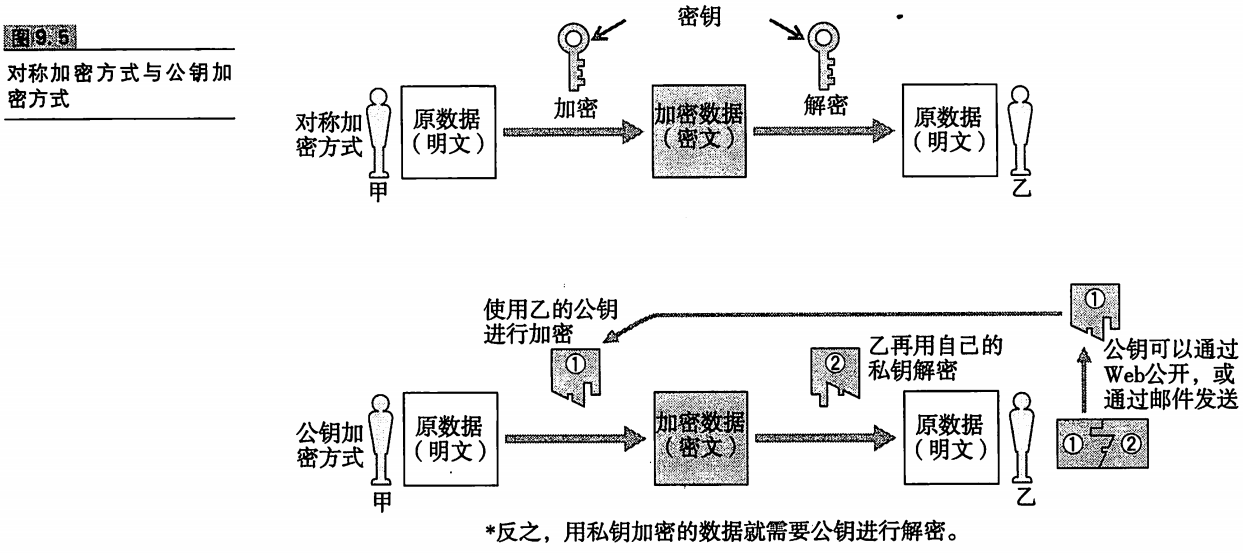

9.3.1 对称密钥体制与公钥密码体制

- 对称加密:加密和解密使用相同的密钥

- 最大挑战:如何传递安全的密钥

- 加密方法:AES(Advanced Encryption Standard)、DES(Data Encryption Standard)

- 公钥加密:加密和解密使用不同的密钥

- 加密、解密花费时间较长

- 加密方法:RSA、DH(Diffie-Hellman)、椭圆曲线

9.3.2 身份认证技术

- 根据所知道的信息进行认证:使用密码或私有识别码的方式

- 根据所拥有的信息进行认证:利用 ID 卡、密钥、电子证书、电话号码等信息

- 根据独一无二的体态特征进行认证:根据指纹、视网膜等个人特有的生物特征进行认证

9.4 安全协议

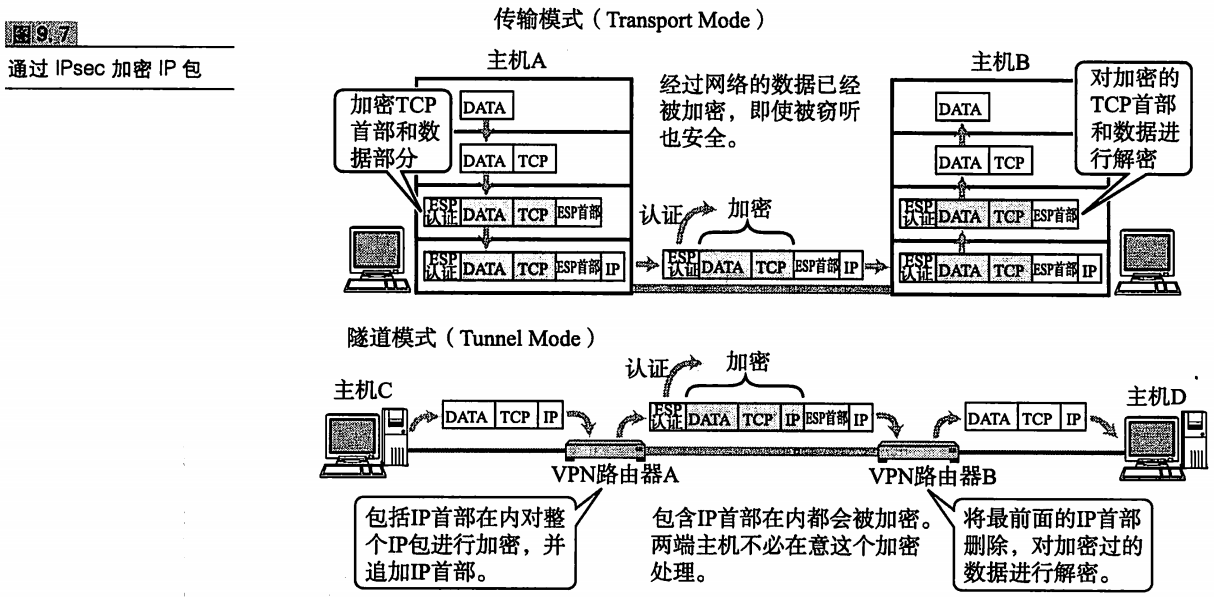

9.4.1 IPsec 与 VPN

- VNP(Virtual Private Network),虚拟专用网,是在互联网上构造的虚拟的私有网络

- 采用加密和认证技术

- IPsec:构造 VPN 时最常使用的加密技术,是网络层加密技术

- 原理:在 IP 首部后面追加“封装安全有效载荷”和“认证首部”,从而对此后的数据进行加密

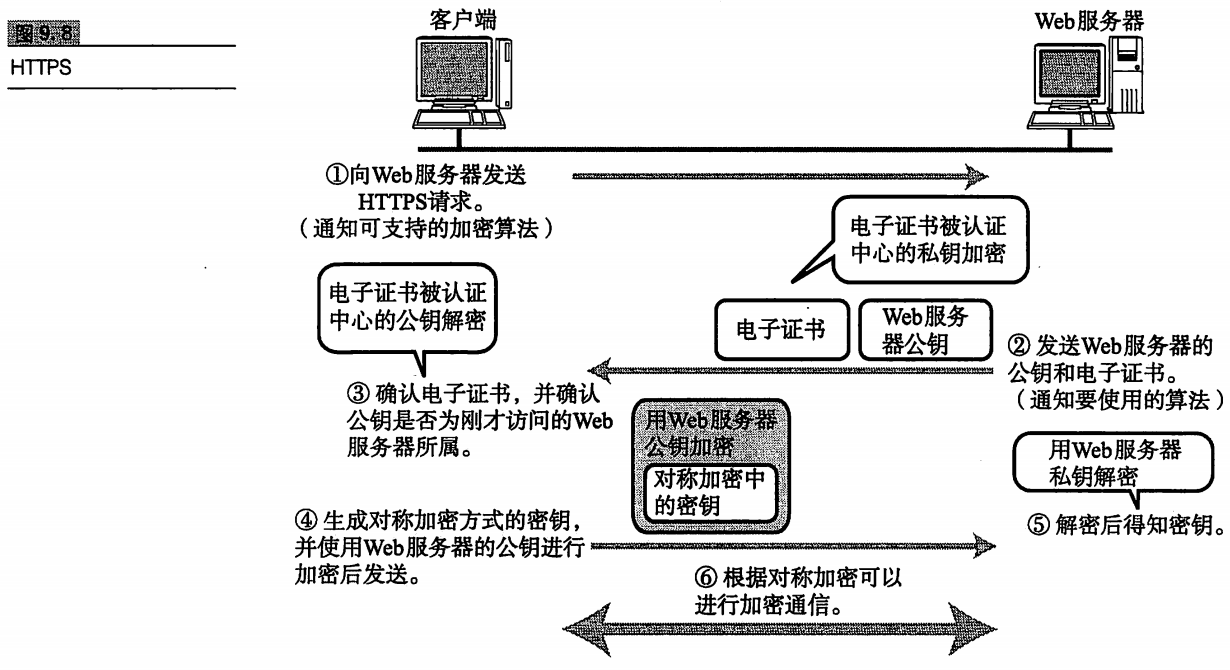

9.4.2 TLS/SSL 与 HTTPS

HTTPS:使用 TLS/SSL 对 HTTP 进行加密的通信

- HTTPS 中采用对称加密技术,而在发送其公共密钥时采用公钥加密方式

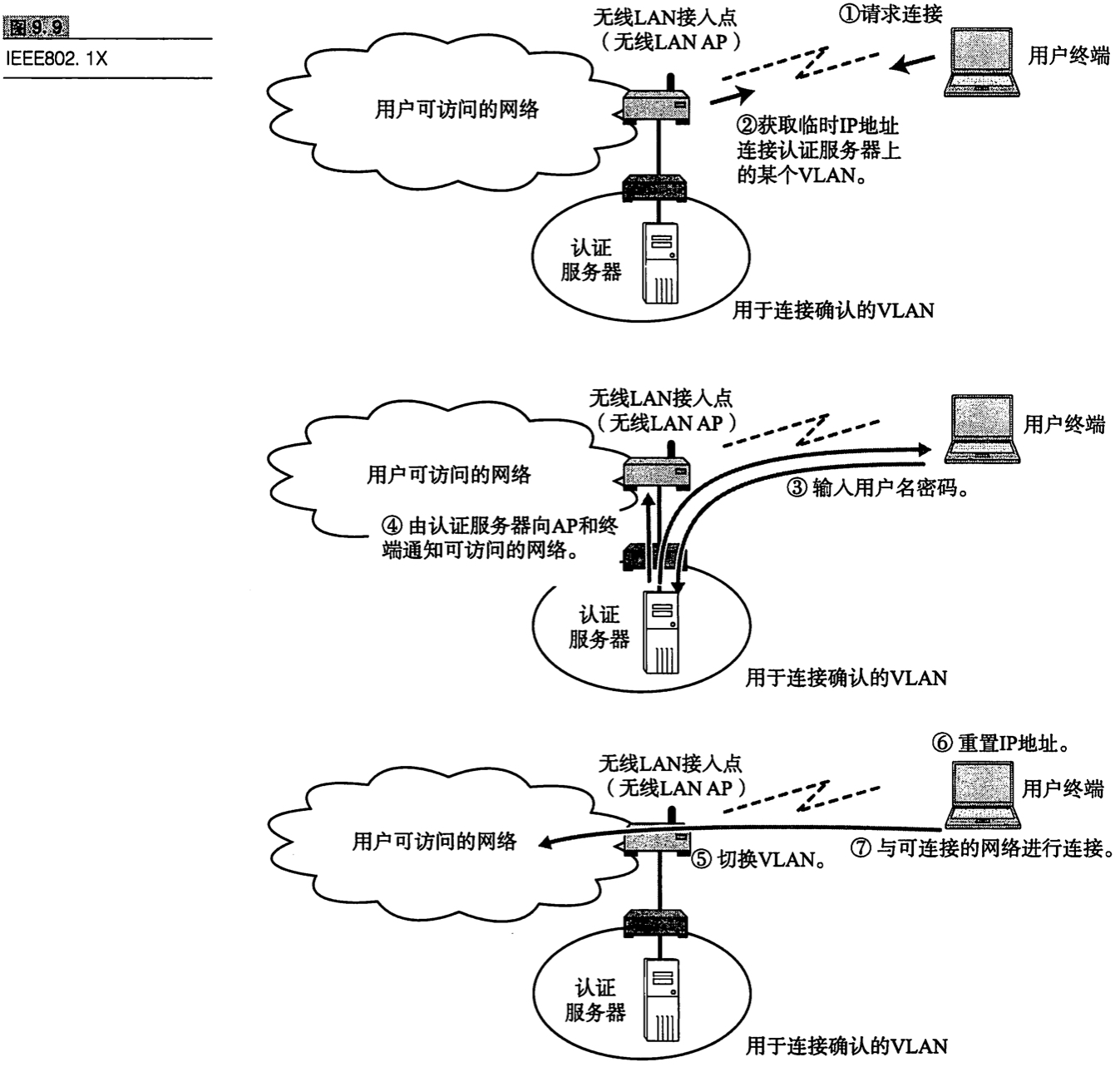

9.4.3 IEEE802.1X

IEEE802.1 是为了能接入 LAN 交换机和无线 LAN 接入点而对用户进行认证的技术,只允许被认可的设备访问网络。

- 是数据链路层的控制规范,但与 TCP/IP 关系紧密

- 组成:一般,由客户端终端、AP(无线基站)或 2 层交换机以及认证服务器组成