前言

工具使用的是

- apktool

- dex2jar

- jd-gui

mac m1安装会遇到的问题

问题1:

apktool 不能直接brew install apktool,依赖是jak8,本地测试jkd 14也行,把apktool和apktool.jar都mv 到/usr/local/bin下,赋予可执行权限。

问题2:

jd-gui:在mac m1中也需要修改包中的sh,github上面有直接替换即可

问题3:

dex2jar可以使用ln软连接或者alice方便操作

实操

该apk未加壳混淆

apktool d -f base.apk -o base

在当前目录会生存一个base目录:

其中mainfest.xml中包含了入口等其他信息:

如果allowbackup 为true的话,可以通过adb backup和adb restore来备份和恢复应用数据,可能会获得明文密码

接下来需要用到dex2jar工具:

将apk重新命名为zip

解压得到dex代码

dex2jar xxx.dex

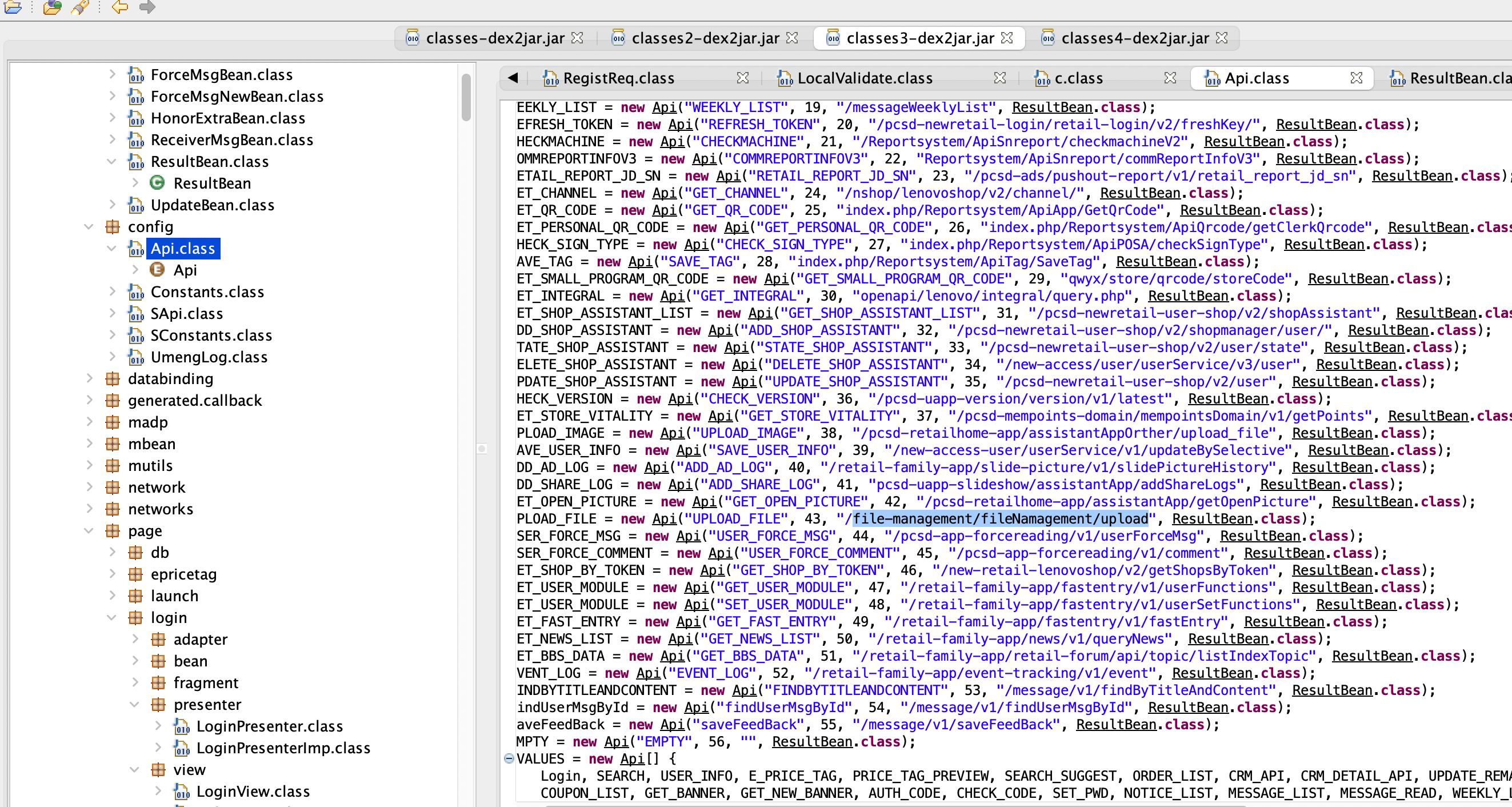

用jd-gui打开:

可以更具mainfast文件找到入口点,但是对安卓不是太熟悉,所以直接找一些敏感文件,可以根据文件名,config,api等查看

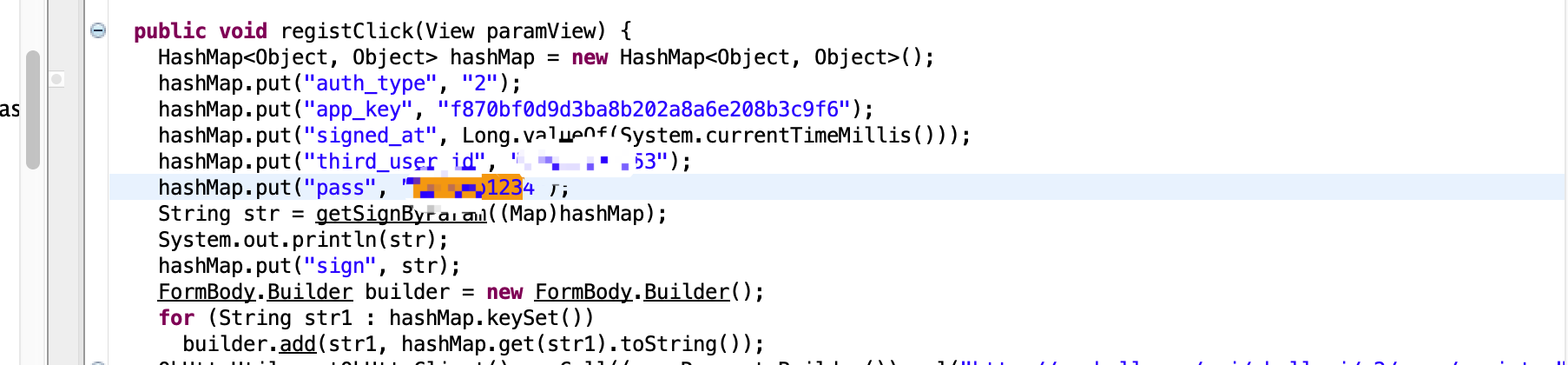

账号密码泄露:

众多api,对于api可以尝试是否存在未授权,如果提示缺少参数可以对参数进行爆破。

此外,还可以得到许多子域名以及一些jwt信息

最后,在对app进行测试的时候,在没有账号密码并不可注册的情况下,可以对apk进行反编译,尝试获取有效信息进行利用。

最后

该apk为混淆加壳,所以反编译起来比较简单,之后遇到有混淆的在记录一下。