1. 前言

在 Android 渗透测试中,适当的使用工具是必不可少的,这里我们介绍一个非常好用的反编译工具 — Jadx 。Jadx 的功能很牛逼,在 Android 测试中经常使用 Jadx 可以帮我们。

Jadx 优点:

- 图形化的界面。

- 拖拽式的操作。

- 反编译输出 Java 代码。

- 导出 Gradle 工程。

2. 使用 Jadx

2.1 下载 Jadx

Jadx 是开源软件,在 GitHub 上可以下载:https://github.com/skylot/jadx/releases/download/v1.3.2/jadx-gui-1.3.2-with-jre-win.zip

微信公众号后台回复「0228」获取 jadx-gui 软件,截止写文章时最新版本为 v1.3.2。

解压后如下图所示,根据自己的系统版本运行对应的执行文件,我这里 mac 运行的「jadx-gui」。

2.2 使用 Jadx

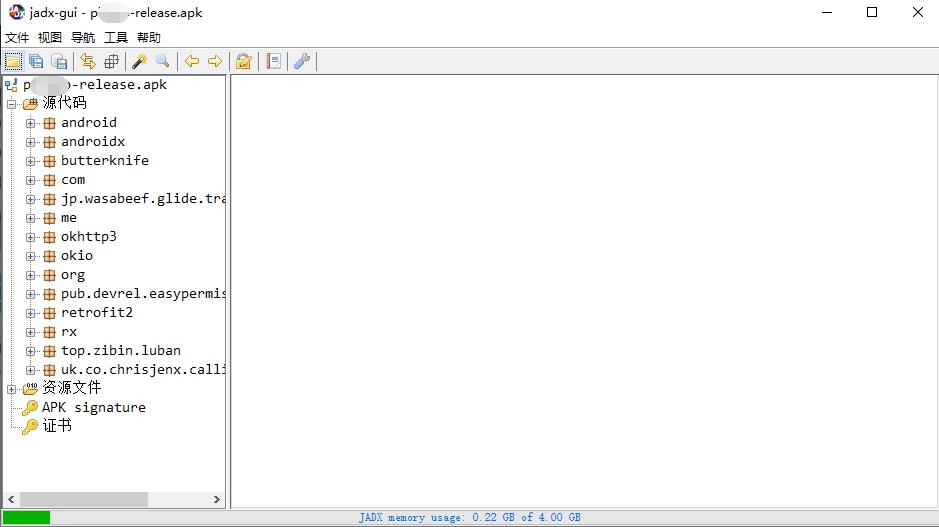

打开 Jadx 后,显示的都很详细,具体都是啥我就不解释了,知道几个关键的就行。

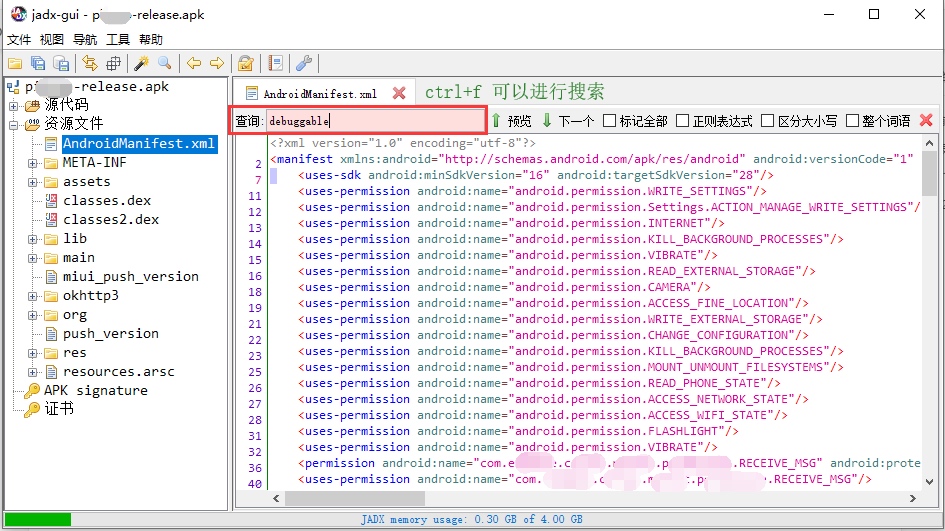

可以看到有证书,也就可以不用 keytool 再去验证了,然后就是看资源文件里的 AndroidManifest.xml。可以在该文件里 ctrl+f 搜索相关内容。

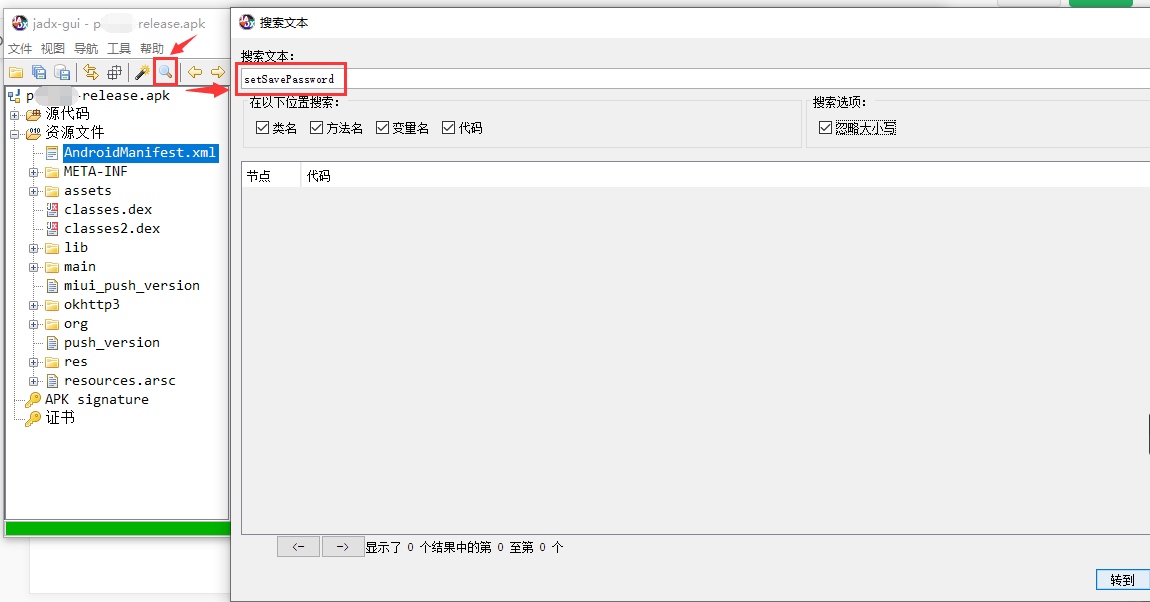

也可以点这个放大镜进行全局搜索,打上相应的钩即可。

我们也能看到反编译出来的 Java 代码,但是这个只能帮助分析代码,一般都是没法直接编译通过的。