重点!!!

防火墙策略规则是按照从上到下的顺序匹配的,因此一定要把允许动作放到拒绝动作前面,否则所有的流量就将被拒绝掉,从而导致任何主机都无法访问我们的服务

DROP====拒绝外部所有连接,并不回应任何应答

REJECT====拒绝连接并回应任何应答

ACCEPT====运行流量通过

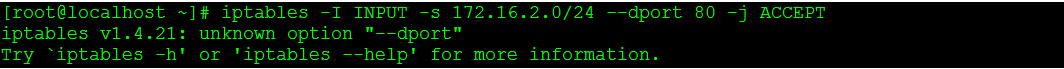

iptables做允许、拒绝并响应、完全拒绝不响,应需要达到以下条件、否则会报错:

条件:iptables -I INPUT -s 1.2.3.0/24 -p tcp —dport 22 -j ACCEPT

(command) (顶部加入一条规则参数) (规则链表) (指定一个IP、网段) (协议) (指定端口号) (跟上后面的动作)

DROP====拒绝外部所有连接,并不回应任何应答

REJECT====拒绝连接并回应任何应答

ACCEPT====运行流量通过

1、iptables -P INPUT DROP 将INPUT规则连的默认策略设置为拒绝 (注意:请不要在SSH连接的时候执行此操作,会直接断开所有外部的连接)

2、iptables -I INPUT -p icmp -j ACCEPT 向INPUT链中添加允许ICMP流量进入的策略规则 (ICMP:ping协议其中的一种)

3、iptables -D INPUT 1 (注意:1是规则链中的序号)

iptables -P INPUT ACCEPT 删除INPUT规则链中刚刚加入的那条策略(允许ICMP流量),并把默认策略设置为允许

4、iptables -I INPUT -s 1.2.3.0/24 -p tcp —dport 22 -j ACCEPT 只允许1.2.3.0/24网段连接Linux系统22port,拒绝其它设备连接

iptables -I INPUT -p tcp —dport 22 -s 1.2.3.4 -j DROP 拒绝1.2.3.4 ping 本机设备

iptables -A INPUT -p tcp —dport 22 -j REJECT 拒绝来自其他所有主机的流量

(防火墙策略规则是按照从上到下的顺序匹配的,因此一定要把允许动作放到拒绝动作前面,否则所有的流量就将被拒绝掉,从而导致任何主机都无法访问我们的服务)

5、iptables -I INPUT -p tcp —dport 12345 -j REJECT

iptables -I INPUT -p udp —dport 12345 -j REJECT 向INPUT规则链中添加拒绝所有人访问本机12345端口的策略规则

6、iptables -I INPUT -p tcp -s 1.2.3.4 —dport 80 -j REJECT 向INPUT规则链中添加拒绝192.168.10.5主机访问本机80端口(Web服务)的策略规则

7、iptables -A INPUT -p tcp —dport 1000:1024 -j REJECT

iptables -A INPUT -p udp —dport 1000:1024 -j REJECT 向INPUT规则链中添加拒绝所有主机访问本机1000~1024端口的策略规则