一、基本概念

RST(reset):重置连接、复位连接,用来关闭异常的连接。

RST包:用于强制关闭TCP链接。

有些情况下,TCP在交互的过程中会出现一些意想不到的情况,导致TCP无法按照正常的三次握手建立连接或四次挥手来释放连接。如果此时不通过其他的方式来释放TCP连接的话,这个TCP连接将会一直存在,占用系统的资源。在这种情况下,我们就需要有一种能够释放TCP连接的机制,这种机制就是TCP的reset报文。

注意:由于RST包不是TCP连接中的必须部分,可以只发送RST包(即不带ACK标记),但在正常的TCP连接中RST包可以带ACK确认标记。

二、发送reset的常见情形

导致某一方发送reset报文的情形主要有以下几种:

1. 客户端尝试与服务器未对外提供服务的端口建立TCP连接,服务器将会直接向客户端发送reset报文,如下图所示:

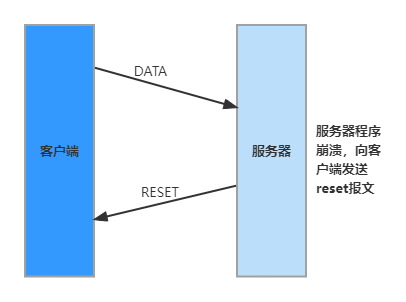

2. 客户端或服务器在交互的过程中发生异常(如程序崩溃等),该方系统将另一方发送reset报文,告之对方释放相关的TCP连接,如下图所示:

3. 接收端收到TCP报文,但是发现该TCP的报文,并不在其已建立的TCP连接列表内,则其直接向对端发送reset报文,如下图所示:

4. 客户端或服务器长期未收到来自对方的确认报文,则其在超出一定的重传次数或时间后,会主动向对方发送reset报文释放该TCP连接,如下图所示:

5. 有些应用开发者在设计应用系统时,会利用reset报文快速释放已经完成数据交互的TCP连接,以提高业务交互的效率,如下图所示:

三、Reset的用途

- 安全设备利用reset报文阻断异常连接

安全设备(如防火墙、入侵检测系统等)在发现某些可疑的TCP连接时,会构造交互双方的reset报文发给对端,让对端释放该TCP连接。比如入侵检测检测到黑客攻击的TCP连接,其构造成被攻击端给黑客主机发送reset报文,让黑客主机释放攻击连接。

2. 利用reset报文实施攻击

安全设备可以利用reset报文达到安全防护的效果,黑客和攻击者也可以利用reset报文实现对某些主机的入侵和攻击,最常见的就是TCP会话劫持攻击。

参考链接:https://blog.csdn.net/qq_25518029/article/details/119903292