网络安全问题概述

计算机网络面临的安全性威胁

- 两大威胁:被动攻击和主动攻击(这里看计算机安全部分)

- 被动攻击:截获、流量分析

- 主动攻击:篡改、恶意程序、拒绝服务 Dos

- 恶意程序:

- 计算机病毒:一种会传染其他程序的程序,传染是通过修改其他程序来 把自身或自己到变种复制进去而完成的

- 计算机蠕虫:一种通过网络的通信功能将自身从一个结点发送到另一个结点并自动启动运行的程序

- 特洛伊木马:一种程序,它执行的功能并非所声称的功能而是某种恶意功能

- 逻辑炸弹:一种当运行环境满足某种特点条件时执行其他特殊功能的程序

- 后门入侵:是指利用系统实现中的漏洞通过网络入侵系统

- 流氓软件:一种未经用户允许就在用户计算机上安装运行并损害用户利益的软件

计算机网络通信安全的目标:

四个目标:

明文 X,加密算法 E,密文 Y,密钥 K,解密算法 D,解密密钥 K

- 加密:Y=EK(X)

- 解密:DK(Y)=DK(EK(X))=X

- 密码编码学是密码体制的设计学,而密码分析学则是在未知密钥的情况下从密文推演出明文或密钥的技术。密码编码学与密码分析学合起来即为密码学

- 如果不论截获者获得了多少密文,但在密文中都没有足够的信息来唯一的确定出对应的明文,则这一密码体制称为无条件安全的,或称为理论上是不可突破的。

人们关心的是要研制出在计算上(而不是在理论上)是不可破的密码体制。如果一个密码体制中的密码,不能在一定时间内被可以使用的技术资源破译,则这一密码体制称为在计算上是安全的

两类密码体制

对称密钥密码体制

对称密钥密码体制,即加密密钥与解密密钥是使用相同的密码体制

DES 的保密性仅取决于对密钥的保密,而算法是公开的公钥密码体制

公钥密码体制使用不同的加密密钥与解密密钥

- 产生的原因:

- 对称密钥密码体制的密钥分配问题

- 对数字签名的需求

- 对称密钥在通信信道上可以进行一对一的双向保密通信

-

数字签名

数字签名必须保证能够实现以下三点功能:

鉴别:是要验证通信的对方的确是自己所要通信的对象,而不是其他的冒充者,并且所传送到报文是完整的,没有被他人篡改过。

- 授权:授权所涉及到问题是:所进行的过程是否被允许(如是否可以对某文件进行读或写)

- 报文鉴别:即鉴别所收到的报文的确是报文段发送者所发送的,而不是其他人伪造的或篡改的。这就包含了端点鉴别和报文完整性的鉴别

- 实体鉴别:即仅仅鉴别发送报文段实体。实体可以是一个人,也可以说一个进程(客户或服务器)。这就是端点鉴别

密钥分配

- 密钥管理:包括密钥的产生、分配注入、验证和使用

- 网外分配方式:派非常可靠的信使携带密钥分配给互相通信的各用户

-

互联网使用的安全协议

网络层安全协议

IPSec 协议族可划分为以下三个部分:

- IP 安全数据报格式的两个协议:鉴别首部 AH 协议和封装安全有效载荷 ESP 协议

- 有关加密算法的三个协议

- 互联网密钥交换 IKE 协议

- IP 安全数据报的工作方式:运输方式、隧道方式

- 安全关联 SA:在发送 IP 安全数据报之前,在源实体和目的实体之间必须创建一条网络层的逻辑连接。

- 传统的互联网中无连接的网络层就变为了具有逻辑连接的一个层。安全连接是从源点到终点的单向连接

IPSec 的其他构件:

- 两个协议

- 安全套接字层 SSL

- 运输层安全 TLS

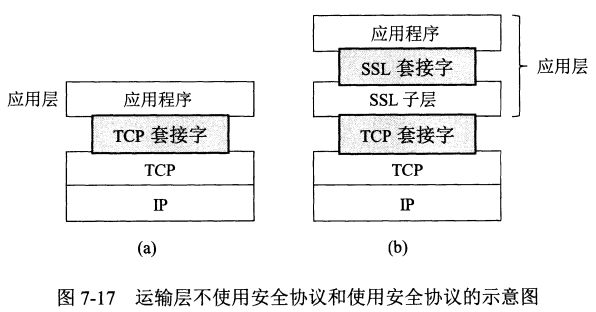

- 在未使用 SSL 时,应用层的应用程序的数据是通过 TCP 套接字与运输层进行交互的。使用 SSL 后,SSL 增强了 TCP 的服务,因此 SSL 应该是运输层协议,然而实际上,需要使用安全运输的应用程序(如 HTTP)却把 SSL 驻留在应用层,应用层扩大了。在应用程序下面多了一个 SSL 子层,而在应用程序和 SSL 子层之间,还要一个 SSL 套接字,其作用和 TCP 套接字相似,是应用程序和 SSL 子层的应用编程接口 API

- SSL 提供的安全服务可归纳为以下三种:

- SSL 服务器鉴别,允许用户证实服务器端身份。支持 SSL 的客户端通过验证来自服务器端证书,来鉴别服务器端真实身份并获得服务器的公钥

- SSL 客户鉴别,SSL 的可选安全服务,允许服务器证实客户的身份

- 加密的 SSL 会话,对客户和服务器间发送的所有报文进行加密,并检测报文是否被篡改

SSL 简要工作过程:

在应用层为电子邮件提供安全服务的协议 PGP

入侵检测系统 IDS 通过对进入网络的分组进行深度分析与检测发现疑似入侵行为的网络活动,并进行报警以便进一步采取相应措施

- 防火墙是一种特殊编程的路由器,安装在一个网点和网络的其余部分之间,目的是实施访问控制策略。

- 一般都把防火墙里面的网络称为“可信的网络“,而把防火墙外面的网络称为“不可信的网络”

防火墙技术一般分为以下两类:

入侵检测方法一般分为基于特征和基于异常的入侵检测两种

- 基于特征的 IDS 维护一个所有已知攻击标志性特征的数据库。每个特征是一个与某种入侵活动相关联的规则集,这些规则可能基于单个分组的首部字段值或数据中特定比特串,或者与一系列分组有关。基于特征的 IDS 只能检测已知攻击,对于未知攻击则束手无策。

- 基于异常的 IDS 通过观察正常运行的网络流量,学习正常流量的统计特性和规律,当检测到网络中流量的某种统计规律不符合正常情况时,则认为可能发生了入侵行为。

- 不论采用了什么检测技术都存在漏报和误报情况。如果漏报率比较高,则只能检测到少量的入侵,给人以安全的假象。对于特定的 IDS,可以通过调整某些阈值来降低漏报率,但同时会增大误报率。误报率太大会导致大量虚假警报,网络管理员需要大量时间分析报警信息,甚至会因为虚假警报太大对报警视而不见,使 IDS 形同虚设