漏洞发现触发 WAF 点-针对 xray,awvs 等

1.扫描速度-(代理池,延迟,白名单等)

2.工具指纹-(特征修改,伪造模拟真实用户等)

3.漏洞 Payload-(数据变异,数据加密,白名单等)

实例演示:

(1)白嫖的代理池 Proxy_pool 项目搭建及使用解释:

缺点就是不稳定,不好用,下载:

https://github.com/jhao104/proxy_pool

b站也有安装视频

(2)充钱代理池直接干 safedog+BT+Aliyun 探针:

使用快代理:https://www.kuaidaili.com/

点击购买代理:点击隧道代理—20的那种—哈哈

设置:

配置到脚本中就可以了:

非常舒服:

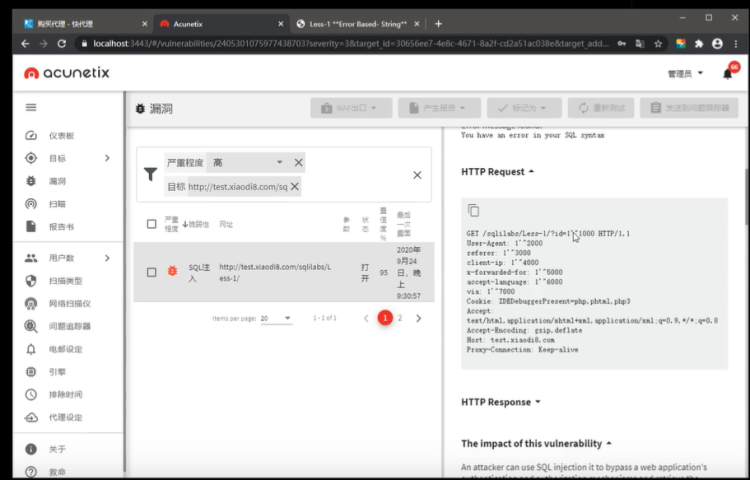

(3)Safedog-awvs 漏扫注入测试绕过-延时,白名单

进行本地测试sqlilabs,并且本地的安全狗也是开启状态,cc防护也开了。

直接开扫:速度很快会被安全狗拦截。

遇到有waf的时候,将速度降到最低:

可以修改User-Agent:

也可以用bp拦截数据包,然后通过按键精灵设置在发送数据包的地方,自己控制速度。

(4)BT(baota)-awvs+xray漏扫Payload绕过

设置awvs代理—-将其数据包发给bp:

打开xray输入命令—修改bp-user啥的那个代理:

实现三者联动:awvs转发给burp suite 然后再转发给xray。

(5)充钱代理池直接干 Safedog+BT+AliyunOS 漏洞发现:

输入上面隧道代理那个:

舒服的: