0、云场景下的凭证泄露可以分成以下几种:

- 控制台账号密码泄露,例如登录控制台的账号密码

- 临时凭证泄露

- 访问密钥泄露,即 AccessKeyId、SecretAccessKey 泄露

- 实例登录凭证泄露,例如 AWS 在创建 EC2 生成的证书文件遭到泄露

对于这类凭证信息的收集,一般可以通过以下几种方法进行收集:

- Github 敏感信息搜索

- 反编译目标 APK、小程序

- 目标网站源代码泄露

官方文档地址

https://help.aliyun.com/document_detail/28737.html

1、access-key的泄露导致的Getshell

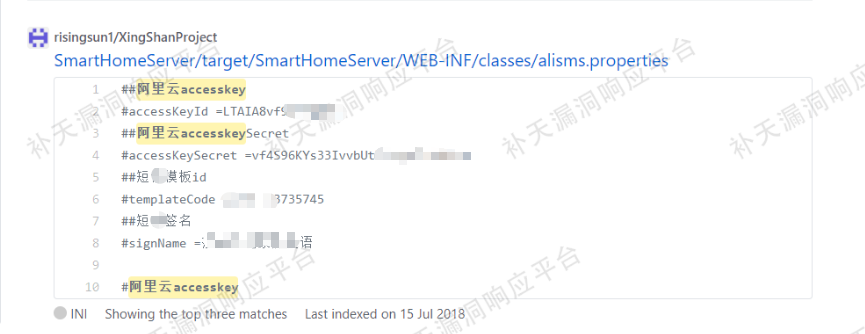

1、github存在阿里云access-key的泄露

主要关键字其实就是accessKeyID accessKeySecret 阿里云 腾讯云之类的

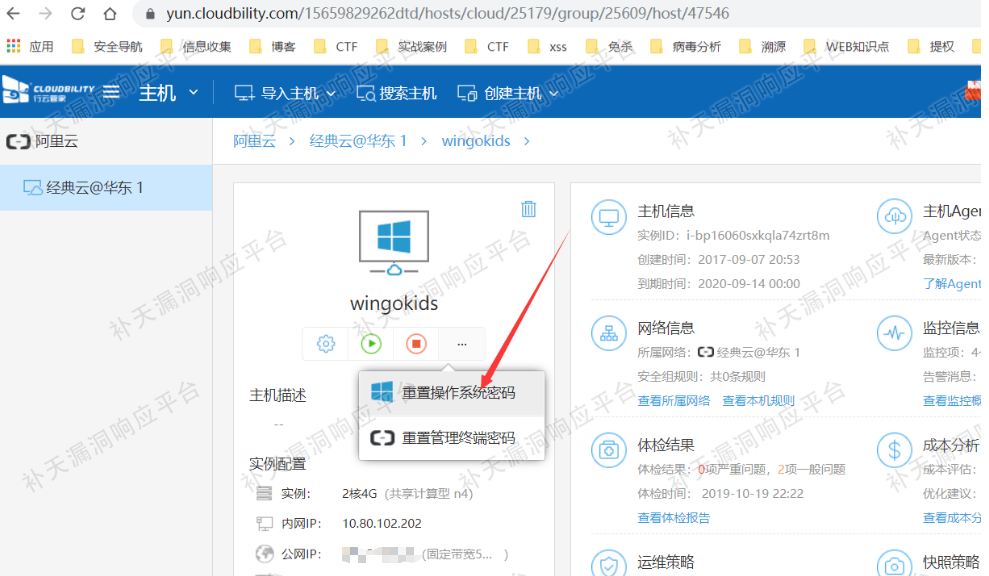

2、使用行云管家来登陆

key的泄露风险很大

行云管家具体怎么用就不解释了

3、这里有一个重置操作系统密码 ,等重置完我们就可以使用远程登陆了。

拿到KEY之后 其实算2/3个getshell吧

2、ecs Instances信息泄露

aliyun ecs DescribeInstances >ecs.json

InstanceId泄露

aliyun ecs RunCommand --InstanceId.1 i-2ze2sfmwdrs1z5xxoumk --RegionId cn-beijing --Type RunShellScript --CommandContent "touch /tmp/UzJu"

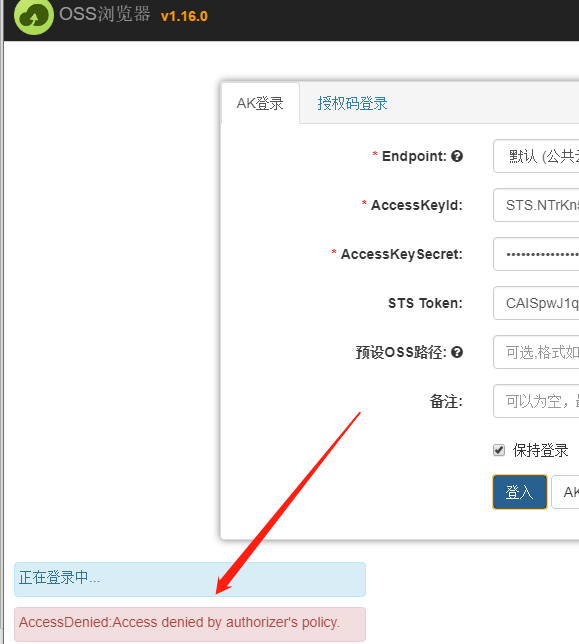

3、临时osskey

有时候会泄露一些临时的oss-key,此时的oss-key是临时凭据,有的oss可以保持一段时间,有的只能用一次,关键看管理员怎么样去设置,那利用的话就看OSS管理员怎么配置这个临时凭据了。

然后使用ossbrower来进行利用,但是此时ossbrower可能会提示denied

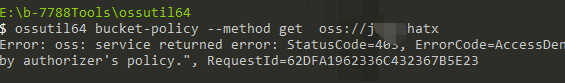

此时可以使用 ossutil64 来判断一下该临时Token的权限

ossutil64 bucket-policy —method get oss://bucketname

可以看出,的确是没有权限。。。

4、泄露利用工具

https://cosbrowser.cloud.tencent.com/web/bucket 腾讯云

https://github.com/mrknow001/aliyun-accesskey-Tools 阿里云

https://github.com/iiiusky/alicloud-tools