主要包括以下三方面

一:npm生态下依赖的安全性

二:XSS跨站脚本攻击。

三:CSRF跨站请求伪造攻击。

代码自查

分析node_modules

npm audit

修复node_modules存在的问题

npm audit fix

代码扫描工具:

Sonarqube

snyk : 本地扫描,轻量

npm install -g snyk

snyk auth

snyk test

应对XSS攻击

XSS 攻击通过向页面中注入可以执行的JavaScript代码,因为可以通过JavaScript在已经登陆的用户页面上执行,可以使用已经信任用户的身份来进行攻击甚至盗走用户身份信息。 XSS分为DOM型、反射型、存储型三种攻击类型,反射型和存储型服务器端可以通过过滤输出处理,对前端项目来说主要针对DOM型攻击采取安全措施。

前端校验、对特殊字符转译替换,防止用户输入恶意代码导致 JS 注入问题。

function replaceStr(a) { a = a.replace(/(<br[^>]*>| |\s*)/g, '').replace(/\&/g,"&").replace(/\"/g,""").replace(/\'/g,"'").replace(/\</g,"<").replace(/\>/g,">");return a;}document.write(replaceStr('<script>alert()</script>'))

代码混淆

使用环境: vue: ^2.6.11, @vue/cli 4.5.12

webpack-obfuscator

https://www.npmjs.com/package/webpack-obfuscator

安装插件

该插件适配webpack@5,如果要在webpack@4中使用,需要下载对应的webpack-obfuscator@2.6.0

需要一起安装 javascript-obfuscator

Javascript-obfuscator是对等依赖,所以必须手动安装

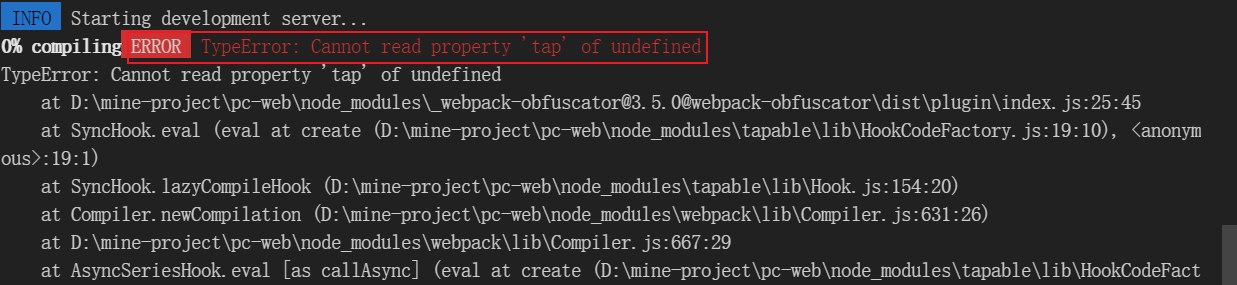

版本不对等,或者webpack版本不适用都用编译报错

javascript-obfuscator主要特点:

- 变量重命名

- 字符串提取和加密

- 死代码注入

- 控制流扁平化

- 各种代码转换

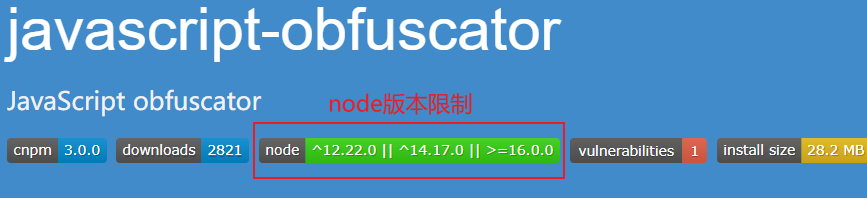

官方提示安装javascript-obfuscator需要node版本12.22.0 || 14.17.0 || > 16.0.0,实测发现在使用yarn安装的时候确实报这样的错误,但是更换成npm安装竟然就可以安装成功了 :(

vue项目配置 webpack-obfuscator 进行代码加密混淆

npm install --save-dev javascript-obfuscator webpack-obfuscator# package.json"terser-webpack-plugin": "^4.2.3" # 压缩代码"webpack-obfuscator": "^2.6.0" # 混淆, Webpack 插件"javascript-obfuscator": "^2.19.0" # JavaScript 混淆器"webpack": "^4.43.0", # 这个也需要安装,不然会报错

// vue.config.jsconst path = require('path');var JavaScriptObfuscator = require('webpack-obfuscator');module.exports = {publicPath: process.env.NODE_ENV === 'production' ? './' : '/',productionSourceMap: false,// 打包时加密混淆,本地运行时不混淆configureWebpack: (process.env.NODE_ENV === 'production') ? {plugins: [new JavaScriptObfuscator({// 配置项...}, ["**/node_modules/**"])]} : {},pwa: {},pages: {}}

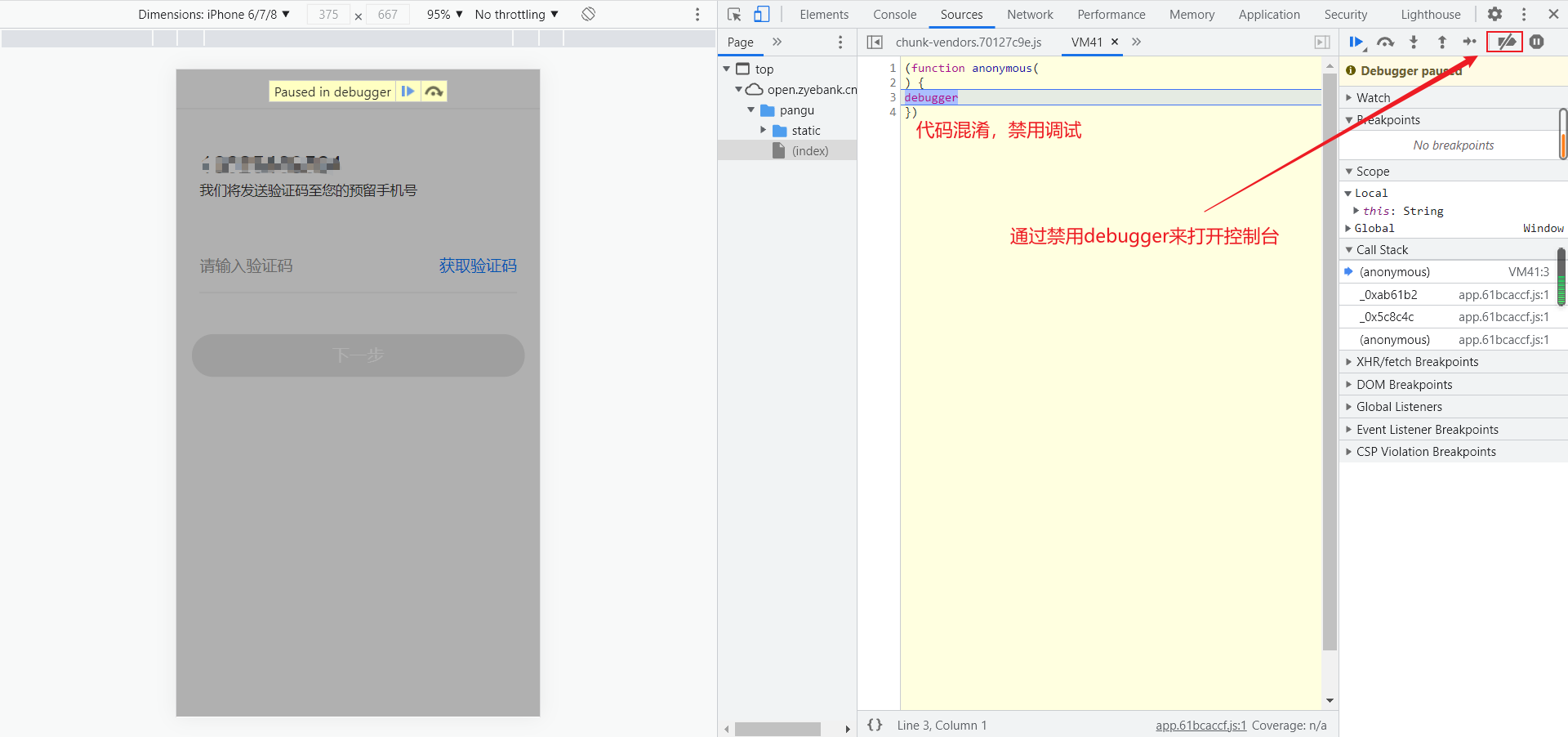

// 主要配置项{// 压缩,无换行compact: true,// 是否启用控制流扁平化(降低1.5倍的运行速度)controlFlowFlattening: false,// 应用概率;在较大的代码库中,建议降低此值,因为大量的控制流转换可能会增加代码的大小并降低代码的速度。controlFlowFlatteningThreshold: 0.75,// 随机的死代码块(增加了混淆代码的大小)deadCodeInjection: false,// 死代码块的影响概率deadCodeInjectionThreshold: 0.4,// 此选项几乎不可能使用开发者工具的控制台选项卡debugProtection: false,// 如果选中,则会在“控制台”选项卡上使用间隔强制调试模式,从而更难使用“开发人员工具”的其他功能。debugProtectionInterval: false,// 通过用空函数替换它们来禁用console.log,console.info,console.error和console.warn。这使得调试器的使用更加困难。disableConsoleOutput: false,//锁定混淆的源代码,使其仅在特定域和/或子域上运行。这使得某人只需复制并粘贴您的源代码并在其他地方运行就变得非常困难。domainLock: [],//标识符的混淆方式 hexadecimal(十六进制) mangled(短标识符)identifierNamesGenerator: 'hexadecimal',//全局标识符添加特定前缀,在混淆同一页面上加载的多个文件时使用此选项。此选项有助于避免这些文件的全局标识符之间发生冲突。为每个文件使用不同的前缀identifiersPrefix: '',inputFileName: '',// 允许将信息记录到控制台。log: false,// 是否启用全局变量和函数名称的混淆renameGlobals: false,// 禁用模糊处理和生成标识符reservedNames: [],// 禁用字符串文字的转换reservedStrings: [],// 通过固定和随机(在代码混淆时生成)的位置移动数组。这使得将删除的字符串的顺序与其原始位置相匹配变得更加困难。如果原始源代码不小,建议使用此选项,因为辅助函数可以引起注意。rotateStringArray: true,// 混淆后的代码,不能使用代码美化,同时需要配置 cpmpat:true;seed: 0,selfDefending: false,sourceMap: false,sourceMapBaseUrl: '',sourceMapFileName: '',sourceMapMode: 'separate',// 删除字符串文字并将它们放在一个特殊的数组中stringArray: true,// 编码的所有字符串文字stringArray使用base64或rc4并插入即用其解码回在运行时的特殊代码。true(boolean):stringArray使用编码值base64;false(boolean):不编码stringArray值;'base64'(string):stringArray使用编码值base64;'rc4'(string):stringArray使用编码值rc4。大约慢30-50%base64,但更难获得初始值。建议禁用unicodeEscapeSequence带rc4编码的选项以防止非常大的混淆代码。stringArrayEncoding: false,// 调整字符串文字将插入stringArray的概率stringArrayThreshold: 0.75,// 您可以将混淆代码的目标环境设置为以下之一:Browser;Browser No Eval;Nodetarget: 'browser',// 是否启用混淆对象键transformObjectKeys: false,// 允许启用/禁用字符串转换为unicode转义序列。Unicode转义序列大大增加了代码大小,并且可以轻松地将字符串恢复为原始视图。建议仅对小型源代码启用此选项。unicodeEscapeSequence: false}

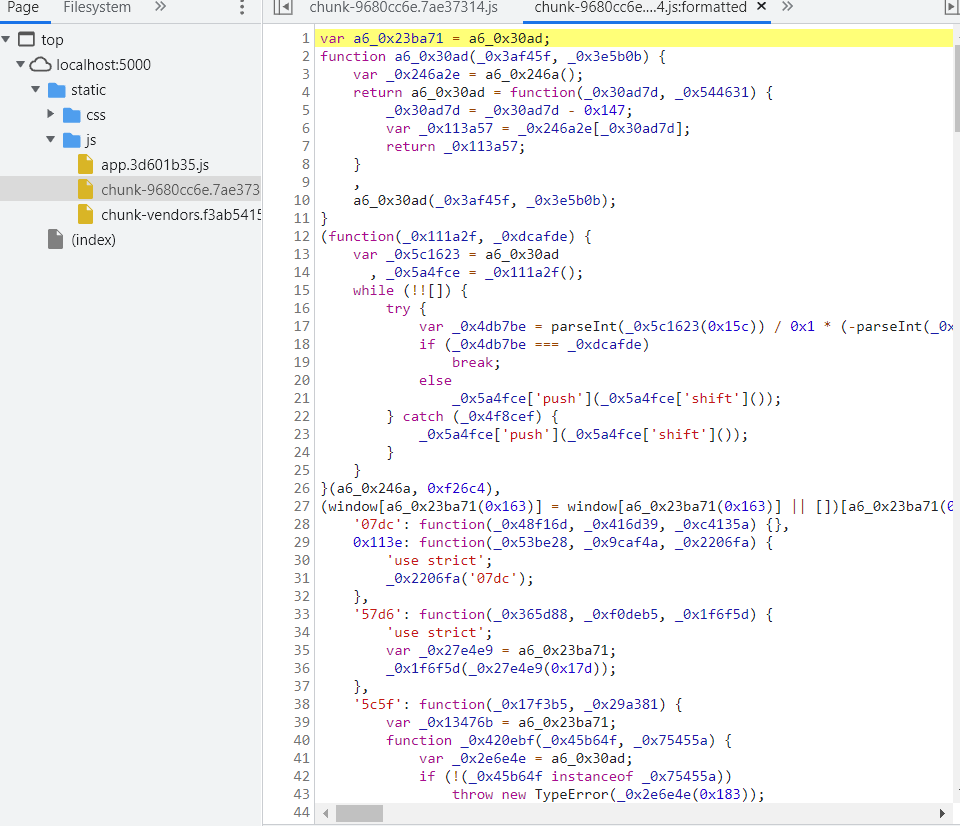

效果图:

混淆之后的代码体积会增大,会一定程度山降低性能

抓包工具

抓包(Packet Capture)或嗅探器(Sniffer)工具。抓包工具Wireshark

https://zhuanlan.zhihu.com/p/86347751